TROJ_QDDOS.A

Windows 2000, Windows XP, Windows Server 2003

Type de grayware:

Trojan

Destructif:

Non

Chiffrement:

Oui

In the wild::

Oui

Overview

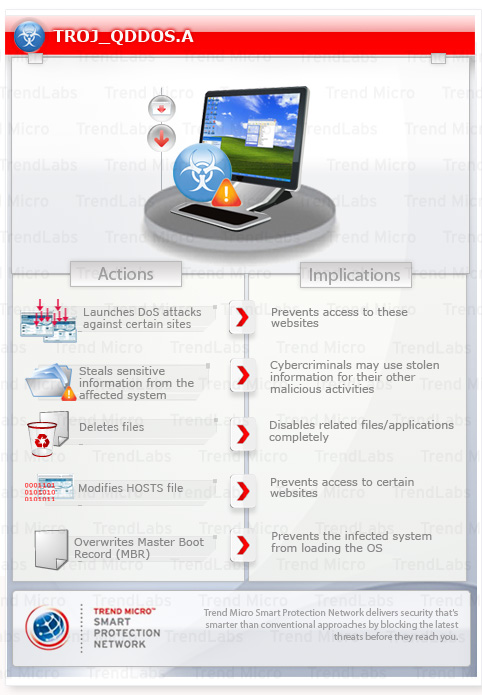

Um einen Überblick über das Verhalten dieser Trojan zu erhalten, verwenden Sie das unten gezeigte Bedrohungsdiagramm.

Startet DoS-Angriffe auf bestimmte Websites. Führt die besagte Routine aus, um zu verhindern, dass Benutzer diese Websites zu einem festgelegten Zeitpunkt öffnen können.

Anschließend werden die eingeschleusten Dateien ausgeführt. Dadurch können die bösartigen Routinen der eingeschleusten Dateien auf dem betroffenen System aktiv werden.

Détails techniques

Autostart-Technik

Registriert sich als Systemdienst, damit sie bei jedem Systemstart automatisch ausgeführt wird, indem sie die folgenden Registrierungseinträge hinzufügt:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\SvcHost

m{3 random alphabetic characters}svc = "m{3 random alphabetic characters}svc"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\SvcHost

w{2 random alphabetic characters}csvc = "w{2 random alphabetic characters}csvc"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\SvcHost

s{3 random alphabetic characters}svc = "s{3 random alphabetic characters}svc"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\m{3 random alphabetic characters}svc

Type = "20"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\m{3 random alphabetic characters}svc

Start = "2"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\m{3 random alphabetic characters}svc

ErrorControl = "1"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\m{3 random alphabetic characters}svc

ImagePath = "%System Root%\system32\svchost.exe -k m{3 random alphabetic characters}svc"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\m{3 random alphabetic characters}svc

DisplayName = "Microsoft DNS resolve Service"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\m{3 random alphabetic characters}svc

ObjectName = "LocalSystem"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\m{3 random alphabetic characters}svc

Description = "Provides DNS resolve.If this service is stopped, system cannot be well performed"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\m{3 random alphabetic characters}svc\Parameters

ServiceDll = "%System Root%\system32\m{3 random alphabetic characters}svc.dll"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\s{3 random alphabetic characters}svc

Type = "20"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\s{3 random alphabetic characters}svc

Start = "2"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\s{3 random alphabetic characters}svc

ErrorControl = "1"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\s{3 random alphabetic characters}svc

ImagePath = "%System Root%\system32\svchost.exe -k s{3 random alphabetic characters}svc"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\s{3 random alphabetic characters}svc

DisplayName = "Removal stoarage Service"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\s{3 random alphabetic characters}svc

ObjectName = "LocalSystem"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\s{3 random alphabetic characters}svc

Description = "Allows Removal stoarage.If this service is stopped, system cannot be well performed"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\s{3 random alphabetic characters}svc\Parameters

ServiceDll = "%System Root%\system32\s{3 random alphabetic characters}svc.dll"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\w{2 random alphabetic characters}csvc

Type = "20"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\w{2 random alphabetic characters}csvc

Start = "2"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\w{2 random alphabetic characters}csvc

ErrorControl = "1"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\w{2 random alphabetic characters}csvc

ImagePath = "%System Root%\system32\svchost.exe -k w{2 random alphabetic characters}csvc"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\w{2 random alphabetic characters}csvc

DisplayName = "Windows DNS Security controler Service"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\w{2 random alphabetic characters}csvc

ObjectName = "LocalSystem"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\w{2 random alphabetic characters}csvc

Description = "Transmits DNS Security controler.If this service is stopped, system cannot be well performed"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\w{2 random alphabetic characters}csvc\Parameters

ServiceDll = "%System Root%\system32\w{2 random alphabetic characters}csvc.dll"

Registriert sich als Systemdienst, damit die Ausführung bei jedem Systemstart automatisch erfolgt, indem die folgenden Registrierungsschlüssel hinzufügt werden:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\m{3 random alphabetic characters}svc

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\s{3 random alphabetic characters}svc

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\w{2 random alphabetic characters}csvc

Denial-of-Service-Angriff (DoS)

Startet DoS-Angriffe gegen die folgenden Websites:

- naver.com

- daum.net

- auction.co.kr

- hangame.com

- dcinside.com

- gmarket.co.kr

- cwd.go.kr

- mofat.go.kr

- nis.go.kr

- unikorea.go.kr

- assembly.go.kr

- korea.go.kr

- dapa.go.kr

- police.go.kr

- nts.go.kr

- customs.go.kr

- mnd.mil.kr

- jcs.mil.kr

- army.mil.kr

- airforce.mil.kr

- navy.mil.kr

- usfk.mil

- dema.mil.kr

- kunsan.af.mil

- kcc.go.kr

- mopas.go.kr

- kisa.or.kr

- ahnlab.com

- fsc.go.kr

- kbstar.com

- wooribank.com

- hanabank.com

- keb.co.kr

- shinhan.com

- jeilbank.co.kr

- nonghyup.com

- kiwoom.com

- daishin.co.kr

- korail.com

- khnp.co.kr

Einschleusungsroutine

Schleust die folgenden Dateien ein:

- %System%\faultrep.dat - non-malicious file

- %System%\tlntwye.dat - non-malicious file

- %System%\tljoqgv.dat - encrypted list of sites to DDoS; non-malicious file

- %System%\noise03.dat - non-malicious file

(Hinweis: %System% ist der Windows Systemordner. Er lautet in der Regel C:\Windows\System unter Windows 98 und ME, C:\WINNT\System32 unter Windows NT und 2000 sowie C:\Windows\System32 unter Windows XP und Server 2003.)

Schleust die folgenden Dateien ein:

- %System%\rtdrvupr.exe - also detected as TROJ_QDDOS.A

- %System%\m{3 random alphabetic characters}svc.dll - also detected as TROJ_QDDOS.A

- %System%\w{2 random alphabetic characters}csvc.dll - also detected as TROJ_QDDOS.A

- %System%\s{3 random alphabetic characters}svc.dll - also detected as TROJ_QDDOS.A

(Hinweis: %System% ist der Windows Systemordner. Er lautet in der Regel C:\Windows\System unter Windows 98 und ME, C:\WINNT\System32 unter Windows NT und 2000 sowie C:\Windows\System32 unter Windows XP und Server 2003.)

Anschließend werden die eingeschleusten Dateien ausgeführt. Dadurch können die bösartigen Routinen der eingeschleusten Dateien auf dem betroffenen System aktiv werden.

Download-Routine

Speichert die heruntergeladenen Dateien unter den folgenden Namen:

- nt{2 random alphabetic characters}{2 random numeric characters}.dll - also detected as TROJ_QDDOS.A

Solutions

Step 1

Für Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 2

Identifizieren Sie die Dateien, die als TROJ_QDDOS.A erkannt wurden, und verwenden Sie anschließend die Wiederherstellungskonsole, um den Master Boot Record wiederherzustellen und die Malware-Dateien zu löschen.

Step 3

Diesen Registrierungsschlüssel löschen

Wichtig: Eine nicht ordnungsgemäße Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems führen. Führen Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterstützung bitten können. Lesen Sie ansonsten zuerst diesen Microsoft Artikel, bevor Sie die Registrierung Ihres Computers ändern.

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services

- m{3 random alphabetic characters}svc

- m{3 random alphabetic characters}svc

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services

- s{3 random alphabetic characters}svc

- s{3 random alphabetic characters}svc

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services

- w{2 random alphabetic characters}csvc

- w{2 random alphabetic characters}csvc

Step 4

Diesen Registrierungswert löschen

Wichtig: Eine nicht ordnungsgemäße Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems führen. Führen Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterstützung bitten können. Lesen Sie ansonsten zuerst diesen Microsoft Artikel, bevor Sie die Registrierung Ihres Computers ändern.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SvcHost

- m{3 random alphabetic characters}svc = m{3 random alphabetic characters}svc

- m{3 random alphabetic characters}svc = m{3 random alphabetic characters}svc

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SvcHost

- w{2 random alphabetic characters}csvc = w{2 random alphabetic characters}csvc

- w{2 random alphabetic characters}csvc = w{2 random alphabetic characters}csvc

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SvcHost

- s{3 random alphabetic characters}svc = s{3 random alphabetic characters}svc

- s{3 random alphabetic characters}svc = s{3 random alphabetic characters}svc

Step 5

Diese Zeichenfolgen entfernen, die die Malware/Grayware/Spyware zur HOSTS-Datei hinzugefügt hat

Step 6

Diese Dateien suchen und löschen

- %System%\faultrep.dat

- %System%\noise03.dat

- %System%\tlntwye.dat

- %System%\tljoqgv.dat

- %Windows%\KB24919.log

Step 7

Führen Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt nach Dateien, die als TROJ_QDDOS.A entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Step 8

Dateien über eine Sicherungskopie wiederherstellen Nur Microsoft basierte Dateien werden wiederhergestellt. Falls diese Malware/Grayware/Spyware auch Dateien aus Programmen gelöscht hat, die nicht von Microsoft stammen, installieren Sie diese Programme auf Ihrem Computer bitte neu.

Participez à notre enquête!