TROJ_KILIM.EFLD

Trojan:MSIL/Kilim(Microsoft);Trojan-Notifier.MSIL.Agent.ax(Kaspersky);Atros.AGPA(AVG)

Windows

Type de grayware:

Trojan

Destructif:

Non

Chiffrement:

Non

In the wild::

Oui

Overview

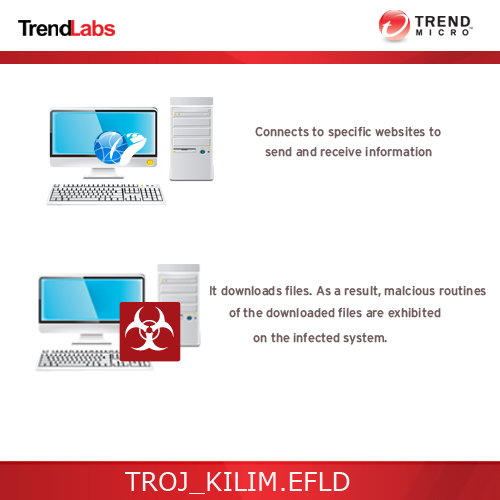

Um einen Überblick über das Verhalten dieser Trojan zu erhalten, verwenden Sie das unten gezeigte Bedrohungsdiagramm.

Verwendet den Windows Task-Planer, um einen geplanten Task zu erstellen, der die eingeschleuste Kopie ausführt.

Verbindet sich mit einer bestimmten Website, um Daten zu versenden und zu empfangen.

Détails techniques

Installation

Schleust die folgenden Dateien ein:

- %System%\Tasks\winspt - scheduled task(Windows Vista above)

(Hinweis: %System% ist der Windows Systemordner. Er lautet in der Regel C:\Windows\System unter Windows 98 und ME, C:\WINNT\System32 unter Windows NT und 2000 sowie C:\Windows\System32 unter Windows XP und Server 2003.)

Schleust die folgenden Dateien ein und führt sie aus:

- %Application Data%\startupbt.bat - used to create scheduled task

- %Application Data%\winsner.exe - contains main routine (also detected as TROJ_KILIM.EFLD)

(Hinweis: %Application Data% ist der Ordner 'Anwendungsdaten' für den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Anwendungsdaten unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Anwendungsdaten unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Anwendungsdaten unter Windows 2000, XP und Server 2003.)

Verwendet den Windows Task-Planer, um einen geplanten Task zu erstellen, der die eingeschleuste Kopie ausführt.

Autostart-Technik

Die zeitgesteuerte Aufgabe führt die Malware in folgenden Intervallen aus:

- ONLOGON (at user login)

Andere Systemänderungen

Fügt die folgenden Registrierungsschlüssel hinzu:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Schedule\

TaskCache\Tree\winspt

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Schedule\

TaskCache\Logon\{ID of created scheduled task}

Fügt die folgenden Registrierungseinträge hinzu:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Schedule\

TaskCache\Tree\winspt

Id = "{ID of created scheduled task}"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Schedule\

TaskCache\Tree\winspt

Index = 2

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Schedule\

TaskCache\Logon\{ID of created scheduled task}

Path = "\winspt"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Schedule\

TaskCache\Tasks\{ID of created scheduled task}

Triggers = {data}

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Schedule\

TaskCache\Tasks\{ID of created scheduled task}

DynamicInfo = {data}

Andere Details

Verbindet sich mit der folgenden Website, um Daten zu versenden und zu empfangen:

- http://{BLOCKED}s.{BLOCKED}g.us/pingjs/?k=sanerdown

- http://{BLOCKED}i.{BLOCKED}e/saner.php

- http://{BLOCKED}s.{BLOCKED}g.us/pingjs/?k=sanerindi

Solutions

Step 1

Für Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 3

Im abgesicherten Modus neu starten

Step 4

Löschen Sie die geplanten Tasks, die von dieser Malware/Grayware/Spyware hinzugefügt wurden.

Löschen der hinzugefügten Datei für geplante Tasks:

- Klicken Sie auf ""Start > Programme > Zubehör > Systemprogramme > Geplante Tasks""

- Doppelklicken Sie auf eine .JOB-Datei.

- Prüfen Sie, ob das Feld Ausführen: den bzw. die Namen der zuvor erkannten Malware-Datei(en) enthält.

- Wenn dies zutrifft, markieren Sie die .JOB-Datei, und drücken Sie UMSCHALT+ENTF, um sie endgültig zu löschen.

- Wiederholen Sie die Schritte 2-4 für die verbleibenden .JOB-Dateien.

Step 5

Diese Datei suchen und löschen

- %Application Data%\startupbt.bat

Step 6

Diesen Registrierungsschlüssel löschen

Wichtig: Eine nicht ordnungsgemäße Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems führen. Führen Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterstützung bitten können. Lesen Sie ansonsten zuerst diesen Microsoft Artikel, bevor Sie die Registrierung Ihres Computers ändern.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Logon

- {ID of created scheduled task}

- {ID of created scheduled task}

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tree

- winspt

- winspt

Step 7

Führen Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt nach Dateien, die als TROJ_KILIM.EFLD entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Participez à notre enquête!