TROJ_CRYPFUD.A

Ransom:Win32/Isda.A (Microsoft), Trojan.Win32.VB.culb (Kaspersky)

Windows

Type de grayware:

Trojan

Destructif:

Non

Chiffrement:

Oui

In the wild::

Oui

Overview

Schleust Kopien von sich selbst in den allgemeinen Autostart-Ordner von Windows ein, um sich selbst bei jedem Systemstart auszuführen.

Ändert Zoneneinstellungen von Internet Explorer.

Verbindet sich mit einer bestimmten Website, um Daten zu versenden und zu empfangen.

Détails techniques

Installation

Schleust die folgenden Dateien ein:

- %Application Data%\fud.bmp

- %Start Menu%\Programs\Startup\fud.bmp

(Hinweis: %Application Data% ist der Ordner 'Anwendungsdaten' für den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Anwendungsdaten unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Anwendungsdaten unter Windows NT und C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Anwendungsdaten unter Windows 2000, XP und Server 2003.. %Start Menu% ist der Ordner 'Startmenü' des aktuellen Benutzers, normalerweise C:\Windows\Profile\{Benutzername}\Startmenü unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Startmenü unter Windows NT und C:\Windows\Startmenü oder C:\Dokumente und Einstellungen\{Benutzername}\Startmenü unter Windows 2000, XP und Server 2003.)

Autostart-Technik

Schleust Kopien von sich selbst in den allgemeinen Autostart-Ordner von Windows ein, um sich selbst bei jedem Systemstart auszuführen.

Andere Systemänderungen

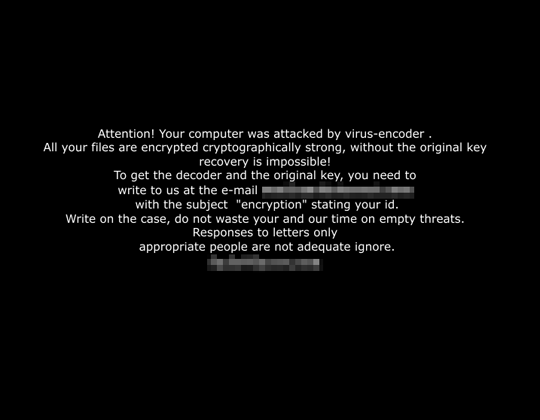

Stellt auf dem System das folgende Bild als Desktop-Hintergrundbild ein:

Änderung der Startseite von Webbrowser und Suchseite

Ändert Zoneneinstellungen von Internet Explorer.

Andere Details

Verbindet sich mit der folgenden Website, um Daten zu versenden und zu empfangen:

- http://{BLOCKED}rofits.com/close/script.php

- http://{BLOCKED}ofits.com/open/script.php

Verschlüsselt Dateien mit den folgenden Erweiterungen:

- 113

- 1cd

- 3gp

- 73b

- 7z

- a3d

- abf

- abk

- accdb

- arj

- as4

- asm

- asvx

- ate

- avi

- bac

- bak

- bck

- bkf

- cdr

- cer

- cf

- cpt

- csv

- db3

- dbf

- doc

- docx

- dt

- dwg

- erf

- fbf

- fbk

- fbw

- fbx

- fdb

- gbk

- gho

- gzip

- iv2i

- jpeg

- jpg

- key

- keystore

- ldf

- m2v

- m3d

- max

- mdb

- mkv

- mov

- mpeg

- nbd

- nrw

- nx1

- odb

- odc

- odp

- ods

- odt

- old

- orf

- p12

- pef

- ppsx

- ppt

- pptm

- pptx

- pst

- ptx

- pwm

- pz3

- qic

- r3d

- rar

- raw

- rtf

- rwl

- rx2

- sbs

- sldasm

- sldprt

- sn1

- sna

- spf

- sr2

- srf

- srw

- tbl

- tib

- tis

- txt

- wab

- wps

- x3f

- xls

- xlsb

- xlsk

- xlsm

- xlsx

- zip

Benennt verschlüsselte Dateien in folgende Namen um:

- {original file name and extension}.id-{id}_sos@anointernet.com

Solutions

Step 1

Für Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 3

Diese Datei suchen und löschen

- %Application Data%\fud.bmp

- %Start Menu%\Programs\Startup\fud.bmp

Step 4

Durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt, und löschen Sie Dateien, die als TROJ_CRYPFUD.A entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Step 5

Sicherheitseinstellungen für das Internet wiederherstellen

Participez à notre enquête!