Ransom.Win64.RAPID.A

Trojan:Win32/Rapid.A!MTB (MICROSOFT)

Windows

Type de grayware:

Ransomware

Destructif:

Non

Chiffrement:

Non

In the wild::

Oui

Overview

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Détails techniques

Übertragungsdetails

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Installation

Schleust die folgenden Eigenkopien in das betroffene System ein:

- %Application Data%\{A7DBD80C-410D-4C87-99F9-B19C0DA21BF1}\norapid.exe

(Hinweis: %Application Data% ist der Ordner 'Anwendungsdaten' für den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Anwendungsdaten unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Anwendungsdaten unter Windows NT, C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Anwendungsdaten unter Windows 2000(32-bit), XP und Server 2003(32-bit) und C:\Users\{Benutzername}\AppData\Roaming on Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) und 10(64-bit).)

Schleust die folgenden Dateien ein und führt sie aus:

- {Encrypted Directory}\userkey.dat → contains the user's Personal-ID

- %Application Data%\deletex.bat → deletes specific files

(Hinweis: %Application Data% ist der Ordner 'Anwendungsdaten' für den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Anwendungsdaten unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Anwendungsdaten unter Windows NT, C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Anwendungsdaten unter Windows 2000(32-bit), XP und Server 2003(32-bit) und C:\Users\{Benutzername}\AppData\Roaming on Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) und 10(64-bit).)

Fügt die folgenden Prozesse hinzu:

- vssadmin.exe Delete Shadows /All /Quiet → deletes shadow copies

- bcdedit.exe /set {default} recoveryenabled No → disables automatic repair

- bcdedit.exe /set {default} bootstatuspolicy ignoreallfailures → disables Windows error recovery

- wbadmin DELETE SYSTEMSTATEBACKUP → deletes the system state backups

- wmic SHADOWCOPY DELETE → deletes shadow copies

- vssadmin.exe resize shadowstorage /for={Drive Letter}: /on={Drive Letter}: /maxsize=401MB → resizes the maximum amount of storage space that can be used for shadow copy storage

- vssadmin.exe resize shadowstorage /for={Drive Letter}: /on={Drive Letter}: /maxsize=unbounded → resizes the maximum amount of storage space that can be used for shadow copy storage

Erstellt die folgenden Ordner:

- %Application Data%\{A7DBD80C-410D-4C87-99F9-B19C0DA21BF1}

(Hinweis: %Application Data% ist der Ordner 'Anwendungsdaten' für den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Anwendungsdaten unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Anwendungsdaten unter Windows NT, C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Anwendungsdaten unter Windows 2000(32-bit), XP und Server 2003(32-bit) und C:\Users\{Benutzername}\AppData\Roaming on Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) und 10(64-bit).)

Fügt die folgenden Mutexe hinzu, damit nur jeweils eine ihrer Kopien ausgeführt wird:

- GLOBALCHETOTAMKAKDELA

Autostart-Technik

Fügt folgende Registrierungseinträge hinzu, um bei jedem Systemstart automatisch ausgeführt zu werden.

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

HelloAV = %Application Data%\{A7DBD80C-410D-4C87-99F9-B19C0DA21BF1}\norapid.exe

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

WelcomeBack = %Application Data%\{A7DBD80C-410D-4C87-99F9-B19C0DA21BF1}\rapidrecovery.txt

Andere Systemänderungen

Fügt die folgenden Registrierungseinträge als Teil der Installationsroutine hinzu:

HKEY_CURRENT_USER\Software\EncryptUID

local_uid = {14 Random Characters}

HKEY_CURRENT_USER\Software\EncryptKeys

local_enc_private_key = {Hex Values}

HKEY_CURRENT_USER\Software\EncryptKeys

local_enc_private_key_len = {Hex Values}

HKEY_CURRENT_USER\Software\EncryptKeys

local_public_key = {Hex Values}

HKEY_CURRENT_USER\Software\EncryptKeys

local_public_key_len = {Hex Values}

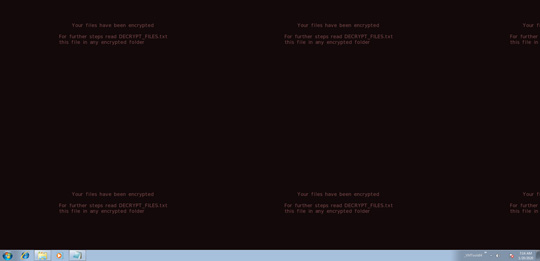

Ändert das Hintergrundbild des Desktops durch Abänderung der folgenden Registrierungseinträge:

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = %Application Data%\{A7DBD80C-410D-4C87-99F9-B19C0DA21BF1}\kakdela.bmp

Stellt auf dem System das folgende Bild als Desktop-Hintergrundbild ein:

- %Application Data%\{A7DBD80C-410D-4C87-99F9-B19C0DA21BF1}\kakdela.bmp

Prozessbeendigung

Beendet die folgenden Dienste, wenn sie auf dem betroffenen System gefunden werden:

- AVP18.0.0

- ekrn

- klbackupdisk

- klbackupflt

- klflt

- klhk

- KLIF

- klim6

- klkbdflt

- klmouflt

- klpd

- kltap

- KSDE1.0.0

- MsDtsServer100

- MsDtsServer130

- msftesql$SQLEXPRESS

- MSSQL

- MSSQL$OPTIMA

- MSSQL$PROGID

- MSSQL$VEEAMSQL2012

- MSSQL$WOLTERSKLUWER

- MSSQLFDLauncher

- MSSQLFDLauncher$OPTIMA

- MSSQLSERVER

- MSSQLServerADHelper100

- MSSQLServerOLAPService

- ntrtscan

- ofcservice

- postgresql-x64-9.4

- ReportServer

- ReportServer$OPTIMA

- SQLAgent

- SQLAgent$OPTIMA

- SQLAgent$PROGID

- SQLAgent$VEEAMSQL2012

- SQLAgent$WOLTERSKLUWER

- SQLBrowser

- SQLSERVERAGENT

- SQLTELEMETRY

- SQLTELEMETRY$HL

- SQLWriter

- SSISTELEMETRY130

- storflt

- TMBMServer

- TmCCSF

- TmFilter

- TMiCRCScanService

- tmlisten

- TMLWCSService

- TmPreFilter

- TmProxy

- TMSmartRelayService

- tmusa

- UniFi

- vmicguestinterface

- vmicheartbeat

- vmickvpexchange

- vmicrdv

- vmicshutdown

- vmictimesync

- vmicvss

- VSApiNt

- WRSVC

Beendet Prozesse oder Dienste, die einen oder mehrere dieser Zeichenfolgen enthalten, wenn sie im Speicher des betroffenen Systems ausgeführt werden:

- agntsvc.exe

- CMD.exe

- cmd.exe

- dbeng50.exe

- dbsnmp.exe

- encsvc.exe

- excel.exe

- fdhost.exe

- fdlauncher.exe

- firefoxconfig.exe

- infopath.exe

- isqlplussvc.exe

- msaccess.exe

- MsDtsSrvr.exe

- msftesql.exe

- msmdsrv.exe

- mspub.exe

- mydesktopqos.exe

- mydesktopservice.exe

- mysqld.exe

- mysqld-nt.exe

- mysqld-opt.exe

- ocautoupds.exe

- ocomm.exe

- ocssd.exe

- onenote.exe

- oracle.exe

- outlook.exe

- pg_ctl.exe

- postgres.exe

- powerpnt.exe

- ReportingServicesService.exe

- sqbcoreservice.exe

- SQLAGENT.EXE

- sqlagent.exe

- sqlbrowser.exe

- sqlceip.exe

- sqlservr.exe

- sqlwriter.exe

- Ssms.exe

- steam.exe

- synctime.exe

- taskmgr.exe

- tbirdconfig.exe

- thebat.exe

- thebat64.exe

- thunderbird.exe

- UniFi.exe

- visio.exe

- winword.exe

- wordpad.exe

- xfssvccon.exe

Andere Details

Fügt die folgenden Registrierungsschlüssel hinzu:

HKEY_CURRENT_USER\Software\EncryptUID

HKEY_CURRENT_USER\Software\EncryptKeys

Benennt verschlüsselte Dateien in folgende Namen um:

- {FileName}.cryptolocker

Es macht Folgendes:

- It checks for the presence and lists the following AV products:

- MsMpEng.exe → Windows Defender

- ntrtscan.exe → Trend Micro Security

- avp.exe → Kaspersky Endpoint Security

- WRSA.exe → Webroot

- egui.exe → ESET

- AvastUI.exe → Avast

- It accepts or adds the following arguments to check its execution:

- -nd

- -net

- -all → creates %Application Data%\deletex.bat

- -del → creates %Application Data%\deletex.bat

- %Application Data%\deletex.bat deletes the following:

- {Drive Letter}:\\*.VHD

- {Drive Letter}:\\*.bac

- {Drive Letter}:\\*.bak

- {Drive Letter}:\\*.wbcat

- {Drive Letter}:\\*.bkf

- {Drive Letter}:\\Backup*.*

- {Drive Letter}:\\*.set

- {Drive Letter}:\\*.win

- {Drive Letter}:\\*.dsk

(Hinweis: %Application Data% ist der Ordner 'Anwendungsdaten' für den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Anwendungsdaten unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Anwendungsdaten unter Windows NT, C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Anwendungsdaten unter Windows 2000(32-bit), XP und Server 2003(32-bit) und C:\Users\{Benutzername}\AppData\Roaming on Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) und 10(64-bit).)

Solutions

Step 2

Für Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 3

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 4

Im abgesicherten Modus neu starten

Step 5

Diesen Registrierungsschlüssel löschen

Wichtig: Eine nicht ordnungsgemäße Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems führen. Führen Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterstützung bitten können. Lesen Sie ansonsten zuerst diesen Microsoft Artikel, bevor Sie die Registrierung Ihres Computers ändern.

- HKEY_CURRENT_USER\Software\EncryptUID

- HKEY_CURRENT_USER\Software\EncryptKeys

Step 6

Diesen Registrierungswert löschen

Wichtig: Eine nicht ordnungsgemäße Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems führen. Führen Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterstützung bitten können. Lesen Sie ansonsten zuerst diesen Microsoft Artikel, bevor Sie die Registrierung Ihres Computers ändern.

- In HKEY_CURRENT_USER\Software\EncryptUID

- local_uid = {Random 14 Characters}

- local_uid = {Random 14 Characters}

- In HKEY_CURRENT_USER\Software\EncryptKeys

- local_enc_private_key = {Hex Values}

- local_enc_private_key = {Hex Values}

- In HKEY_CURRENT_USER\Software\EncryptKeys

- local_enc_private_key_len = {Hex Values}

- local_enc_private_key_len = {Hex Values}

- In HKEY_CURRENT_USER\Software\EncryptKeys

- local_public_key = {Hex Values}

- local_public_key = {Hex Values}

- In HKEY_CURRENT_USER\Software\EncryptKeys

- local_public_key_len = {Hex Values}

- local_public_key_len = {Hex Values}

DATA_GENERIC_ENTRY

Step 7

Diese Ordner suchen und löschen

- %Application Data%\{A7DBD80C-410D-4C87-99F9-B19C0DA21BF1}

Step 8

Diese Datei suchen und löschen

- %Application Data%\{A7DBD80C-410D-4C87-99F9-B19C0DA21BF1}\norapid.exe

- %Application Data%\{A7DBD80C-410D-4C87-99F9-B19C0DA21BF1}\rapidrecovery.txt

- %Application Data%\rapidrecovery.txt

- {Encrypted Directory}\userket.dat

- %Application Data%\{A7DBD80C-410D-4C87-99F9-B19C0DA21BF1}\kakdela.bmp

- %Application Data%\deletex.bat

- {Encrypted Directory}\!DECRYPT_FILES.txt

Step 9

Führen Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt nach Dateien, die als Ransom.Win64.RAPID.A entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Step 10

Desktop-Eigenschaften zurücksetzen

Step 11

Restore encrypted files from backup.

Participez à notre enquête!