Ransom.Win32.DARKSIDE.FAIO

Win32:DangerousSig [Trj] (AVAST)

Windows

Type de grayware:

Ransomware

Destructif:

Non

Chiffrement:

Oui

In the wild::

Oui

Overview

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Détails techniques

Übertragungsdetails

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Installation

Schleust die folgenden Dateien ein:

- %All Users Profile%\{Generated Extension}.ico → Icon for encrypted files.

- %All Users Profile%\{Generated Extension}.BMP → Used as wallpaper.

Fügt die folgenden Prozesse hinzu:

- {Malware Directory}\{Malware Filename} -work worker{Number} job{Number}-{4-Digit Number} → For every drive that it will encrypt.

Fügt die folgenden Mutexe hinzu, damit nur jeweils eine ihrer Kopien ausgeführt wird:

- Global\{32-Hex Characters generated from Machine GUID}

Andere Systemänderungen

Fügt die folgenden Registrierungseinträge als Teil der Installationsroutine hinzu:

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

.{Generated Extension}

(Default) = {Generated Extension}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

{Generated Extension}\DefaultIcon

(Default) = %All Users Profile%\{Generated Extension}.ico

Ändert das Hintergrundbild des Desktops durch Abänderung der folgenden Registrierungseinträge:

HKEY_USERS\{USER SID}\Control Panel\

Desktop

Wallpaper = %All Users Profile%\{Generated Extension}.BMP

HKEY_USERS\{USER SID}\Control Panel\

Desktop

WallpaperStyle = 10

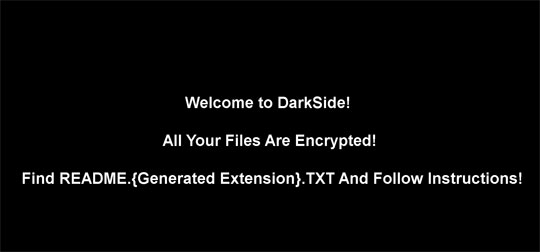

Stellt auf dem System das folgende Bild als Desktop-Hintergrundbild ein:

Prozessbeendigung

Beendet die folgenden Dienste, wenn sie auf dem betroffenen System gefunden werden:

- vss

- sql

- svc$

- memtas

- mepocs

- sophos

- veeam

- backup

- GxVss

- GxBlr

- GxFWD

- GxCVD

- GxCIMgr

Beendet die folgenden Prozesse, wenn sie im Speicher des betroffenen Systems ausgeführt werden:

- sql

- oracle

- ocssd

- dbsnmp

- synctime

- agntsvc

- isqlplussvc

- xfssvccon

- mydesktopservice

- ocautoupds

- encsvc

- firefox

- tbirdconfig

- mydesktopqos

- ocomm

- dbeng50

- sqbcoreservice

- excel

- infopath

- msaccess

- mspub

- onenote

- outlook

- powerpnt

- steam

- thebat

- thunderbird

- visio

- winword

- wordpad

- notepad

Datendiebstahl

Folgende Daten werden gesammelt:

- Username

- Computer Name

- Domain Name

- OS Information (Type, Version, Architecture)

- System Language

- Drives Information (Drive Names, Drive Space)

Entwendete Daten

Sendet die gesammelten Daten über HTTP-POST an den folgenden URL:

- bar{BLOCKED}ees.com

Andere Details

Fügt die folgenden Registrierungsschlüssel hinzu:

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

.{Generated Extension}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

{Generated Extension}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

{Generated Extension}\DefaultIcon

Es macht Folgendes:

- It checks computer's language and will terminate itself if any of the following language is detected:

- Arabic

- Armenian

- Azerbaijani

- Belarusian

- Georgian

- Kazakh

- Kyrgyz

- Romanian

- Russian

- Tajik

- Tatar

- Turkmen

- Ukranian

- Uzbek

- It checks if it is running with a privilege level that is on SYSTEM level. If it is not, it will do the following:

- If it is running on a non-administrator account and the os version is Windows 7 or above it will use the Elevated COM Object UAC Bypass technique to execute an instance of itself with SYSTEM level privilege.

- If it is running on an administrator account it would add the following service then start and use the service to execute an instance of itself with SYSTEM level privilege. The service is deleted after it is used.

- Service Name: .{Generated Extension}

- Binary Pathname: {Malware Directory}\{Malware Filename}

- It searches for files to encrypt in fixed drives, removable drives, and network resources.

- It empties the recycle bin.

- It deletes shadow copies.

Solutions

Step 2

Für Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 3

<p> Beachten Sie, dass nicht alle Dateien, Ordner, Registrierungsschlüssel und Einträge auf Ihrem Computer installiert sind, während diese Malware / Spyware / Grayware ausgeführt wird. Dies kann auf eine unvollständige Installation oder andere Betriebssystembedingungen zurückzuführen sein. Fahren Sie mit dem nächsten Schritt fort. </ p><p> Beachten Sie, dass nicht alle Dateien, Ordner, Registrierungsschlüssel und Einträge auf Ihrem Computer installiert sind, während diese Malware / Spyware / Grayware ausgeführt wird. Dies kann auf eine unvollständige Installation oder andere Betriebssystembedingungen zurückzuführen sein. Fahren Sie mit dem nächsten Schritt fort. </ p>

Step 4

Im abgesicherten Modus neu starten

Step 5

Dateien erkennen und deaktivieren, die als Ransom.Win32.DARKSIDE.FAIO entdeckt wurden

- Für Windows 98 und ME Benutzer: Der Windows Task-Manager zeigt möglicherweise nicht alle aktiven Prozesse an. Verwenden Sie in diesem Fall einen Prozess-Viewer eines Drittanbieters, vorzugsweise Process Explorer, um die Malware-/Grayware-/Spyware-Datei zu beenden. Dieses Tool können Sie hier. herunterladen.

- Wenn die entdeckte Datei im Windows Task-Manager oder Process Explorer angezeigt wird, aber nicht gelöscht werden kann, starten Sie Ihren Computer im abgesicherten Modus neu. Klicken Sie auf diesen Link, um alle erforderlichen Schritte anzuzeigen.

- Wenn die entdeckte Datei nicht im Windows Task-Manager oder im Process Explorer angezeigt wird, fahren Sie mit den nächsten Schritten fort.

Step 6

Diesen Registrierungsschlüssel löschen

Wichtig: Eine nicht ordnungsgemäße Bearbeitung der Windows Registrierung kann zu einer dauerhaften Fehlfunktion des Systems führen. Führen Sie diesen Schritt nur durch, wenn Sie mit der Vorgehensweise vertraut sind oder wenn Sie Ihren Systemadministrator um Unterstützung bitten können. Lesen Sie ansonsten zuerst diesen Microsoft Artikel, bevor Sie die Registrierung Ihres Computers ändern.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\.{Generated Extension}

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\{Generated Extension}

Step 7

Diese Datei suchen und löschen

- %All Users Profile%\{Random characters}.ico

- {Encrypted Directory}\README.{Generated Extension}.TXT

- %All Users Profile%\{Generated Extension}.BMP

Step 8

Desktop-Eigenschaften zurücksetzen

Step 9

Führen Sie den Neustart im normalen Modus durch, und durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt nach Dateien, die als Ransom.Win32.DARKSIDE.FAIO entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Step 10

Restore encrypted files from backup.

Participez à notre enquête!