PUA.Win32.Installcore.MANHOCFA

PUA.InstallCore (IKARUS)

Windows

Type de grayware:

Potentially Unwanted Application

Destructif:

Non

Chiffrement:

In the wild::

Oui

Overview

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Diese Malware hat keine Verbreitungsroutine.

Diese Malware hat keine Backdoor-Routine.

Verbindet sich mit einer bestimmten Website, um Daten zu versenden und zu empfangen.

Détails techniques

Übertragungsdetails

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Installation

Fügt die folgenden Ordner hinzu:

- %User Temp%\inH{Random}

(Hinweis: %User Temp% ist der Ordner 'Temp' des aktuellen Benutzers, normalerweise C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Temp unter Windows 2000(32-bit), XP und Server 2003(32-bit) und C:\Users\{Benutzername}\AppData\Local\Temp unter Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) und 10(64-bit).)

Schleust die folgenden Dateien ein:

- %User Temp%\{Random}.log

- %User Temp%\inH{Random}\css\ie6_Dlm_main.css

- %User Temp%\inH{Random}\css\mainDlm.css

- %User Temp%\inH{Random}\css\sdk-ui\browse.css

- %User Temp%\inH{Random}\css\sdk-ui\button.css

- %User Temp%\inH{Random}\css\sdk-ui\checkbox.css

- %User Temp%\inH{Random}\css\sdk-ui\images\button-bg.png

- %User Temp%\inH{Random}\css\sdk-ui\images\progress-bg-corner.png

- %User Temp%\inH{Random}\css\sdk-ui\images\progress-bg.png

- %User Temp%\inH{Random}\css\sdk-ui\images\progress-bg2.png

- %User Temp%\inH{Random}\css\sdk-ui\progress-bar.css

- %User Temp%\inH{Random}\csshover3.htc

- %User Temp%\inH{Random}\form.bmp.Mask

- %User Temp%\inH{Random}\images\BG.jpg

- %User Temp%\inH{Random}\images\Close.png

- %User Temp%\inH{Random}\images\Close_Hover.png

- %User Temp%\inH{Random}\images\Color_Button.png

- %User Temp%\inH{Random}\images\Color_Button_Hover.png

- %User Temp%\inH{Random}\images\Grey_Button.png

- %User Temp%\inH{Random}\images\Grey_Button_Hover.png

- %User Temp%\inH{Random}\images\Icon_Generic.png

- %User Temp%\inH{Random}\images\Loader.gif

- %User Temp%\inH{Random}\images\Pause_Button.png

- %User Temp%\inH{Random}\images\ProgressBarD.png

- %User Temp%\inH{Random}\images\ProgressD.png

- %User Temp%\inH{Random}\images\Quick_Specs.png

- %User Temp%\inH{Random}\images\Resume_Button.png

- %User Temp%\inH{Random}\images\sponsored.png

- %User Temp%\inH{Random}\locale\DLM\CS.locale

- %User Temp%\inH{Random}\locale\DLM\DA.locale

- %User Temp%\inH{Random}\locale\DLM\DE.locale

- %User Temp%\inH{Random}\locale\DLM\EL.locale

- %User Temp%\inH{Random}\locale\DLM\EN.locale

- %User Temp%\inH{Random}\locale\DLM\ES.locale

- %User Temp%\inH{Random}\locale\DLM\FI.locale

- %User Temp%\inH{Random}\locale\DLM\FR.locale

- %User Temp%\inH{Random}\locale\DLM\ID.locale

- %User Temp%\inH{Random}\locale\DLM\IT.locale

- %User Temp%\inH{Random}\locale\DLM\JA.locale

- %User Temp%\inH{Random}\locale\DLM\KO.locale

- %User Temp%\inH{Random}\locale\DLM\NL.locale

- %User Temp%\inH{Random}\locale\DLM\NO.locale

- %User Temp%\inH{Random}\locale\DLM\PL.locale

- %User Temp%\inH{Random}\locale\DLM\PT.locale

- %User Temp%\inH{Random}\locale\DLM\RU.locale

- %User Temp%\inH{Random}\locale\DLM\SV.locale

- %User Temp%\inH{Random}\locale\DLM\TR.locale

- %User Temp%\inH{Random}\locale\DLM\ZH.locale

- %User Temp%\in{Random}\{Random}.tmp

- %User Temp%\inH{Random}\bootstrap_{Random}.html

- %User Temp%\ICReinstall_{Malware Filename}.exe

- %Desktop%\Continue Installation.lnk

(Hinweis: %User Temp% ist der Ordner 'Temp' des aktuellen Benutzers, normalerweise C:\Dokumente und Einstellungen\{Benutzername}\Lokale Einstellungen\Temp unter Windows 2000(32-bit), XP und Server 2003(32-bit) und C:\Users\{Benutzername}\AppData\Local\Temp unter Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) und 10(64-bit).. %Desktop% ist der Ordner 'Desktop' für den aktuellen Benutzer, normalerweise C:\Windows\Profile\{Benutzername}\Desktop unter Windows 98 und ME, C:\WINNT\Profile\{Benutzername}\Desktop unter Windows NT, C:\Dokumente und Einstellungen\{Benutzername}\Desktop unter Windows 2000(32-bit), XP und Server 2003(32-bit) und C:\Users\{Benutzername}\Desktop unter Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) und 10(64-bit).)

Fügt die folgenden Prozesse hinzu:

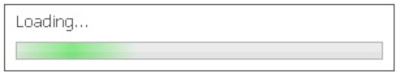

- {Malware Path}\{Malware File Name}.exe" /_ShowProgress /PrTxt:TG9hZGluZy4uLg==

Verbreitung

Diese Malware hat keine Verbreitungsroutine.

Backdoor-Routine

Diese Malware hat keine Backdoor-Routine.

Andere Details

Verbindet sich mit der folgenden Website, um Daten zu versenden und zu empfangen:

- http://rp.{BLOCKED}rada.com/

- http://os.{BLOCKED}rada.com/MEDIA_MARMAR/

- http://info.{BLOCKED}rada.com/?kop=0

- http://info.{BLOCKED}rada.com/?sham=2

- http://info.{BLOCKED}rada.com/?woligush=1

Es macht Folgendes:

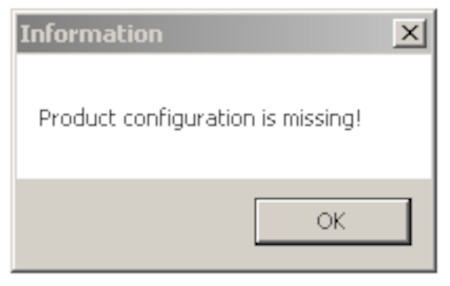

- It displays the following during installation:

Solutions

Step 2

Für Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 3

<p> Beachten Sie, dass nicht alle Dateien, Ordner, Registrierungsschlüssel und Einträge auf Ihrem Computer installiert sind, während diese Malware / Spyware / Grayware ausgeführt wird. Dies kann auf eine unvollständige Installation oder andere Betriebssystembedingungen zurückzuführen sein. Fahren Sie mit dem nächsten Schritt fort. </ p><p> Beachten Sie, dass nicht alle Dateien, Ordner, Registrierungsschlüssel und Einträge auf Ihrem Computer installiert sind, während diese Malware / Spyware / Grayware ausgeführt wird. Dies kann auf eine unvollständige Installation oder andere Betriebssystembedingungen zurückzuführen sein. Fahren Sie mit dem nächsten Schritt fort. </ p>

Step 4

Diese Datei suchen und löschen

- %User Temp%\{Random}.log

- %User Temp%\inH{Random}\css\ie6_Dlm_main.css

- %User Temp%\inH{Random}\css\mainDlm.css

- %User Temp%\inH{Random}\css\sdk-ui\browse.css

- %User Temp%\inH{Random}\css\sdk-ui\button.css

- %User Temp%\inH{Random}\css\sdk-ui\checkbox.css

- %User Temp%\inH{Random}\css\sdk-ui\images\button-bg.png

- %User Temp%\inH{Random}\css\sdk-ui\images\progress-bg-corner.png

- %User Temp%\inH{Random}\css\sdk-ui\images\progress-bg.png

- %User Temp%\inH{Random}\css\sdk-ui\images\progress-bg2.png

- %User Temp%\inH{Random}\css\sdk-ui\progress-bar.css

- %User Temp%\inH{Random}\csshover3.htc

- %User Temp%\inH{Random}\form.bmp.Mask

- %User Temp%\inH{Random}\images\BG.jpg

- %User Temp%\inH{Random}\images\Close.png

- %User Temp%\inH{Random}\images\Close_Hover.png

- %User Temp%\inH{Random}\images\Color_Button.png

- %User Temp%\inH{Random}\images\Color_Button_Hover.png

- %User Temp%\inH{Random}\images\Grey_Button.png

- %User Temp%\inH{Random}\images\Grey_Button_Hover.png

- %User Temp%\inH{Random}\images\Icon_Generic.png

- %User Temp%\inH{Random}\images\Loader.gif

- %User Temp%\inH{Random}\images\Pause_Button.png

- %User Temp%\inH{Random}\images\ProgressBarD.png

- %User Temp%\inH{Random}\images\ProgressD.png

- %User Temp%\inH{Random}\images\Quick_Specs.png

- %User Temp%\inH{Random}\images\Resume_Button.png

- %User Temp%\inH{Random}\images\sponsored.png

- %User Temp%\inH{Random}\locale\DLM\CS.locale

- %User Temp%\inH{Random}\locale\DLM\DA.locale

- %User Temp%\inH{Random}\locale\DLM\DE.locale

- %User Temp%\inH{Random}\locale\DLM\EL.locale

- %User Temp%\inH{Random}\locale\DLM\EN.locale

- %User Temp%\inH{Random}\locale\DLM\ES.locale

- %User Temp%\inH{Random}\locale\DLM\FI.locale

- %User Temp%\inH{Random}\locale\DLM\FR.locale

- %User Temp%\inH{Random}\locale\DLM\ID.locale

- %User Temp%\inH{Random}\locale\DLM\IT.locale

- %User Temp%\inH{Random}\locale\DLM\JA.locale

- %User Temp%\inH{Random}\locale\DLM\KO.locale

- %User Temp%\inH{Random}\locale\DLM\NL.locale

- %User Temp%\inH{Random}\locale\DLM\NO.locale

- %User Temp%\inH{Random}\locale\DLM\PL.locale

- %User Temp%\inH{Random}\locale\DLM\PT.locale

- %User Temp%\inH{Random}\locale\DLM\RU.locale

- %User Temp%\inH{Random}\locale\DLM\SV.locale

- %User Temp%\inH{Random}\locale\DLM\TR.locale

- %User Temp%\inH{Random}\locale\DLM\ZH.locale

- %User Temp%\in{Random}\{Random}.tmp

- %User Temp%\inH{Random}\bootstrap_{Random}.html

- %User Temp%\ICReinstall_{Malware Filename}.exe

- %Desktop%\Continue Installation.lnk

Step 5

Diesen Ordner suchen und löschen

- %User Temp%\inH{Random}

Step 6

Durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt, und löschen Sie Dateien, die als PUA.Win32.Installcore.MANHOCFA entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Participez à notre enquête!