PHP_SIMPLESHELL.H

Backdoor:PHP/SimpleShell.A (Microsoft)

Windows,Linux

Type de grayware:

Backdoor

Destructif:

Non

Chiffrement:

Oui

In the wild::

Oui

Overview

Diese Malware hat keine Verbreitungsroutine.

Führt Befehle eines externen, böswilligen Benutzers aus, wodurch das betroffene System gefährdet wird.

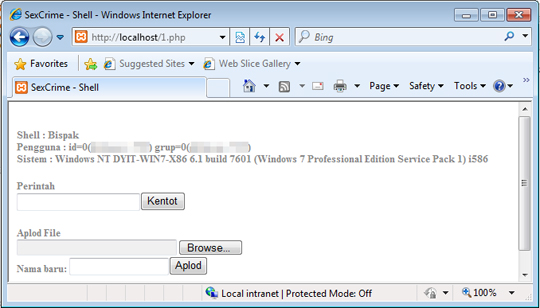

Verwendet eine Benutzerschnittstelle.

Détails techniques

Verbreitung

Diese Malware hat keine Verbreitungsroutine.

Backdoor-Routine

Führt die folgenden Befehle eines externen, böswilligen Benutzers aus:

- Perform arbitrary remote shell commands (Prints output to browser if applicable)

- Upload arbitrary files to the server

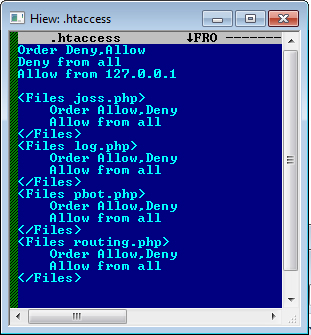

- Create or Modify .htacccess file to the following configuration:

- Rename itself to {web server root directory}\info.php

Einschleusungsroutine

Schleust die folgenden Dateien ein:

- {web server root directory}\wp-indeks.php <- detected as PHP_SIMPLESHELL.HA

(Note: Can be accessed separately on another browser tab or window)

Datendiebstahl

Folgende Daten werden gesammelt:

- web server safe_mode status

- web host URL

- web host server address

- remote user server address

Entwendete Daten

Sendet die gesammelten Daten über SMTP an die folgenden E-Mail-Adressen:

- {BLOCKED}ina_1@yahoo.com

Andere Details

Verwendet die folgende Benutzerschnittstelle:

Solutions

Step 1

Für Windows ME und XP Benutzer: Stellen Sie vor einer Suche sicher, dass die Systemwiederherstellung deaktiviert ist, damit der gesamte Computer durchsucht werden kann.

Step 4

Durchsuchen Sie Ihren Computer mit Ihrem Trend Micro Produkt, und löschen Sie Dateien, die als PHP_SIMPLESHELL.H entdeckt werden. Falls die entdeckten Dateien bereits von Ihrem Trend Micro Produkt gesäubert, gelöscht oder in Quarantäne verschoben wurden, sind keine weiteren Schritte erforderlich. Dateien in Quarantäne können einfach gelöscht werden. Auf dieser Knowledge-Base-Seite finden Sie weitere Informationen.

Participez à notre enquête!