Trojan.HTML.MALINK.FASJSNOSM

Windows

Tipo de malware

Trojan

Destructivo?

No

Cifrado

No

In the Wild:

Sí

Resumen y descripción

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Detalles técnicos

Detalles de entrada

It arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Otros detalles

Hace lo siguiente:

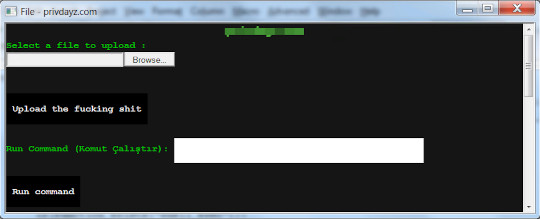

- It displays an interface that accepts file upload and arbitrary commands.

- It connects to the following URLs for the logo displayed inside the webpage:

- https://cdn.{BLOCKED}yz.com/images/logo.jpg

- It connects to the following URL for the webpage layout:

- https://{BLOCKED}yz.com/wp-content/themes/privdaysv1/hacker.css

- It redirects to the following URL if the logo in the webpage is clicked:

- https://{BLOCKED}yz.com

- It may execute an arbitrary command via the following functions:

- shell_exec

- exec

- popen

- passthru

- system

Soluciones

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 2

Explorar el equipo con su producto de Trend Micro para eliminar los archivos detectados como Trojan.HTML.MALINK.FASJSNOSM En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Rellene nuestra encuesta!