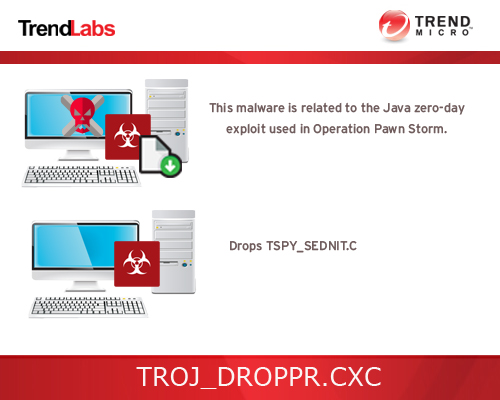

TROJ_DROPPR.CXC

Trojan:Win32/Foosace.H!dha (Microsoft), Exploit.Win32.Sofacy.b (Kaspersky), Trojan.Sofacy (Symantec)

Windows

Tipo de malware

Trojan

Destructivo?

No

Cifrado

Sí

In the Wild:

Sí

Resumen y descripción

Para obtener una visión integral del comportamiento de este Trojan, consulte el diagrama de amenazas que se muestra a continuación.

Detalles técnicos

Instalación

Este malware infiltra el/los siguiente(s) archivo(s):

- %User Temp%\jhuhugit.temp

- %Application Data%\fvecer.bat - used to load TSPY_SEDNIT.C

- %Application Data%\api-ms-win-downlevel-profile-l1-1-0.dll - detected as TSPY_SEDNIT.C

(Nota: %User Temp% es la carpeta Temp del usuario activo, que en el caso de Windows 2000, XP y Server 2003 suele estar en C:\Documents and Settings\{nombre de usuario}\Local Settings\Temp).

. %Application Data% es la carpeta Application Data del usuario activo, que en el caso de Windows 98 y ME suele estar ubicada en C:\Windows\Profiles\{nombre de usuario}\Application Data, en el caso de Windows NT en C:\WINNT\Profiles\{nombre de usuario}\Application Data y en el caso de Windows 2000, XP y Server 2003 en C:\Documents and Settings\{nombre de usuario}\Local Settings\Application Data).)Agrega los procesos siguientes:

- rundll32.exe - to load TSPY_SEDNIT.C

Técnica de inicio automático

Agrega las siguientes entradas de registro para permitir su ejecución automática cada vez que se inicia el sistema:

HKEY_CURRENT_USER\Environment

UserInitMprLogonScript = "%Application Data%\fvecer.bat"

Soluciones

Step 1

Los usuarios de Windows ME y XP, antes de llevar a cabo cualquier exploración, deben comprobar que tienen desactivada la opción Restaurar sistema para permitir la exploración completa del equipo.

Step 3

Reiniciar en modo seguro

Step 4

Eliminar este valor del Registro

Importante: si modifica el Registro de Windows incorrectamente, podría hacer que el sistema funcione mal de manera irreversible. Lleve a cabo este paso solo si sabe cómo hacerlo o si puede contar con ayuda de su administrador del sistema. De lo contrario, lea este artículo de Microsoft antes de modificar el Registro del equipo.

- In HKEY_CURRENT_USER\Environment

- UserInitMprLogonScript = "%Application Data%\fvecer.bat"

- UserInitMprLogonScript = "%Application Data%\fvecer.bat"

Step 6

Buscar y eliminar estos archivos

- %User Temp%\jhuhugit.temp

- %Application Data%\fvecer.bat

- %User Temp%\jhuhugit.temp

- %Application Data%\fvecer.bat

Step 7

Reinicie en modo normal y explore el equipo con su producto de Trend Micro para buscar los archivos identificados como TROJ_DROPPR.CXC En caso de que el producto de Trend Micro ya haya limpiado, eliminado o puesto en cuarentena los archivos detectados, no serán necesarios más pasos. Puede optar simplemente por eliminar los archivos en cuarentena. Consulte esta página de Base de conocimientos para obtener más información.

Rellene nuestra encuesta!