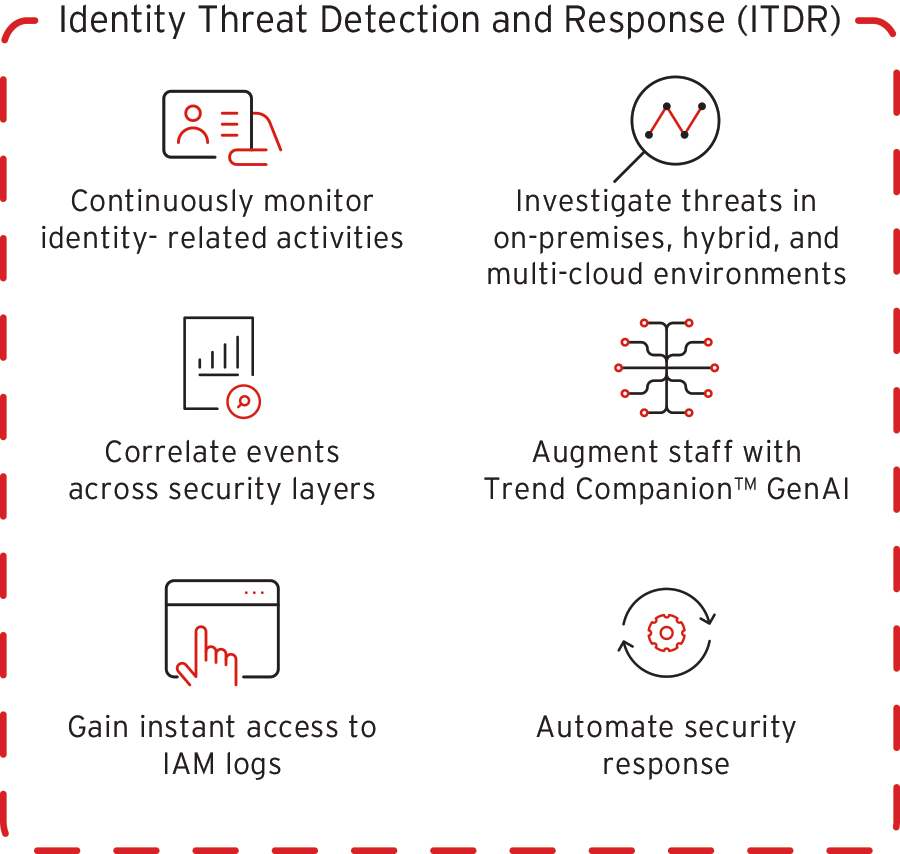

Identity Threat Detection and Response (ITDR):

Identity Threat Detection and Response (ITDR) es un enfoque de ciberseguridad centrado en identificar y mitigar amenazas relacionadas con la identidad, proteger entidades e identidades digitales frente al acceso no autorizado y proporcionar una detección proactiva de amenazas fiable.

ITDR frente a XDR frente a EDR

Identity Threat Detection and Response (ITDR)

Identity Threat Detection and Response, o ITDR, se centra en las amenazas relacionadas con la identidad, dirigidas a áreas como el robo de credenciales, el uso indebido de privilegios y otros problemas basados en la identidad. Ofrece una capa adicional de seguridad al integrarse con sistemas de gestión de acceso e identidad (IAM).

Detección y respuesta extendidas (XDR)

Extended Detection and Response, o XDR, ofrece capacidades de detección y respuesta ante amenazas en toda la infraestructura de una organización, incluidos endpoints, servidores, workloads en la nube y redes. Mientras que XDR tiene como objetivo unificar y correlacionar datos en diferentes entornos para una mejor detección de amenazas, ITDR limita su enfoque específicamente a las amenazas de identidad.

Endpoint Detection and Response (EDR)

Endpoint Detection and Response, o EDR, trabaja para detectar y responder a amenazas dirigidas a dispositivos de endpoint, como portátiles, ordenadores de sobremesa o servidores. A diferencia de ITDR, que se ocupa de las identidades, EDR se centra exclusivamente en los dispositivos de endpoint y no proporciona información completa sobre las amenazas basadas en la identidad.

Diferencias clave y casos de uso

Aspecto |

ITDR |

XDR |

EDR |

Enfoque |

Amenazas de identidad y acceso |

Infraestructura de TI: |

Dispositivos de endpoint |

Tecnología |

Análisis de identidad e integración de IAM |

Correlación multicapa |

Análisis y supervisión de endpoints |

CARACTERÍSTICAS PRINCIPALES |

Análisis de usuarios y MFA |

Detección centralizada de amenazas |

detección de amenazas de endpoints |

Caso de uso |

Prevención del robo de identidad y amenazas similares |

Visibilidad completa |

Detección de ransomware de endpoints |

Cómo funciona

Los sistemas de ITDR funcionan supervisando las actividades de identidad e identificando cualquier cosa que pueda revelar a actores maliciosos. Recopilan registros relacionados con la identidad y utilizan algoritmos especiales para detectar comportamientos extraños.

El machine learning y la inteligencia artificial también son componentes importantes de ITDR. Pueden ayudar a facilitar la detección de amenazas a través del aprendizaje adaptativo. Los algoritmos pueden ordenar conjuntos de datos masivos para encontrar patrones y crear alertas para cualquier actividad sospechosa en tiempo real.

El propio proceso de ITDR comienza con la supervisión de anomalías relacionadas con la identidad y su búsqueda en tiempo real. Cuando se marca una actividad sospechosa, las herramientas de ITDR pueden generar alertas automáticamente para enviarlas también a través de una respuesta. Esto alerta al equipo de seguridad de lo que está sucediendo y pone en marcha una serie de acciones automatizadas.

ITDR se integra con marcos de seguridad existentes como IAM, EDR y XDR para crear un enfoque de seguridad por capas. Esto permite a ITDR crear alertas con un contexto enriquecido y ampliar sus capacidades en todo el ecosistema de TI para un sistema de detección de amenazas más eficaz.

Ventajas y características clave de ITDR

ITDR mejora la postura de seguridad de una organización trabajando proactivamente para identificar amenazas. Esto puede reducir significativamente el tiempo necesario para detectar y mitigar ataques. Al abordar este tipo de amenazas en tiempo real, el ITDR puede evitar que los atacantes incrementen o obtengan un acceso más profundo dentro de la red. Muchas herramientas de detección más tradicionales pueden generar demasiados falsos positivos, lo que puede resultar difícil de detectar. En su lugar, ITDR aprovecha la IA para distinguir entre usuarios legítimos y amenazas reales. Esto deja a los equipos abiertos a enfrentarse a amenazas reales.

ITDR puede lograrlo mediante supervisión en tiempo real, respuestas automatizadas y análisis detallados. La supervisión en tiempo real ayuda a realizar un seguimiento de las actividades en cada entorno y las respuestas automatizadas ayudan a mitigar los riesgos bloqueando las cuentas comprometidas y utilizando análisis para detectar anomalías.

Las organizaciones que adoptan ITDR también pueden beneficiarse de la postura de seguridad general más sólida que proporciona, así como de una reducción de los incidentes relacionados con la identidad. Es especialmente valioso en entornos con una superficie de ataque creciente, como organizaciones que se mueven a la nube. Al centrarse en las identidades, ITDR puede ofrecer una mejor visibilidad y control sobre cómo se utilizan y gestionan las identidades. Esto puede conllevar menos filtraciones, tiempos de respuesta a incidentes más rápidos y un mejor cumplimiento de normativa.

Estrategias de ITDR

Una estrategia de ITDR exitosa debe incluir elementos como una supervisión integral de la identidad, opciones de autenticación y una variedad de acciones de respuesta automatizada. La incorporación de ITDR en una hoja de ruta de ciberseguridad implica establecer defensas proactivas frente a amenazas basadas en la identidad.

El ITDR debe estar alineado con la estrategia general de ciberseguridad de la organización en lugar de estar aislado. De esta forma, puede respaldar objetivos adicionales como la reducción del riesgo y el cumplimiento de la normativa. Para cualquier implementación exitosa y gestión continua de ITDR, las organizaciones deben dar visibilidad completa a cada tipo de identidad, incluidos empleados, contratistas y otros.

La supervisión de la identidad en tiempo real es importante para detectar amenazas a medida que surgen. ITDR también se puede integrar con otras herramientas de seguridad como IAM, SIEM y EDR para mejorar la visibilidad y las opciones de respuesta.

El panorama cambiante de ITDR

ITDR es una herramienta esencial para organizaciones que desean proteger sus activos digitales en un panorama de amenazas cada vez más complejo. Al centrarse en la identidad, ITDR puede garantizar una protección más completa en ecosistemas centrados en la identidad.

Las empresas y organizaciones deben adoptar prácticas de ITDR para mantenerse a la vanguardia en lo que respecta al cibercrimen. La implementación de ITDR es un gran paso proactivo hacia una infraestructura de identidad segura y resiliente que puede ayudar a proteger las credenciales y mucho más.

El papel de la identidad en la ciberseguridad solo va a seguir creciendo con más servicios y volviéndose impulsado por la identidad. El panorama siempre está cambiando, lo cual es importante recordar. El futuro siempre debe tenerse en cuenta teniendo en cuenta ese hecho. Para las organizaciones que desean mejorar su marco de seguridad, ITDR puede ser un gran activo para su estrategia de defensa en general.