¿Qué es Identity Threat Detection and Response (ITDR)?

Identity Threat Detection and Response (ITDR) es un enfoque de ciberseguridad basado en la identificación y mitigación de las amenazas relacionadas con la identidad, la protección de entidades e identidades digitales contra accesos no autorizados, y brindar una detección de amenazas proactiva y confiable.

ITDR vs. XDR vs. EDR

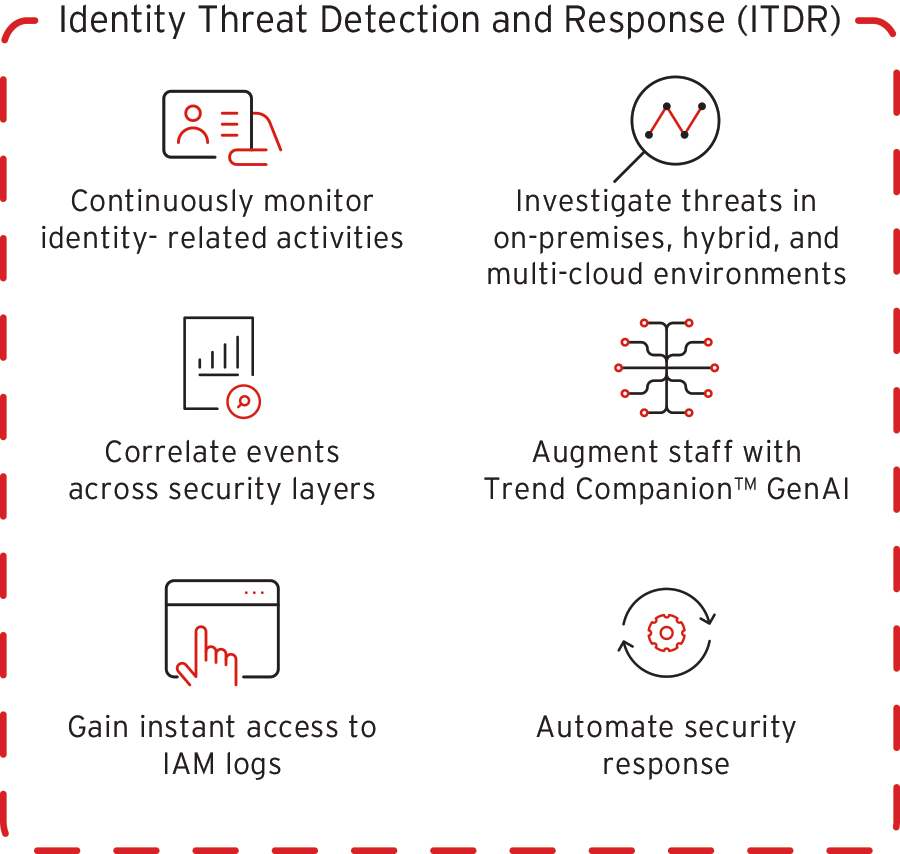

Identity Threat Detection and Response (ITDR)

Identity Threat Detection and Response, o ITDR, se enfoca en las amenazas relacionadas con las identidades, como el robo de credenciales, mal uso de privilegios y otros eventos relacionados con las identidades. Ofrece una capa adicional de seguridad al integrarse con los sistemas de Identity and Access Management (IAM).

Extended detection and response (XDR)

Extended Detection and Response, o XDR, ofrece capacidades de detección y respuesta contra amenazas a lo largo de la infraestructura completa de una organización, incluyendo endpoints, servidores, workloads en la nube y redes. Mientras que XDR busca unificar y correlacionar la información a través de distintos ambientes para una mejor detección de amenazas, ITDR se enfoca específicamente en las amenazas a las identidades.

Endpoint detection and response (EDR)

Endpoint Detection and Response, o EDR, sirve para detectar y responder ante amenazas que se dirigen hacia endpoints como laptops, desktops o servidores. A diferencia de ITDR, el cual lidia con identidades, EDR se enfoca exclusivamente en los endpoints y no brinda insights sobre las amenazas dirigidas a identidades.

Diferencias clave y casos de uso

Aspecto |

ITDR |

XDR |

EDR |

Enfoque |

Amenazas a identidades y accesos |

Infraestructura de TI |

Dispositivos endpoint |

Tecnología |

Analíticos de identidades e integración con IAM |

Correlación entre múltiples capas |

Monitoreo y analíticos de endpoints |

Características Clave |

Analíticos de usuarios y MFA |

Detección centralizada de amenazas |

Detección de amenazas a endpoints |

Caso de Uso |

Prevención de robo de identidad y amenazas similares |

Visibilidad integral de amenazas |

Detección de ransomware en endpoints |

Cómo funciona ITDR

Los sistemas ITDR funcionan monitoreando las actividades relacionadas con identidades e identificando cualquier cosa que podría revelar la presencia de un actor malicioso. Recopilan logs relacionados con identidades y usan algoritmos especiales para detectar comportamientos extraños.

El machine learning y la inteligencia artificial son también componentes importantes de ITDR. Ayudan a facilitar la detección de amenazas por medio del aprendizaje adaptativo. Los algoritmos pueden revisar conjuntos masivos de datos para encontrar patrones y crear alertas para abordar cualquier actividad sospechosa en tiempo real.

El proceso ITDR en sí inicia con el monitoreo de anomalías relacionadas con las identidades y dándoles seguimiento en tiempo real. Cuando se detecta una actividad sospechosa, las herramientas de ITDR automáticamente generan alertas para también dar inicio a una respuesta. El equipo de seguridad es informado de lo que sucede e inicia una serie de acciones automatizadas.

ITDR se integra con frameworks existentes de seguridad como IAM, EDR y XDR para crear un enfoque de seguridad en capas. Esto permite que ITDR genere alertas ricas en contexto, y que pueda extender sus capacidades a todo el ecosistema de TI para crear un sistema de detección de amenazas en general mucho más efectivo.

Beneficios y Funcionalidades Clave de ITDR

ITDR mejora la postura de seguridad de una organización al tener un enfoque proactivo para identificar las amenazas. Esto podría reducir significativamente el tiempo necesario para detectar y mitigar los ataques. Al abordar estos tipos de amenazas en tiempo real, ITDR puede evitar que los atacantes escalen o ingresen a mayor profundidad dentro de la red. Muchas herramientas tradicionales de detección pueden dar como resultado en demasiados falsos positivos, lo cual puede ser difícil de priorizar. En su lugar, ITDR aprovecha el poder de la IA para distinguir entre usuarios legítimos y amenazas reales. Esto permite que los equipos puedan lidiar solamente con las amenazas reales.

ITDR puede lograrlo por medio de monitoreo en tiempo real, respuestas automatizadas y analíticos detallados. El monitoreo en tiempo real ayuda a rastrear actividades a través de cada ambiente y las respuestas automatizadas ayudan a mitigar los riesgos bloqueando las cuentas comprometidas y usando analíticos para detectar anomalías.

Las organizaciones que adoptan ITDR también pueden beneficiarse de la postura general de seguridad más fuerte que da como resultado de su uso, además de una reducción en incidentes relacionados con identidades. Es especialmente valioso en ambientes con una superficie de ataque en crecimiento, como es el caso de las organizaciones que están migrando hacia la nube. Al enfocarse solamente en las identidades, ITDR puede ofrecer mejor visibilidad y control sobre cómo las identidades se usan y se gestionan. Esto puede dar como resultado menos brechas, tiempos más rápidos de respuesta a incidentes y mejor cumplimiento de normativas.

Estrategias de ITDR

Una estrategia exitosa de ITDR debe de incluir elementos como monitoreo integral de identidades, opciones de autentificación y una variedad de acciones automatizadas de respuesta. Incorporar ITDR a una ruta crítica de ciberseguridad significa crear defensas proactivas contra las amenazas basadas en identidades.

ITDR debe de alinearse con la estrategia general de ciberseguridad de una organización en lugar de existir en silos. De esta forma, puede brindar soporte a otros objetivos como reducir el riesgo y mantener el cumplimiento. Para cualquier implementación exitosa y gestión continua de ITDR, las organizaciones deben de otorgar visibilidad completa de cada tipo de identidad, incluyendo empleados, contratistas y otros.

El monitoreo en tiempo real es importante para detectar las amenazas en el momento en que emergen. ITDR también puede integrarse con herramientas de seguridad como IAM, SIEM y EDR para una mejor visibilidad y opciones de respuesta.

El Cambiante Panorama de ITDR

ITDR es una herramienta esencial para las organizaciones que buscan proteger sus activos digitales en un panorama de amenazas cada vez más complejo. Al enfocarse específicamente en identidades, ITDR puede proteger de forma mucho más integral a través de los ecosistemas enfocados en identidades.

Las empresas y las organizaciones deben de adoptar las prácticas de ITDR para mantenerse a la vanguardia cuando se trata del cibercrimen. Implementar ITDR es un paso enorme, pero muy proactivo hacia una infraestructura de identidades resiliente y segura que puede ayudar a proteger credenciales de acceso y más.

El papel que juega la identidad en la ciberseguridad solamente cobrará más importancia a medida que los servicios se enfocan más en las identidades. El panorama siempre está cambiando, y eso debe tenerse siempre en mente. El futuro debe ser en lo primero que pensemos y lo primero que influya en nuestras decisiones. Para las organizaciones que busquen mejorar su marco de seguridad, ITDR puede ser un gran aliado para su estrategia general de defensa.

Artículos Relacionados

Trend 2025 Cyber Risk Report

Desde el Evento hasta el Insight: Desglosando un Escenario de Business Email Compromise (BEC) en B2B

Comprendiendo las Etapas Iniciales de las Amenazas Web Shell y VPN: Un Análisis de MXDR

The Forrester Wave™: Enterprise Detection and Response Platforms, Q2 2024

Es Hora de Actualizar su Solución de EDR

La Amenaza Silenciosa: La Herramienta EDRSilencer de los Equipos Rojos Disrumpe las Soluciones de Seguridad de Endpoints

Modernice su Estrategia Federal de Ciberseguridad con FedRAMP

Líder en el Cuadrante Mágico™ de Gartner® 2025 para Plataformas de Protección de Endpoints (EPP)