Cumplimiento de normativa y riesgos

Trend Experts Weigh in on Global IT Outage Caused by CrowdStrike

On July 19, 2024, a large-scale outage emerged affecting Windows computers for many industries across the globe from financial institutions to hospitals to airlines. The source of this outage came from a single content update from CrowdStrike.

Esta es una situación extremadamente desafortunada para los afectados, y esperamos una rápida solución y recuperación para todos los involucrados.

Aunque muchos ojos estarán puestos en la recuperación de su entorno Windows, es importante recordar vigilar diligentemente sus entornos no Windows, ya que los adversarios pueden aprovecharse de los equipos desatendidos. Nuestro equipo de investigación vigila constantemente el panorama general para ver si los actores de amenazas se aprovechan de algún modo y compartirá aquí cualquier novedad significativa.

Trend continues to be on standby to help and we will continue to monitor the situation and provide updates from our research team in this blog.

Current threat activities seen or concerned aboutUpdated: July 20 at 9:00 pm CT

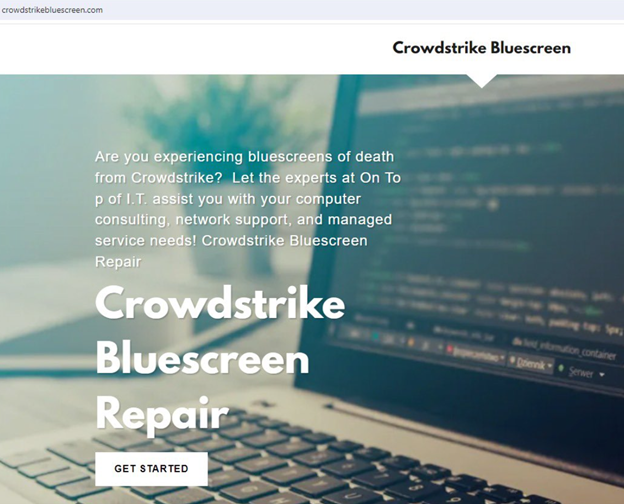

An example of a technical support scam, this one claiming to provide assistance to affected organizations, can be seen below:

Esta estafa de soporte técnico puede encontrarse en crowdstrikebluescreen[.]com.

También se han visto estafas legales relacionadas con este incidente:

Esta estafa legal se encontró en crowdstrikeclaim[.]com.

Updated: July 19 at 4:00 pm CT

Per our comment above, adversaries take advantage of these incidents to target victims with a multitude of attacks. We recommend you be on the lookout for:

- Phishing emails using the incident as a lure to click a link or open an attachment

- Technical support scams

- Adversaries targeting your non-Windows infrastructure

An example of a technical support scam is one recently found:

On 2024-07-18, CrowdStrike deployed a defective update that leads to Windows machines running CrowdStrike Falcon being stuck in an endless boot loop (or BSOD).

This program fixes that, and removes the defective updates from a Windows machine. The program is portable, without any dependencies, and can be used on USB flash drives, too.

PAYMENT

Product Type Supported Architectures Price Windows binary amd64 / x86 500.000 EUR Source Code (go) any 1.000.000 EUR

Wallet address: 0x1AEAe8c6F600d85b3b676ac49bb3816A4eB4455b

Accepted payment options: BTC or ETH

This comes from a crypto scam site: fix-crowdstrike-apocalypse[.]com.