2023 年 4 月,國際刑警組織 (International Criminal Police Organization,簡稱 Interpol) 請求我們提供有關 Grandoreiro 銀行木馬程式的任何入侵指標 (IoC) 或相關資訊,尤其是關於幕後操縱 (CC) 伺服器的資訊。Grandoreiro 自 2018 年左右首度現身至今,已演化出許多新的功能和能力,其攻擊目標主要分布於拉丁美洲和歐洲。趨勢科技是參與 Interpol 行動的合作單位之一,目的是要協助巴西和西班牙執法機關分析 Grandoreiro 惡意程式樣本,作為其網路犯罪調查的一部分。根據巴西警方宣布,這項由 Interpol 協調的聯合行動逮捕了 Grandoreiro 駭客集團的五名系統管理員。

Grandoreiro 銀行木馬程式是經由網路釣魚郵件、惡意附件或指向假網站的連結散播。這些電子郵件通常假冒合法機關的名義 (如銀行或金融機構) 來誘騙使用者下載並執行惡意程式。Grandoreiro 一旦安裝到受害系統,就會像典型的銀行木馬程式一樣,竊取敏感的金融相關資訊。這些年來,Grandoreiro 木馬程式已經歷多次的更新和修改,強化了躲避技巧與加密編碼方法,藉此躲避防毒軟體與資安機制的偵測。

趨勢科技的貢獻

以下摘要列舉趨勢科技對該行動的貢獻:

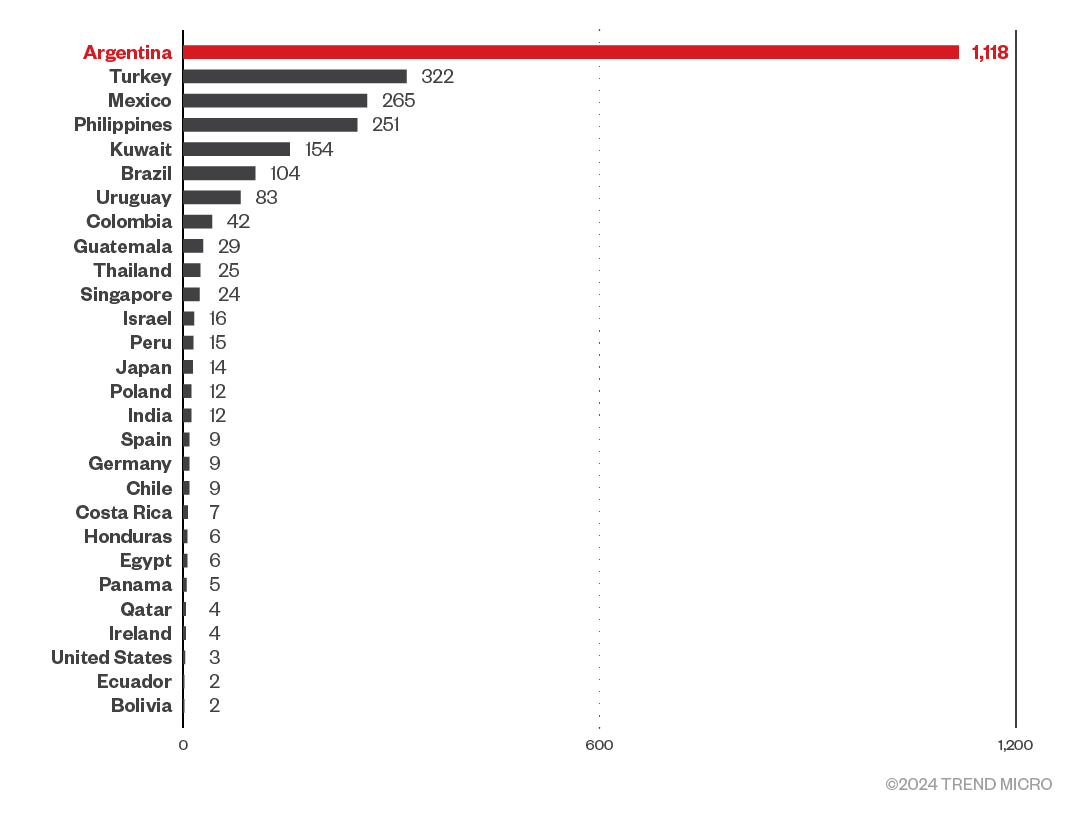

- 根據趨勢科技 2023 年 1 月至 4 月的威脅情報資料顯示,阿根廷是 Grandoreiro 偵測數量最多的地區 (1,118),其次是土耳其 (322) 和墨西哥 (265)(圖 1)。

- 趨勢科技提供了惡意程式樣本上發現的一份銀行/字串清單。我們利用這份清來監控使用者的瀏覽器活動,並交叉比對是否有相符的字串。如需這份字串清單,請至本文最後提供的連結。

- 在調查期間,我們發現 Grandoreiro 的 CC 通訊使用了網域產生演算法 (DGA)。為了進一步深入了解,趨勢科技利用我們從多個樣本蒐集到的這份字串清單產生了所有可能的網域與子網域,結果總共產生了 4,000 多個,這些網域提供了寶貴的資訊來追查 Grandoreiro 當時的 CC 伺服器。

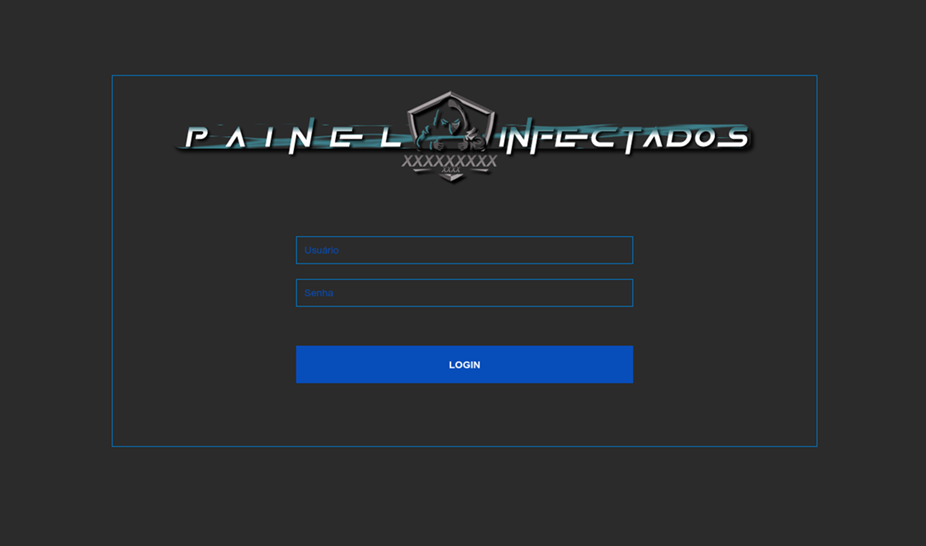

- 駭客的系統管理面板對於調查駭客攻擊的規模並找出受害者相當重要。透過開放原始碼工具 URLScan (urlscan.io),趨勢科技建議追查三個活躍中的面板及其對應的地點。以下是這些系統管理面板的網址與登入畫面截圖 (圖 2):

- 185.191.228[.]227/autorizar.php (美國)

- 192.95.6[.]196/23112022new/autorizar.php (加拿大)

- 51.77.193[.]20/eliteseguros/autorizar.php (法國)

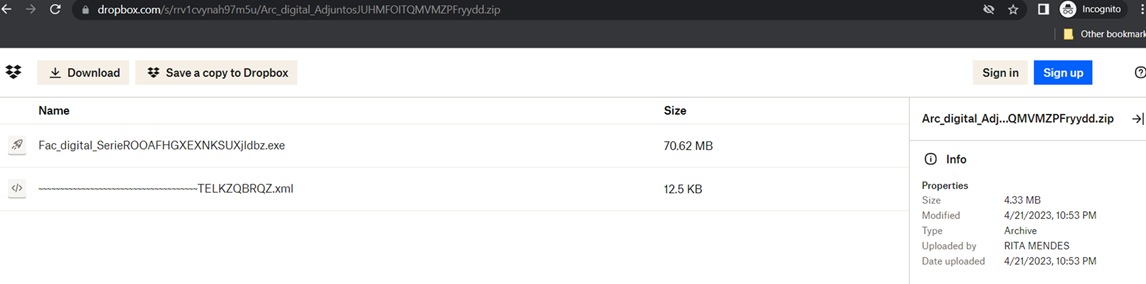

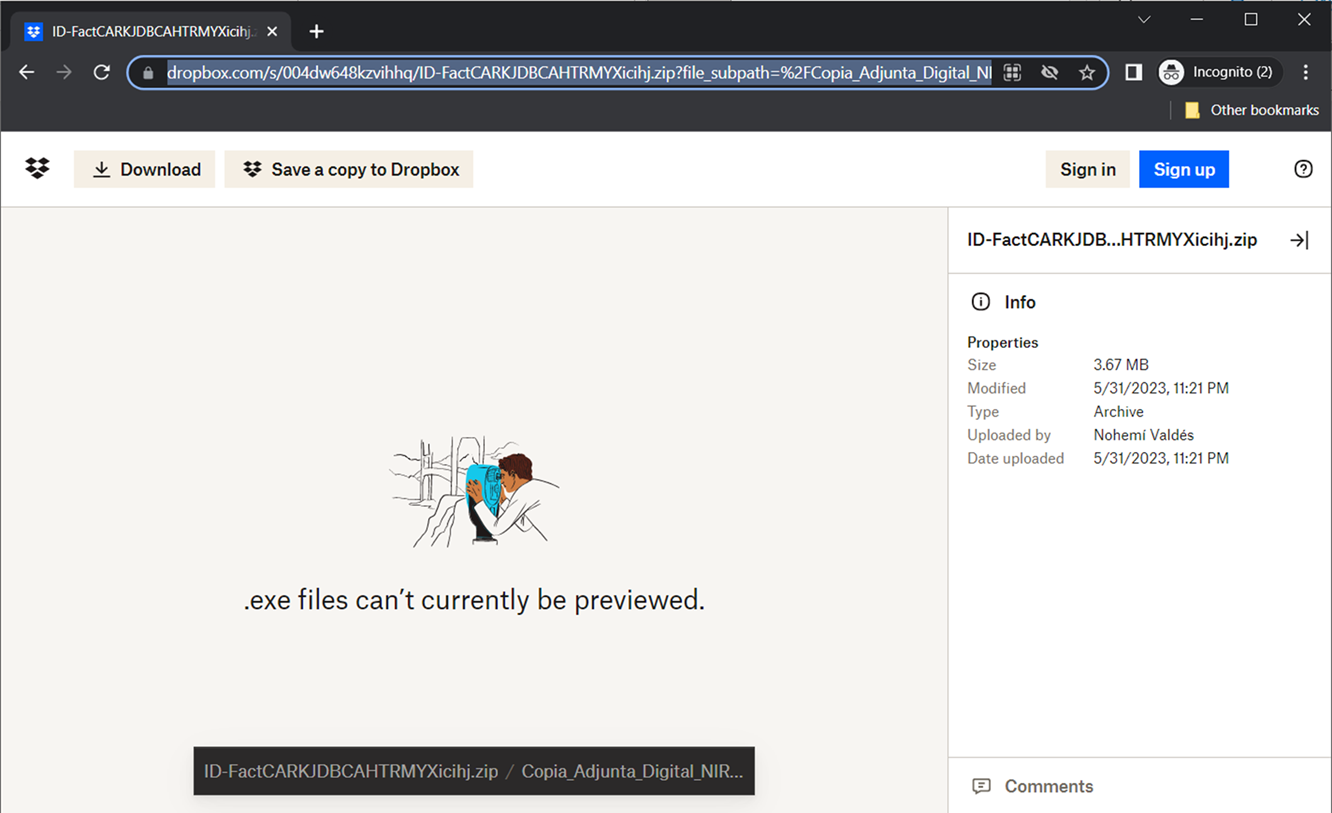

- 趨勢科技建議追查駭客使用的 Dropbox 檔案儲存空間,因為惡意郵件的附件檔案就存放在這裡,而且它含有上傳者的姓名。儘管這些很有可能是假名,但我們認為還是有助於追查幕後的嫌犯。圖 3 和圖 4 分別顯示兩個 Dropbox 帳號:「RITA MENDES」和「Nohemi Valdes」:

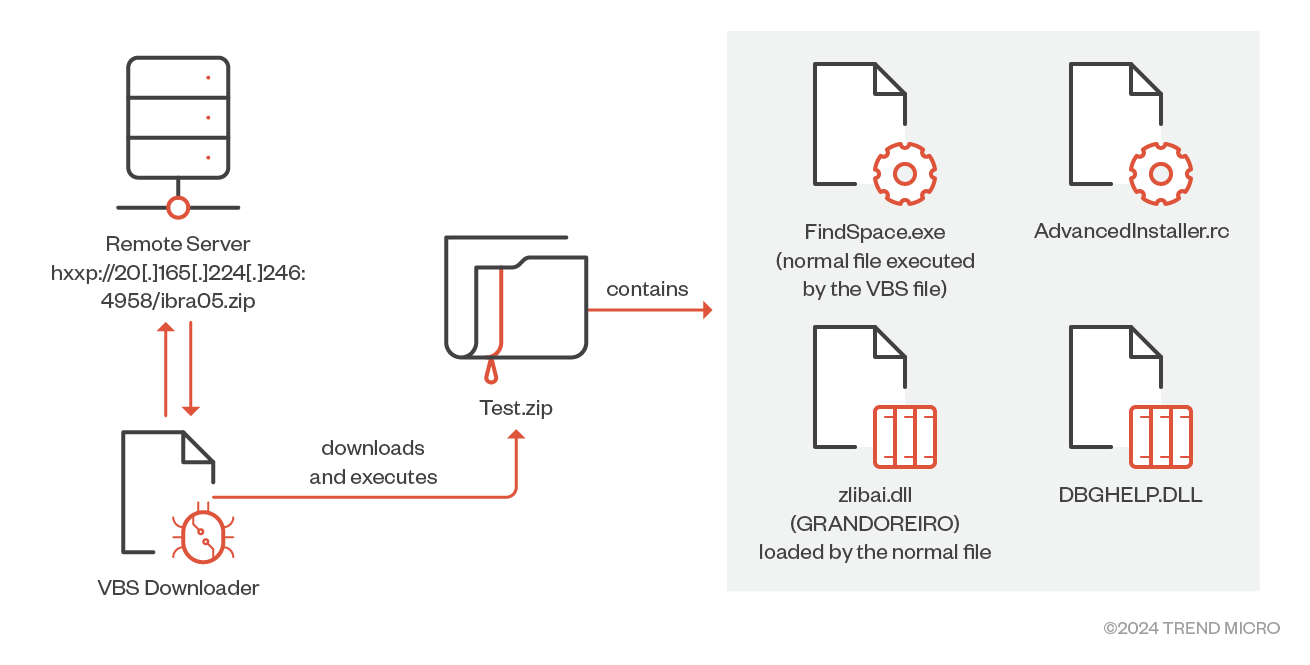

- 趨勢科技提供了一份有關 Grandoreiro 如何在其惡意行動當中使用 VBScript (VBS) 的分析,如圖五所示。

與 Interpol 合作

此次行動只是趨勢科技與國際執法機關長期合作的最新成功案例,公私部門合作能讓資安廠商與產業專家有機會將自己的專業、資源及經驗分享給執法機關 (如 Interpol),協助他們打擊網路犯罪,有效鎖定並瓦解犯罪集團。

多年來,趨勢科技與 Interpol 的合作在各種破獲行動當中發揮了不少貢獻,包括:瓦解了 16shop 網路釣魚套件、在 2023 年癱瘓了非洲網路犯罪集團 Africa Cyber Surge I 與 Africa Cyber Surge II、在 2022 年的 Operation Killer Bee 執法行動逮捕了變臉詐騙 (BEC) 集團成員,以及在 2021 年的 Operation Cyclone 當中逮捕了 REvil 和 Cl0p 集團成員。未來,趨勢科技仍將堅持守護日益連網世界的承諾,所以這項合作也將持續下去。

如需惡意程式樣本當中發現的銀行/字串清單,請至此處。