ELF_BASHLET.A

Linux, Unix

Threat Type: Backdoor

Destructiveness: No

Encrypted: No

In the wild: Yes

OVERVIEW

This malware is involved in the Bash Vulnerability Exploit attack of September 2014. It is capable of compromising an affected system's security by carrying out commands made by a malicious remote user.

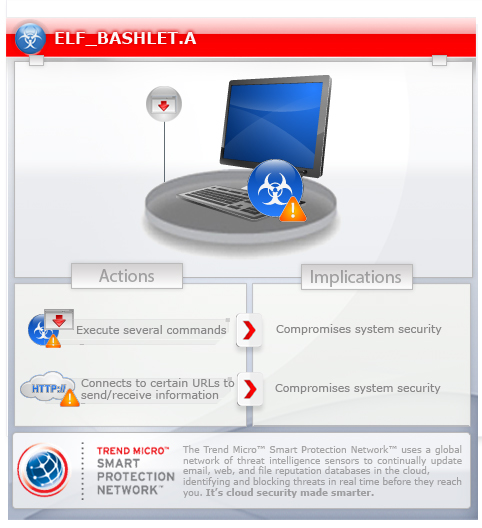

To get a one-glance comprehensive view of the behavior of this Backdoor, refer to the Threat Diagram shown below.

This backdoor executes commands from a remote malicious user, effectively compromising the affected system. It connects to a website to send and receive information.

TECHNICAL DETAILS

Arrival Details

This backdoor may be downloaded from the following remote site(s):

- http://www.{BLOCKED}z.it/fu4k

This malware arrives via the following means:

Backdoor Routine

This backdoor executes the following commands from a remote malicious user:

- perform remote shell

It connects to the following websites to send and receive information:

- {BLOCKED}.{BLOCKED}.159.224:4545

SOLUTION

Scan your computer with your Trend Micro product to delete files detected as ELF_BASHLET.A. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check this Knowledge Base page for more information.

Did this description help? Tell us how we did.