ADW_SAHAT

Windows 2000, Windows, XP, Windows Server 2003

Threat Type: Adware

Destructiveness: No

Encrypted: No

In the wild: Yes

OVERVIEW

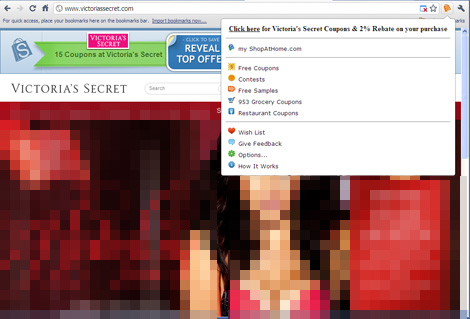

This adware displays coupons and offers rebates if the users purchase upon accessing ShopAtHome affiliate websites.

To get a one-glance comprehensive view of the behavior of this Adware, refer to the Threat Diagram shown below.

This is the Trend Micro detection for the component files of an application related to ShopAtHome.

It may monitor browsing activities and keyword searches related to ShopAtHome affiliated merchants.

This adware may be unknowingly downloaded by a user while visiting malicious websites. It may be manually installed by a user.

TECHNICAL DETAILS

Arrival Details

This adware may be unknowingly downloaded by a user while visiting malicious websites.

It may be manually installed by a user.

Installation

This adware drops the following component file(s):

- %Windows%\Downloaded Program Files\lsp_.dll

- %Windows%\Downloaded Program Files\SAHAgent_.exe

- %Windows%\Downloaded Program Files\SAHDownloader_.exe

- %Windows%\Downloaded Program Files\SahHtml_.exe

- %Windows%\Downloaded Program Files\SAHUninstall_.exe

- %Windows%\Downloaded Program Files\setup.inf

- %Windows%\Downloaded Program Files\sporder.dll

- %Windows%\Downloaded Program Files\sporder_.dll

- %Windows%\Downloaded Program Files\WEBInstaller.dll

- %Windows%\Downloaded Program Files\xmlparse_.dll

- %Windows%\Downloaded Program Files\xmltok_.dll

- %Windows%\SAHUninstall.exe

- %System%\lsp.dll

- %System%\SahAgent.exe

- %System%\SahDownloader.exe

- %System%\SahHtml.exe

- %System%\xmlparse.dll

- %System%\xmltok.dll

(Note: %Windows% is the Windows folder, which is usually C:\Windows or C:\WINNT.. %System% is the Windows system folder, which is usually C:\Windows\System on Windows 98 and ME, C:\WINNT\System32 on Windows NT and 2000, or C:\Windows\System32 on Windows XP and Server 2003.)

It drops the following non-malicious files:

- %System Root%\SahAgent.log

- %System%\v.dat

- %System%\vg.dat

(Note: %System Root% is the root folder, which is usually C:\. It is also where the operating system is located.. %System% is the Windows system folder, which is usually C:\Windows\System on Windows 98 and ME, C:\WINNT\System32 on Windows NT and 2000, or C:\Windows\System32 on Windows XP and Server 2003.)

Autostart Technique

This adware adds the following registry entries to enable its automatic execution at every system startup:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

SAHAgent = "%System%\SahAgent.exe"

Other System Modifications

This adware adds the following registry entries:

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

PrefsServer = "xml.sahcdn.com"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

PrefsXML = "/agent/agentprefs.sah"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

UniqueBundleKey = "owner=iMesh1003"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

GUID = "GUID={67D73911-9B17-478F-AE4C-11BB5B4B1B3D}"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

CookieUserAgent = "iexplorer"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

BrowserType = "{browser}"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

LSPInstallNeed = "complete"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

PackageName = "bunSetup.cab"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

UniqueBundleID = "refer={number}"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

LastPrefs = "{date and time}"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

LastValid = "{date and time}"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

LastGlobal = "{date and time}"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

AgentVersion = "4.6.0.1"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

LSPVersion = "{version}"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

ValidatePath = "agent/validate.sah"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

TemplatePath =

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

Images = "images/mrchntimages/"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

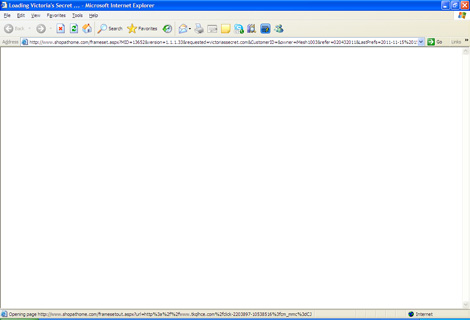

RedirectTo = "http://www.shopathome.com/frameset.aspx"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

Categories =

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

WriteToLog = "no"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

Popup =

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

GlobalPath = "/agent/global.sah"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

SiteNotAvailablePeriod = "10"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

ResponseTime = "20"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

SuppressTimeout = "300"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

RetryDays = "5"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

PrefsXMLversion = "{8e895b78-d03a-4365-af27-0a1481638045}"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

ValidateXMLversion = "{8e895b78-d03a-4365-af27-0a1481638045}"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

Suppress1 = "afsrc=1"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

Suppress2 = "=notused="

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

ServiceDomain = "tbws.shopathome.com"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

ServicePath = "RequestHandler.ashx"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

ReadyToInstall =

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

BundleInstall = "complete"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

InstallationProgress = "18433"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

UnInstallExecute = "disable"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

UnInstallRequest = "disable"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

Download =

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

GlobalXMLversion = "{8e895b78-d03a-4365-af27-0a1481638045}"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

AttemptDownloadPrefs = "ok"

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup\

SAHAgent

SiteNotAvailable = "no"

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

WEBInstaller.execute

Default = "execute Class"

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

WEBInstaller.execute\CLSID

Default = "{30402FF4-3E71-4A1C-9B4B-1CD3486A9FB2}"

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

WEBInstaller.execute\CurVer

Default = "WEBInstaller.execute.1"

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

WEBInstaller.execute.1

Default = "execute Class"

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

WEBInstaller.execute.1\CLSID

Default = "{30402FF4-3E71-4A1C-9B4B-1CD3486A9FB2}"

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{30402FF4-3E71-4A1C-9B4B-1CD3486A9FB2}

Default = "execute Class"

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{30402FF4-3E71-4A1C-9B4B-1CD3486A9FB2}\InprocServer32

Default = "%Windows%\Downloaded Program Files\WEBInstaller.dll"

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{30402FF4-3E71-4A1C-9B4B-1CD3486A9FB2}\TypeLib

Default = "{CDE442A3-DC2C-467E-A311-B4BC775D86C5}"

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

TypeLib\{CDE442A3-DC2C-467E-A311-B4BC775D86C5}\1.1\

0\win32

Default = "%Windows%\Downloaded Program Files\WEBInstaller.dll"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

ShopAtHomeSelect Agent

DisplayName = "ShopAtHomeSelect Agent"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Uninstall\

ShopAtHomeSelect Agent

UninstallString = "%Windows%\SAHUninstall.exe"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\WinSock2\Parameters\

Protocol_Catalog9\Catalog_Entries\{number}

PackedCatalogItem = "lsp.dll"

It adds the following registry keys as part of its installation routine:

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

WEBInstaller.execute.1

HKEY_CLASSES_ROOT\CLSID\{30402FF4-3E71-4A1C-9B4B-1CD3486A9FB2}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

WEBInstaller.execute

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{30402FF4-3E71-4A1C-9B4B-1CD3486A9FB2}

HKEY_LOCAL_MACHINE\SOFTWARE\VGroup

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

Interface\{4828C95F-C5DB-4AB6-A945-8D8EC44B98A8}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

Interface\{4E570F74-DEEE-4FCF-B960-FEEFA4B8C6FC}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

TypeLib\{CDE442A3-DC2C-467E-A311-B4BC775D86C5}

NOTES:

This is the Trend Micro detection for the component files of an application related to ShopAtHome. It has a .DLL component, lsp.dll, which is used as Layered Service Provider (LSP) to intercept Internet traffic before redirecting to shopping websites. It may monitor browsing activities and keyword searches related to ShopAtHome affiliated merchants.

To do this, it creates the following registry entries:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WinSock2\

Parameters\Protocol_Catalog9\Catalog_Entries\{number}

PackedCatalogItem = "lsp.dll"

This adware accesses the following websites related to ShopAtHome:

- http://www.shopathomeselect.com/

- http://xml.sahcdn.com

SOLUTION

Step 1

For Windows XP and Windows Server 2003 users, before doing any scans, please make sure you disable System Restore to allow full scanning of your computer.

Step 2

Remove ADW_SAHAT by using its own Uninstall option

Step 3

Delete this registry key

Important: Editing the Windows Registry incorrectly can lead to irreversible system malfunction. Please do this step only if you know how or you can ask assistance from your system administrator. Else, check this Microsoft article first before modifying your computer's registry. Before you could do this, you must restart in Safe Mode. For instructions on how to do this, you may refer to this page If the preceding step requires you to restart in safe mode, you may proceed to edit the system registry.

HKEY_LOCAL_MACHINE\SOFTWARE\VGroupStep 4

Search and delete these files

Step 5

Restart in normal mode and scan your computer with your Trend Micro product for files detected as ADW_SAHAT. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check this Knowledge Base page for more information.

Did this description help? Tell us how we did.