Ransom.Win64.BLACKBYTE.THCBDBC

Windows

Threat Type: Ransomware

Destructiveness: No

Encrypted:

In the wild: Yes

OVERVIEW

This Ransomware arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

It drops files as ransom note. It avoids encrypting files with the following file extensions.

TECHNICAL DETAILS

Arrival Details

This Ransomware arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Installation

This Ransomware adds the following folders:

- %System Root%\SystemData

(Note: %System Root% is the Windows root folder, where it usually is C:\ on all Windows operating system versions.)

It drops the following files:

- %System Root%\SystemData\MsExchangeLog1.log

- %System Root%\SystemData\ntkrnlmp.pdb

- %System Root%\SystemData\FX0EQLLF - run as a service

- %System Root%\SystemData\nSo3ur6

- %SystemRoot%\SystemData\{Random}.ico

(Note: %System Root% is the Windows root folder, where it usually is C:\ on all Windows operating system versions.)

It adds the following processes:

- /c ping 1.1.1.1 -n 10 > Nul & fsutil file setZeroData offset=0 length=220160 \{Malware Path}{Malware Name} & Del {Malware Path}{Malware Name} /F /Q

- /c bcdedit /set {default} recoveryenabled No & bcdedit /set {default} bootstatuspolicy ignoreallfailures

- %System%\svchost.exe

- /c start notepad.exe "%System Root%\SystemData\BB_Readme_TN9C6FQY.txt"

(Note: %System% is the Windows system folder, where it usually is C:\Windows\System32 on all Windows operating system versions.. %System Root% is the Windows root folder, where it usually is C:\ on all Windows operating system versions.)

It adds the following mutexes to ensure that only one of its copies runs at any one time:

- Global\04627c46c06cdb26c7194498a6c7e4b07aeae2c0d31657c56d681eb133bfa4e4

It injects codes into the following process(es):

- %System%\svchost.exe

(Note: %System% is the Windows system folder, where it usually is C:\Windows\System32 on all Windows operating system versions.)

Other System Modifications

This Ransomware deletes the following files:

- %System Root%\SystemData\nSo3ur6

(Note: %System Root% is the Windows root folder, where it usually is C:\ on all Windows operating system versions.)

It deletes the following folders:

- %Application Data%\Microsoft\Windows\Recent\

- %User Temp%

- %Temp%

(Note: %Application Data% is the current user's Application Data folder, which is usually C:\Documents and Settings\{user name}\Application Data on Windows 2000(32-bit), XP, and Server 2003(32-bit), or C:\Users\{user name}\AppData\Roaming on Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) and 10(64-bit).. %User Temp% is the current user's Temp folder, which is usually C:\Documents and Settings\{user name}\Local Settings\Temp on Windows 2000(32-bit), XP, and Server 2003(32-bit), or C:\Users\{user name}\AppData\Local\Temp on Windows Vista, 7, 8, 8.1, 2008(64-bit), 2012(64-bit) and 10(64-bit).. %Temp% is the Windows temporary folder, where it usually is C:\Windows\Temp on all Windows operating system versions.)

It adds the following registry entries:

HKEY_CLASSES_ROOT\.blackbytent\DefaultIcon

(Default) = ALL YOUR FILES ARE ENCRYPTED!

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

SystemCertificates\AuthRoot\Certificates\

DF3C24F9BFD666761B268073FE06D1CC8D4F82A4

Blob = {Hex Values}

HKEY_CLASSES_ROOT\.blackbytent\DefaultIcon

(Default) = %SystemRoot%\SystemData\{Random}.ico

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Explorer\

CLSID\{645FF040-5081-101B-9F08-00AA002F954E}\DefaultIcon

(Default) = %System%\imageres.dll,-55

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Explorer

GlobalAssocChangedCounter = 22

HKEY_CURRENT_USER\Control Panel\International

S1159 = BLACKBYTE

HKEY_CURRENT_USER\Control Panel\International

S2359 = BLACKBYTE

It deletes the following registry keys:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Explorer\

TypedPaths

Process Termination

This Ransomware terminates the following services if found on the affected system:

- CybereasonRansomFree

- vnetd

- bpcd

- TeraCopyService

- msftesql

- nsService

- klvssbridge64

- vapiendpoint

- ShMonitor

- Smcinst

- SmcService

- SntpService

- svcGenericHost

- swi_

- TmCCSF

- tmlisten

- TrueKey

- TrueKeyScheduler

- TrueKeyServiceHelper

- WRSVC,McTaskManager

- OracleClientCache80

- mfefire

- wbengine

- mfemms

- RESvc

- mfevtp

- sacsvr

- SAVAdminService

- SAVService

- SepMasterService

- PDVFSService

- ESHASRV

- SDRSVC

- FA_Scheduler

- KAVFS

- KAVFSGT

- kavfsslp

- klnagent

- macmnsvc

- masvc

- MBAMService

- MBEndpointAgent

- McShield

- Antivirus

- AVP

- DCAgent

- bedbg

- EhttpSrv

- MMS

- ekrn

- EPSecurityService

- EPUpdateService

- ntrtscan

- EsgShKernel

- msexchangeadtopology

- AcrSch2Svc

- MSOLAP$TPSAMA

- Intel(R) PROSet Monitoring

- msexchangeimap4

- ARSM

- unistoresvc_1af40a

- ReportServer$TPS

- MSOLAP$SYSTEM_BGC

- W3Svc

- MSExchangeSRS

- ReportServer$TPSAMA

- Zoolz 2 Service

- MSOLAP$TPS

- aphidmonitorservice

- SstpSvc

- MSExchangeMTA

- ReportServer$SYSTEM_BGC

- Symantec System Recovery

- UI0Detect

- MSExchangeSA

- MSExchangeIS

- ReportServer

- MsDtsServer110

- POP3Svc

- MSExchangeMGMT

- SMTPSvc

- MsDtsServer

- IisAdmin

- MSExchangeES

- EraserSvc11710

- Enterprise Client Service

- MsDtsServer100

- NetMsmqActivator

- stc_raw_agent

- VSNAPVSS

- PDVFSService

- AcrSch2Svc

- Acronis

- CASAD2DWebSvc

- CAARCUpdateSvc

- McAfee

- avpsus

- DLPAgentService

- mfewc

- BMR Boot Service

- DefWatch

- ccEvtMgr

- ccSetMgr

- SavRoam

- RTVscan

- QBFCService

- QBIDPService

- IntuitQuickBooksFCS

- QBCFMonitorService

- YooIT

- zhudongfangyu

- raccine

- cylance

- screenconnect

- ransom

- sqltelemetry

- msexch

- vnc

- teamviewer

- msolap

- veeam

- backup

- sql

- memtas

- vss

- sophos

- svc$

- mepocs

It terminates the following processes if found running in the affected system's memory:

- teracopy

- nsservice

- nsctrl

- uranium

- processhacker

- procmon

- pestudio

- procmon64

- x32dbg

- x64dbg

- cff explorer

- procexp

- pslist

- tcpview

- tcpvcon

- dbgview

- rammap

- rammap64

- vmmap

- ollydbg

- autoruns

- autorunsc

- filemon

- regmon

- idaq

- idaq64

- immunitydebugger

- wireshark

- dumpcap

- hookexplorer

- importrec

- petools

- lordpe

- sysinspector

- proc_analyzer

- sysanalyzer

- sniff_hit

- windbg

- joeboxcontrol

- joeboxserver

- joeboxserver

- resourcehacker

- fiddler

- httpdebugger

- dumpit

- rammap

- rammap64

- vmmap

- agntsvc

- cntaosmgr

- dbeng50

- dbsnmp

- encsvc

- infopath

- isqlplussvc

- mbamtray

- msaccess

- msftesql

- mspub

- mydesktopqos

- mydesktopservice

- mysqld

- mysqld-nt

- mysqld-opt

- Ntrtscan

- ocautoupds

- ocomm

- ocssd

- onenote

- oracle

- outlook

- PccNTMon

- powerpnt

- sqbcoreservice

- sql

- sqlagent

- sqlbrowser

- sqlservr

- sqlwriter

- steam

- synctime

- tbirdconfig

- thebat

- thebat64

- thunderbird

- tmlisten

- visio

- winword

- wordpad

- xfssvccon

- zoolz

Other Details

This Ransomware connects to the following possibly malicious URL:

- {BLOCKED}.{BLOCKED}.{BLOCKED}.10

- {BLOCKED}.{BLOCKED}.{BLOCKED}.101

- {BLOCKED}.{BLOCKED}.{BLOCKED}.107

- {BLOCKED}.{BLOCKED}.{BLOCKED}.11

- {BLOCKED}.{BLOCKED}.{BLOCKED}.13

- {BLOCKED}.{BLOCKED}.{BLOCKED}.18

- {BLOCKED}.{BLOCKED}.{BLOCKED}.19

- {BLOCKED}.{BLOCKED}.{BLOCKED}.22

- {BLOCKED}.{BLOCKED}.{BLOCKED}.23

- {BLOCKED}.{BLOCKED}.{BLOCKED}.73

- {BLOCKED}.{BLOCKED}.{BLOCKED}.104

It does the following:

- It starts the following service

- %System Root%\SystemData\FX0EQLLF

- It accepts the following parameters:

- -s 74498357 → required to continue to its routine

- -a → compares the filename with “myapp.exe” to terminate and remove itself

- -q

- -w

- svc

- It DOES NOT continue to routine if User Default Language ID of the system is any of the following:

- Russian (0x0419)

- Armenia (0x042B)

- Azerbaijan(Cyrillic) (0x082C)

- Azerbaijan(Latin) (0x042C)

- Belarus (0x0423)

- Georgia (0x0437)

- Kazakstan (0x043F)

- Tajik(Cyrillic) (0x0428)

- Turkmen (0x0442)

- Uzbekistan(Cyrillic) (0x0843)

- Uzbekistan(Latin) (0x0443)

- It checks if the following virtual machine or sandbox related module(s) is loaded in the affected system:

- avghooka.dll

- avghookx.dll

- sxin.dll

- sf2.dll

- sbiedll.dll

- snxhk.dll

- cmdvrt32.dll

- cmdvrt64.dll

- wpespy.dll

- vmcheck.dll

- pstorec.dll

- dir_watch.dll

- api_log.dll

- dbghelp.dll

- Enumerate all the files under C:\Windows\system32\drivers.

- Find the substring of AV vendors under file properties of each driver.

- Find the substring of AV vendors with file path.

- It checks and compares the company name from the file properties if it has a substring of the following:

- tanium

- malwarebytes

- emsisoft

- elastic endpoint

- trend micro

- eset nod

- carbonblack

- mcafee

- crowdstrike

- cylance

- fireeye

- kaspersky

- sentinelone

- symantec

- bitdefender

- comodo

- doctor web

- f-secure

- panda software

- sophos

- webroot

- veeam

- avast

- acronis

- aomei

- It empties the Recycle Bin

(Note: %System Root% is the Windows root folder, where it usually is C:\ on all Windows operating system versions.)

Ransomware Routine

This Ransomware avoids encrypting files with the following strings in their file name:

- bootnxt

- ntldr

- bootmgr

- thumbs.db

- ntuser.dat

- bootsect.bak

- autoexec.bat

- iconcache.db

- bootfont.bin

It avoids encrypting files with the following strings in their file path:

- systemdata

- windows

- boot

- program files

- program files (x86)

- windowsold

- programdata

- intel

- bitdefender

- trend micro

- windowsapps

- appdata

- application data

- system volume information

- perflogs

- msocache

It renames encrypted files using the following names:

- {Base64 encoded}.blackbytent

It drops the following file(s) as ransom note:

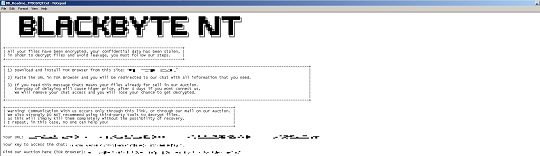

- {Encrypted Directory}\ BB_Readme_TN9C6FQY.txt

It avoids encrypting files with the following file extensions:

- .mui

- .log1

- .search-ms

- .ini

- .url

- .msilog

- .log

- .ldf

- .lock

- .theme

- .msi

- .sys

- .wpx

- .cpl

- .adv

- .msc

- .scr

- .key

- .ico

- .dll

- .hta

- .deskthemepack

- .nomedia

- .msu

- .rtp

- .msp

- .idx

- .ani

- .386

- .diagcfg

- .bin

- .mod

- .ics

- .com

- .hlp

- .spl

- .nls

- .cab

- .exe

- .diagpkg

- .icl

- .ocx

- .rom

- .prf

- .themepack

- .msstyles

- .icns

- .mpa

- .drv

- .cur

- .diagcab

- .cmd

- .shs

- It starts the following service

SOLUTION

Step 1

Before doing any scans, Windows 7, Windows 8, Windows 8.1, and Windows 10 users must disable System Restore to allow full scanning of their computers.

Step 2

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 3

Delete this registry value

Important: Editing the Windows Registry incorrectly can lead to irreversible system malfunction. Please do this step only if you know how or you can ask assistance from your system administrator. Else, check this Microsoft article first before modifying your computer's registry.

- In HKEY_CLASSES_ROOT\.blackbytent\DefaultIcon

- {Default} = ALL YOUR FILES ARE ENCRYPTED!

- {Default} = ALL YOUR FILES ARE ENCRYPTED!

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\SystemCertificates\AuthRoot\Certificates\DF3C24F9BFD666761B268073FE06D1CC8D4F82A4

- Blob = {Hex Values}

- Blob = {Hex Values}

- In HKEY_CLASSES_ROOT\.blackbytent\DefaultIcon

- (Default) = %SystemRoot%\SystemData\{Random}.ico

- (Default) = %SystemRoot%\SystemData\{Random}.ico

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\CLSID\{645FF040-5081-101B-9F08-00AA002F954E}\DefaultIcon\

- (Default) = %System%\imageres.dll,-55

- (Default) = %System%\imageres.dll,-55

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer

- GlobalAssocChangedCounter = 22

- GlobalAssocChangedCounter = 22

- In HKEY_CURRENT_USER\Control Panel\International

- S1159 = BLACKBYTE

- S1159 = BLACKBYTE

- In HKEY_CURRENT_USER\Control Panel\International

- S2359 = BLACKBYTE

- S2359 = BLACKBYTE

Step 4

Disable this malware service

- FX0EQLLF

Step 5

Search and delete this file

- %System Root%\SystemData\MsExchangeLog1.log

- %System Root%\SystemData\ntkrnlmp.pdb

- %System Root%\SystemData\FX0EQLLF

- %SystemRoot%\SystemData\{Random}.ico

Step 6

Search and delete this folder

- %System Root%\SystemData

Step 7

Scan your computer with your Trend Micro product to delete files detected as

*Note: If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check this Knowledge Base page for more information.

Step 8

Restore these deleted files from backup

*Note: Only Microsoft-related keys/values will be restored. If this malware/grayware also deleted registry keys/values related to programs that are not from Microsoft, please reinstall those programs on your computer.

- %Application Data%\Microsoft\Windows\Recent\{Files}

- %User Temp%\{Files}

- %Temp%\{Files}

Step 9

Restore encrypted files from backup.

Did this description help? Tell us how we did.