HTML_SPAMBOT.YQJ

Windows, Linux, Unix, Mac OS X

Threat Type: Trojan

Destructiveness: No

Encrypted: No

In the wild: Yes

OVERVIEW

This Trojan arrives as a component bundled with malware/grayware packages. It may be downloaded from remote sites by other malware.

TECHNICAL DETAILS

Arrival Details

This Trojan arrives as a component bundled with malware/grayware packages.

It may be downloaded from remote site(s) by the following malware:

- PERL_SHELLBOT.SM

It may be downloaded from the following remote sites:

- http://{BLOCKED}.{BLOCKED}.64.176/.e/gg.tgz

NOTES:

This HTML file is used by PHP_SPAMBOT.YQJ as the email body used in its spamming routine.

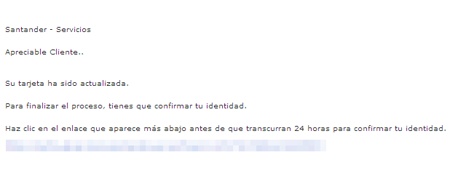

Here is a screenshot of the HTML file when opened:

Once the user clicks the link, the user will be redirected to a phishing site:

- http://{BLOCKED}.{BLOCKED}.147.54/.san/san.htm

SOLUTION

Step 1

Before doing any scans, Windows XP, Windows Vista, and Windows 7 users must disable System Restore to allow full scanning of their computers.

Step 2

Remove malware/grayware files that dropped/downloaded HTML_SPAMBOT.YQJ. (Note: Please skip this step if the threats listed below have already been removed.)

- PERL_SHELLBOT.SM

- PHP_SPAMBOT.YQJ

Step 3

Scan your computer with your Trend Micro product to delete files detected as HTML_SPAMBOT.YQJ. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check this Knowledge Base page for more information.

Did this description help? Tell us how we did.