TSPY_NACTAD.A

VirTool:Win32/AutInject.BO (Microsoft), Troj/AutoIt-BFV (Sophos), Win32/Injector.Autoit.CBK (ESET)

Windows

Threat Type: Spyware

Destructiveness: No

Encrypted: Yes

In the wild: Yes

OVERVIEW

This spyware arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

It does not have any propagation routine.

It does not have any backdoor routine.

It connects to certain websites to send and receive information. However, as of this writing, the said sites are inaccessible.

TECHNICAL DETAILS

Arrival Details

This spyware arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Installation

This spyware drops a copy of itself in the following folders using different file names:

- %Program Data%\{reversed username}Bit\{reversed username}Bit.exe

It drops the following files:

- %User Temp%\urahkroXnu-deleted after use

- %User Temp%\inc12-also detected by Trend Micro as TSPY_NACTAD.A

- %User Temp%\1jh6wpsxGr-deleted after use

- %User Temp%\{random number 2}-detected by Trend Micro as TROJ_NACTAD.A

- %User Temp%\{random number 1}-detected by Trend Micro as TROJ_NACTAD.A

(Note: %User Temp% is the user's temporary folder, where it usually is C:\Documents and Settings\{user name}\Local Settings\Temp on Windows 2000, Windows Server 2003, and Windows XP (32- and 64-bit); C:\Users\{user name}\AppData\Local\Temp on Windows Vista (32- and 64-bit), Windows 7 (32- and 64-bit), Windows 8 (32- and 64-bit), Windows 8.1 (32- and 64-bit), Windows Server 2008, and Windows Server 2012.)

It adds the following mutexes to ensure that only one of its copies runs at any one time:

- 09dqw09cum208chasiodj

Autostart Technique

This spyware adds the following registry entries to enable its automatic execution at every system startup:

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

WinDefense = "%Program Data%\{reversed username}Bit\{reversed username}Bit.exe"

Other System Modifications

This spyware adds the following registry entries:

HKEY_LOCAL_MACHINE\Software\Microsoft\

Windows\CurrentVersion\Explorer\

Advanced

ExtendedUIHoverTime = 20000

Propagation

This spyware does not have any propagation routine.

Backdoor Routine

This spyware does not have any backdoor routine.

Other Details

This spyware connects to the following website to send and receive information:

- {BLOCKED}k.com:82

- http://www.{BLOCKED}sir2.dominiotemporario.com/grava/grava.php

It sets the attributes of the following file(s) to Hidden and System:

- {malware path and name}.exe

- %Program Data%\{reversed username}Bit\{reversed username}Bit.exe

However, as of this writing, the said sites are inaccessible.

NOTES:

This spyware creates a new instance of itself and injects %User Temp%\inc12 to the newly created process.

It terminates if inside the following virtual environment:

- VMware

- Virtual PC

- Virtual Box

It terminates itself if it is running in Wine (Wine Is Not an Emulator).

It checks for antivirus instance.

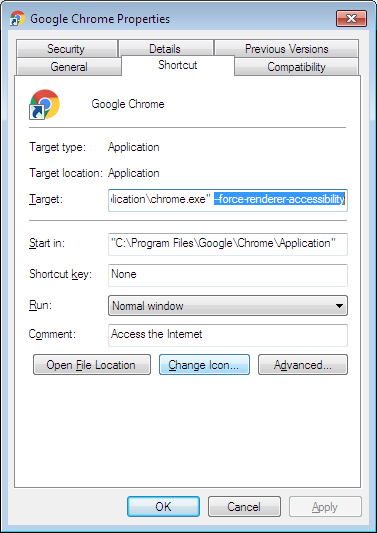

It modifies the target of Google Chrome shortcuts to the following:

• "{path to Google Chrome executable file}" --force-renderer-accessibility

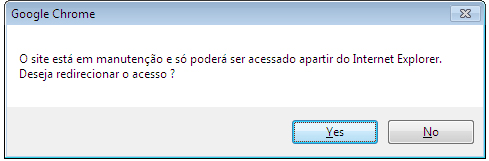

It displays the following error message when accessing email log in for Gmail and Hotmail:

The aforementioned error message translates to the following:

The site is undergoing maintenance and can only be accessed starting Internet Explorer. Do you want to redirect the access?

Yes,No

The user is directed to the accessed login pages using Internet Explorer, no matter what the user chooses.

It looks for the following files to gather email addresses:

- *.dbx

- *.wab

- *.mbx

- *.mai

- *.eml

- *.tbb

- *.mbox

It gathers the following information:

- Email and banking credentials used for the following:

- Hotmail

- Gmail

- Serasa Experian

- Banco do Brasil

- Itau BBA

- Bradesco

- UOL

- Santander Empresarial

- Sicredi

- Email addresses saved in the system

SOLUTION

Step 1

Before doing any scans, Windows XP, Windows Vista, and Windows 7 users must disable System Restore to allow full scanning of their computers.

Step 2

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 3

Restart in Safe Mode

Step 4

Delete this registry value

Important: Editing the Windows Registry incorrectly can lead to irreversible system malfunction. Please do this step only if you know how or you can ask assistance from your system administrator. Else, check this Microsoft article first before modifying your computer's registry.

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- WinDefense = "%Program Data%\{reversed username}Bit\{reversed username}Bit.exe"

- WinDefense = "%Program Data%\{reversed username}Bit\{reversed username}Bit.exe"

- In HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced

- ExtendedUIHoverTime = 20000

- ExtendedUIHoverTime = 20000

Step 5

Remove malware/grayware files dropped/downloaded by TSPY_NACTAD.A. (Note: Please skip this step if the threats listed below have already been removed.)

- TSPY_NACTAD.A

- TROJ_NACTAD.A

Step 6

Scan your computer with your Trend Micro product to delete files detected as TSPY_NACTAD.A. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check this Knowledge Base page for more information.

Step 7

Restart in normal mode and scan your computer with your Trend Micro product for files detected as TSPY_NACTAD.A. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check this Knowledge Base page for more information.

NOTES:

Restore the modified Google Chrome shortcuts

To restore Google Chrome shortcuts:

- Right click the Google Chrome shortcut and click Properties.

- In the Target: field, delete the string --force-renderer-accessibility as shown below:

- Click OK.

Did this description help? Tell us how we did.