BKDR_KASIDET.FD

Win32/Kasidet.AD (ESET-NOD32); Backdoor.Neutrino (Malwarebytes); Trojan:Win32/Lezo.A (Microsoft);

Windows

Threat Type: Backdoor

Destructiveness: No

Encrypted: Yes

In the wild: Yes

OVERVIEW

This is one of the samples related to the Neutrino bot or Kasidet. Its code was leaked in the underground forum last July 2015.

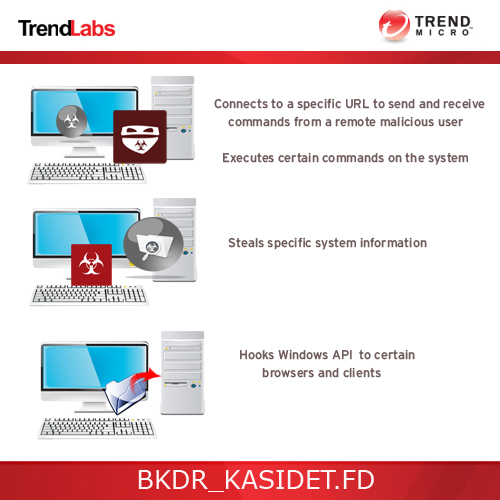

To get a one-glance comprehensive view of the behavior of this Backdoor, refer to the Threat Diagram shown below.

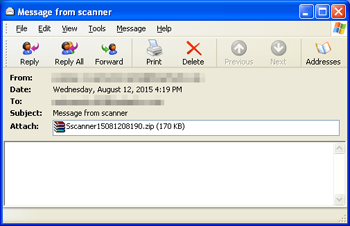

This backdoor arrives as attachment to mass-mailed email messages.

It executes commands from a remote malicious user, effectively compromising the affected system. However, as of this writing, the said sites are inaccessible.

It deletes itself after execution.

TECHNICAL DETAILS

Arrival Details

This backdoor arrives as attachment to mass-mailed email messages.

Installation

This backdoor adds the following folders:

- %Application Data%\Y1FeZFVYXllb

(Note: %Application Data% is the Application Data folder, where it usually is C:\Documents and Settings\{user name}\Application Data on Windows 2000, Windows Server 2003, and Windows XP (32- and 64-bit); C:\Users\{user name}\AppData\Roaming on Windows Vista (32- and 64-bit), Windows 7 (32- and 64-bit), Windows 8 (32- and 64-bit), Windows 8.1 (32- and 64-bit), Windows Server 2008, and Windows Server 2012.)

It drops the following copies of itself into the affected system:

- %Application Data%\Y1FeZFVYXllb\{random filename}.exe

(Note: %Application Data% is the Application Data folder, where it usually is C:\Documents and Settings\{user name}\Application Data on Windows 2000, Windows Server 2003, and Windows XP (32- and 64-bit); C:\Users\{user name}\AppData\Roaming on Windows Vista (32- and 64-bit), Windows 7 (32- and 64-bit), Windows 8 (32- and 64-bit), Windows 8.1 (32- and 64-bit), Windows Server 2008, and Windows Server 2012.)

It adds the following mutexes to ensure that only one of its copies runs at any one time:

- Y1FeZFVYXllb

Autostart Technique

This backdoor adds the following registry entries to enable its automatic execution at every system startup:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

{random filename}.exe = "%Application Data%\Y1FeZFVYXllb\{random filename}.exe"

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

{random filename}.exe = "%Application Data%\Y1FeZFVYXllb\{random filename}.exe"

Other System Modifications

This backdoor adds the following registry keys:

HKEY_CURRENT_USER\Software\MWZLesson

HKEY_CURRENT_USER\Software\MWZLesson\

Addr

It adds the following registry entries:

HKEY_CURRENT_USER\Software\MWZLesson

rate = "{value}"

HKEY_CURRENT_USER\Software\MWZLesson

{random digits} = "{value}"

HKEY_CURRENT_USER\Software\MWZLesson

arr = "Base-64 of URL"

Backdoor Routine

This backdoor executes the following commands from a remote malicious user:

- Download and Execute Files (vbs, dll, exe)

- Update itself

- Uninstall itself

- Find File

- Perform Remote Shell

- Performs DDOS attack

It connects to the following URL(s) to send and receive commands from a remote malicious user:

- http://{BLOCKED}y.su/mu/tasks.php

- http://{BLOCKED}p.su/mu/tasks.php

However, as of this writing, the said sites are inaccessible.

Information Theft

This backdoor gathers the following data:

- ComputerName

- OS Version

- Machine GUID

Other Details

This backdoor deletes itself after execution.

NOTES:

{random filename} is either svchost.exe or any .exe file found in the %Windows% directory that does not contain the following strings:

- install

- setup

- update

- patch

It scans the memory of all running processes to get credit card data Track 1 and 2 except for the following processes:

- System

- smss.exe

- csrss.exe

- winlogon.exe

- lsass.exe

- spoolsv.exe

- devenv.exe

It hooks Windows API of the following browsers and clients:

- Firefox

- Chrome

- Internet Explorer

It checks for the following:

- If Self Debugger or Remote Debugger is present

- If COMPUTER NAME contains the following strings:

- MALTEST

- TEQUILABOOMBOOM

- SANDBOX

- VIRUS

- MALWARE

- If the path of the file contains the following strings:

- SAMPLE

- VIRUS

- SANDBOX

- If kernel32.dll exports the following function:

- wine_get_unix_file_name

- If any of the following registries are present:

- HKEY_LOCAL_MACHINE\SOFTWARE\VMware, Inc.\VMware Tools

- HKEY_LOCAL_MACHINE\SOFTWARE\Oracle\VirtualBox Guest Additions

- If the data of the following registry entry contains VMWARE,VBOX,QEMU:

- HKEY_LOCAL_MACHINE\HARDWARE\DEVICEMAP\Scsi\Scsi Port 0\Scsi Bus 0\Target Id 0\Logical Unit Id 0

Identifier

- HKEY_LOCAL_MACHINE\HARDWARE\DEVICEMAP\Scsi\Scsi Port 0\Scsi Bus 0\Target Id 0\Logical Unit Id 0

- If the data of the following registry entry contains VBOX,QEMU,BOCHS:

- HKEY_LOCAL_MACHINE\HARDWARE\Description\System

SystemBiosVersion

- HKEY_LOCAL_MACHINE\HARDWARE\Description\System

- If the data of the following registry entry contains VIRTUALBOX:

- HKEY_LOCAL_MACHINE\HARDWARE\Description\System

VideoBiosVersion

- HKEY_LOCAL_MACHINE\HARDWARE\Description\System

If any of the conditions is met, it terminates itself and displays an error message:

Below is a sample of the said spam mail:

SOLUTION

Step 1

Before doing any scans, Windows XP, Windows Vista, and Windows 7 users must disable System Restore to allow full scanning of their computers.

Step 2

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 3

Restart in Safe Mode

Step 4

Delete this registry value

Important: Editing the Windows Registry incorrectly can lead to irreversible system malfunction. Please do this step only if you know how or you can ask assistance from your system administrator. Else, check this Microsoft article first before modifying your computer's registry.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- {random filename}.exe = "%Application Data%\Y1FeZFVYXllb\{random filename}.exe"

- {random filename}.exe = "%Application Data%\Y1FeZFVYXllb\{random filename}.exe"

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- {random filename}.exe = "%Application Data%\Y1FeZFVYXllb\{random filename}.exe"

- {random filename}.exe = "%Application Data%\Y1FeZFVYXllb\{random filename}.exe"

Step 5

Delete this registry key

Important: Editing the Windows Registry incorrectly can lead to irreversible system malfunction. Please do this step only if you know how or you can ask assistance from your system administrator. Else, check this Microsoft article first before modifying your computer's registry.

- In HKEY_CURRENT_USER\Software

- MWZLesson

- MWZLesson

Step 6

Search and delete this folder

- %Application Data%\Y1FeZFVYXllb

Step 7

Restart in normal mode and scan your computer with your Trend Micro product for files detected as BKDR_KASIDET.FD. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check this Knowledge Base page for more information.

Did this description help? Tell us how we did.