BKDR_BAYROB.XCK

Mal/Bayrob-C (Sophos); TrojanSpy:Win32/Nivdort.DZ (Microsoft); HEUR:Trojan.Win32.Bayrob.gen (Kaspersky); W32/Bayrob.BT!tr (Fortinet)

Windows

Threat Type: Trojan

Destructiveness: No

Encrypted: Yes

In the wild: Yes

OVERVIEW

This Trojan arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

It does not have any propagation routine.

As of this writing, the said sites are inaccessible.

TECHNICAL DETAILS

Arrival Details

This Trojan arrives on a system as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

Installation

This Trojan drops the following copies of itself into the affected system and executes them:

- %System Root%\uijuoja\dvw{random 5 characters}y4qjxddhly.exe - deleted afterwards

- %System Root%\uijuoja\ephdwiuepuu.exe

- %System Root%\uijuoja\flenvmby.exe

(Note: %System Root% is the Windows root folder, where it usually is C:\ on all Windows operating system versions.)

It drops the following files:

- %Windows%\uijuoja\jeaxup (for Windows XP only) - deleted afterwards

- %System Root%\uijuoja\jeaxup

- %System Root%\uijuoja\eymssgkrjx

- %System Root%\uijuoja\nnqwqa

(Note: %Windows% is the Windows folder, where it usually is C:\Windows on all Windows operating system versions.. %System Root% is the Windows root folder, where it usually is C:\ on all Windows operating system versions.)

It creates the following folders:

- %Windows%\uijuoja

- %System Root%\uijuoja

(Note: %Windows% is the Windows folder, where it usually is C:\Windows on all Windows operating system versions.. %System Root% is the Windows root folder, where it usually is C:\ on all Windows operating system versions.)

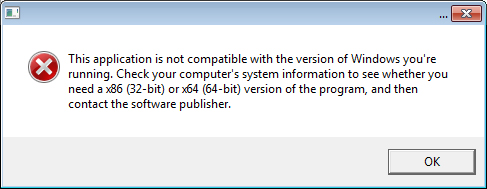

It displays the following fake error messages:

Autostart Technique

This Trojan registers itself as a system service to ensure its automatic execution at every system startup by adding the following registry entries:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\Office TP Auto-Discovery Adaptive

Start = "2"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\Office TP Auto-Discovery Adaptive

ImagePath = "%System Root%\uijuoja\ephdwiuepuu.exe"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\Office TP Auto-Discovery Adaptive

DisplayName = "Office TP Auto-Discovery Adaptive"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\Office TP Auto-Discovery Adaptive

ObjectName = "LocalSystem"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\Office TP Auto-Discovery Adaptive

Type = "272"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\Office TP Auto-Discovery Adaptive

ErrorControl = "0"

It adds the following registry entries to enable its automatic execution at every system startup:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

Event Volume Shell Driver Hardware = "%System Root%\uijuoja\ephdwiuepuu.exe"

It registers as a system service to ensure its automatic execution at every system startup by adding the following registry keys:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\Office TP Auto-Discovery Adaptive

Propagation

This Trojan does not have any propagation routine.

Download Routine

This Trojan accesses the following websites to download files:

- http://{hostname}.net/index.php

As of this writing, the said sites are inaccessible.

NOTES:

The variable {hostname} is generated through concatenating two strings from the following list:

- above

- action

- advance

- afraid

- against

- airplane

- almost

- alone

- already

- although

- always

- amount

- anger

- angry

- animal

- another

- answer

- appear

- apple

- around

- arrive

- article

- attempt

- banker

- basket

- battle

- beauty

- became

- because

- become

- before

- begin

- behind

- being

- believe

- belong

- beside

- better

- between

- beyond

- bicycle

- board

- borrow

- bottle

- bottom

- branch

- bread

- bridge

- bright

- bring

- broad

- broken

- brought

- brown

- building

- built

- business

- butter

- captain

- carry

- catch

- caught

- century

- chair

- chance

- character

- charge

- chief

- childhood

- children

- choose

- cigarette

- circle

- class

- clean

- clear

- close

- clothes

- college

- company

- complete

- condition

- consider

- contain

- continue

- control

- corner

- country

- course

- cover

- crowd

- daughter

- decide

- degree

- delight

- demand

- desire

- destroy

- device

- difference

- different

- difficult

- dinner

- direct

- discover

- distance

- distant

- divide

- doctor

- dollar

- double

- doubt

- dress

- dried

- during

- early

- eearly

- effort

- either

- electric

- electricity

- english

- enough

- enter

- escape

- evening

- every

- except

- expect

- experience

- explain

- family

- famous

- fancy

- father

- fellow

- fence

- fifteen

- fight

- figure

- finger

- finish

- flier

- flower

- follow

- foreign

- forest

- forever

- forget

- fortieth

- forward

- found

- fresh

- friend

- further

- future

- garden

- gather

- general

- gentle

- gentleman

- glass

- glossary

- goodbye

- govern

- guard

- happen

- health

- heard

- heart

- heaven

- heavy

- history

- honor

- however

- hunger

- husband

- include

- increase

- indeed

- industry

- inside

- instead

- journey

- kitchen

- known

- labor

- ladder

- language

- large

- laugh

- laughter

- leader

- leave

- length

- letter

- likely

- listen

- little

- machine

- manner

- market

- master

- material

- matter

- mayor

- measure

- meeting

- member

- method

- middle

- might

- million

- minute

- mister

- modern

- morning

- mother

- mountain

- movement

- nation

- nature

- nearly

- necessary

- needle

- neighbor

- neither

- niece

- night

- north

- nothing

- notice

- number

- object

- oclock

- office

- often

- opinion

- order

- orderly

- outside

- paint

- partial

- party

- people

- perfect

- perhaps

- period

- person

- picture

- pleasant

- please

- pleasure

- position

- possible

- power

- prepare

- present

- president

- pretty

- probable

- probably

- problem

- produce

- promise

- proud

- public

- quarter

- question

- quiet

- rather

- ready

- realize

- reason

- receive

- record

- remember

- report

- require

- result

- return

- ridden

- right

- river

- round

- safety

- school

- season

- separate

- service

- settle

- severa

- several

- shake

- share

- shore

- short

- should

- shoulder

- shout

- silver

- simple

- single

- sister

- smell

- smoke

- soldier

- space

- speak

- special

- spent

- spread

- spring

- square

- station

- still

- store

- storm

- straight

- strange

- stranger

- stream

- street

- strength

- strike

- strong

- student

- subject

- succeed

- success

- sudden

- suffer

- summer

- supply

- suppose

- surprise

- sweet

- system

- therefore

- thick

- think

- third

- those

- though

- thought

- through

- thrown

- together

- toward

- trade

- train

- training

- travel

- trouble

- trust

- twelve

- twenty

- understand

- understood

- until

- valley

- value

- various

- wagon

- water

- weather

- welcome

- wheat

- whether

- while

- white

- whose

- window

- winter

- within

- without

- woman

- women

- wonder

- worth

- would

- write

- written

- yellow

The backdoor component may connect to its own list of URLs to download a configuration file. This configuration file may contain the backdoor commands as well as the target applications and websites from where it steals information. Note that the contents of the file may change anytime depending on the C&C.

It does not have rootkit capabilities.

It does not exploit any vulnerability.

SOLUTION

Step 1

Before doing any scans, Windows XP, Windows Vista, and Windows 7 users must disable System Restore to allow full scanning of their computers.

Step 2

Note that not all files, folders, and registry keys and entries are installed on your computer during this malware's/spyware's/grayware's execution. This may be due to incomplete installation or other operating system conditions. If you do not find the same files/folders/registry information, please proceed to the next step.

Step 3

Restart in Safe Mode

Step 4

Delete this registry value

Important: Editing the Windows Registry incorrectly can lead to irreversible system malfunction. Please do this step only if you know how or you can ask assistance from your system administrator. Else, check this Microsoft article first before modifying your computer's registry.

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- Event Volume Shell Driver Hardware = "%System Root%\uijuoja\ephdwiuepuu.exe"

- Event Volume Shell Driver Hardware = "%System Root%\uijuoja\ephdwiuepuu.exe"

Step 5

Delete this registry key

Important: Editing the Windows Registry incorrectly can lead to irreversible system malfunction. Please do this step only if you know how or you can ask assistance from your system administrator. Else, check this Microsoft article first before modifying your computer's registry.

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services

- Office TP Auto-Discovery Adaptive

- Office TP Auto-Discovery Adaptive

Step 6

Search and delete these folders

- %Windows%\uijuoja

- %System Root%\uijuoja

Step 7

Restart in normal mode and scan your computer with your Trend Micro product for files detected as BKDR_BAYROB.XCK. If the detected files have already been cleaned, deleted, or quarantined by your Trend Micro product, no further step is required. You may opt to simply delete the quarantined files. Please check this Knowledge Base page for more information.

Did this description help? Tell us how we did.