WORM_PROLACO.JEE

Windows 2000, XP, Server 2003

- マルウェアタイプ: ワーム

- 破壊活動の有無: なし

- 暗号化:

- 感染報告の有無: はい

概要

マルウェアは、大量送信されたスパムメールに添付されて、コンピュータに侵入します。 マルウェアは、他の不正プログラムに作成され、コンピュータに侵入します。 マルウェアは、悪意あるWebサイトからユーザが誤ってダウンロードすることにより、コンピュータに侵入します。

マルウェアは、自身のコピーがWindows起動時に自動実行されるようレジストリ値を追加します。

マルウェアは、感染コンピュータに接続しているすべてのリムーバブルドライブ内に自身のコピーを作成します。 マルウェアは、ユーザが感染コンピュータ上のドライブへアクセスすると自身のコピーが自動実行するように、"AUTORUN.INF" を作成します。

マルウェアは、ルートキット機能を備えており、自身に関連したプロセスおよびファイルを隠匿し、ユーザによる検出および削除を避けます。

マルウェアは、作成されたファイルを実行します。

詳細

侵入方法

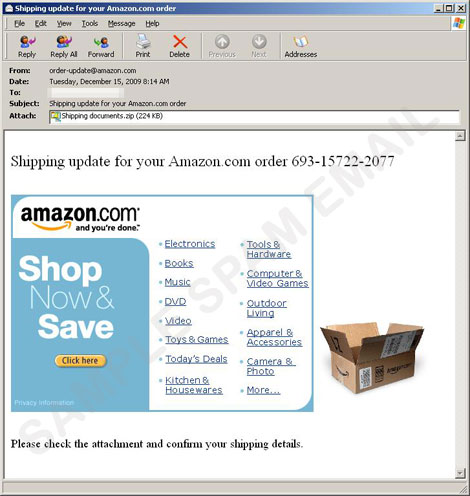

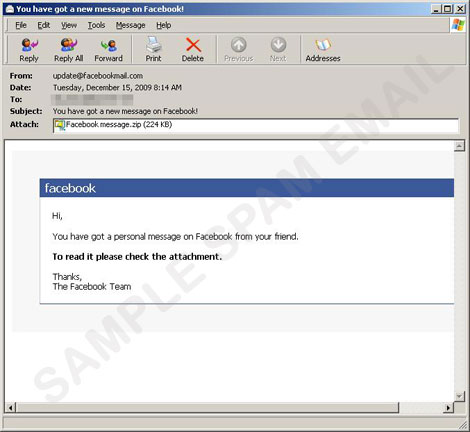

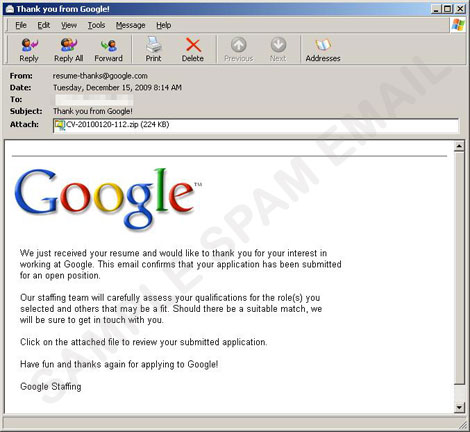

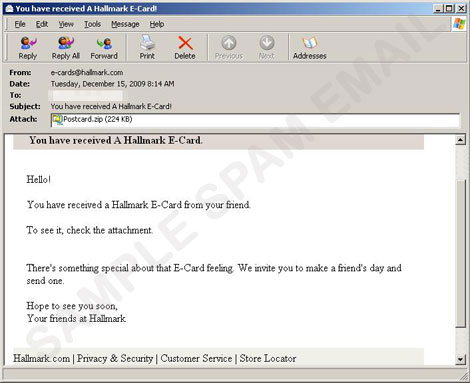

マルウェアは、大量送信されたスパムメールに添付されて、コンピュータに侵入します。

マルウェアは、他の不正プログラムに作成され、コンピュータに侵入します。

マルウェアは、悪意あるWebサイトからユーザが誤ってダウンロードすることにより、コンピュータに侵入します。

インストール

マルウェアは、感染したコンピュータ内に以下のように自身のコピーを作成します。

- %System%\NvTaskbarInit.exe

(註:%System%はWindowsの種類とインストール時の設定などにより異なります。標準設定では、Windows 98 および MEの場合、""C:\Windows\System""、Windows NT および 2000 の場合、""C:\WinNT\System32""、Windows XP および Server 2003 の場合、""C:\Windows\System32"" です。)

自動実行方法

マルウェアは、自身のコピーがWindows起動時に自動実行されるよう以下のレジストリ値を追加します。

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

Nvidia Control Center = %System%\NvTaskbarInit.exe

他のシステム変更

マルウェアは、インストールの過程で、以下のレジストリ値を追加します。

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\policies\

system

EnableLUA = 0

マルウェアは、インストールの過程で、以下のレジストリキーを追加します。

HKEY_CURRENT_USER\Software\Nvideo

マルウェアは、以下のレジストリ値を作成し、Windowsのファイアウォールを回避します。

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SharedAccess\Parameters\

FirewallPolicy\StandardProfile\AuthorizedApplications\

List

%System%\\NvTaskbarInit.exe = %System%\NvTaskbarInit.exe:*:Enabled:Explorer

感染活動

マルウェアは、すべてのリムーバブルドライブ内に以下のフォルダを作成します。

- RECYCLER

- RECYCLER\S-1-6-21-2434476521-1645641927-702000330-1542

マルウェアは、感染コンピュータに接続しているすべてのリムーバブルドライブ内に自身のコピーを作成します。

マルウェアは、すべてのリムーバブルドライブ内に以下として自身のコピーを作成します。

- redmond.exe

マルウェアは、ユーザが感染コンピュータ上のドライブへアクセスすると自身のコピーが自動実行するように、"AUTORUN.INF" を作成します。

上記INFファイルには、以下の文字列が含まれています。

[autorun]

open=RECYCLER\S-1-6-21-2434476521-1645641927-702000330-1542\redmond.exe

icon=%SystemRoot%\system32\SHELL32.dll,4

action=Open folder to view files

shell\open=Open

shell\open\command=RECYCLER\S-1-6-21-2434476521-1645641927-702000330-1542\redmond.exe

shell\open\default=1

マルウェアは、以下の拡張子を持つファイルからEメールアドレスを収集します。

- txt

- htm

- xml

- php

- asp

- dbx

- log

- nfo

- lst

- rtf

- xml

- wpd

- wps

- xls

- doc

- wab

マルウェアは、以下の文字列を含むEメールアドレスにはメッセージを送信しません。$$DATA$

- .mil

- abuse

- acd-group

- acdnet.com

- acdsystems.com

- acketst

- admin

- ahnlab

- alcatel-lucent.com

- anyone

- apache

- arin.

- avg-comsysinternals

- avira

- badware

- berkeley

- bitdefender

- bluewin.ch

- borlan

- bpsoft.com

- bsd

- bugs

- buyrar.com

- ca

- certific

- cisco

- clamav

- contact

- debian

- drweb

- eset.com

- example

- f-secure

- fido

- firefox

- fsf.

- ghisler.com

- gimp

- gnu

- gold-certs, gov.

- help

- honeynet

- honeypot

- iana

- ibm.com

- icrosoft

- idefense

- ietf

- ikarus

- immunityinc.com

- info

- inpris

- isc.o

- isi.e

- jgsoft

- kaspersky

- kernel

- lavasoft

- linux

- listserv

- mcafee

- messagelabs

- mit.e

- mozilla

- mydomai

- nobody

- nodomai

- noone

- nothing

- novirusthanks

- ntivi

- nullsoft.org

- page

- panda

- postmaster

- prevx

- privacy

- qualys

- quebecor.com

- rating

- redhat

- rfc-ed

- root

- rusils

- sales

- samba

- samples

- secur

- security

- sendmail

- service

- site

- slashdot

- soft

- somebody

- somoeone

- sopho

- sourceforge

- spam

- spm

- ssh.com

- submit

- sun.com

- support

- suse

- syman

- tanford.e

- the.bat

- unix

- usenet

- utgers.ed

- virus

- virusbuster

- webmaster

- websense

- winamp

- wincap

- wireshark

- www.ca.com

ルートキット機能

マルウェアは、ルートキット機能を備えており、自身に関連したプロセスおよびファイルを隠匿し、ユーザによる検出および削除を避けます。

プロセスの終了

マルウェアは、感染コンピュータ上で以下のプロセスが常駐されていることを確認した場合、そのプロセスを終了します。

- ALSvc.exe

- APvxdwin.exe

- AVENGINE.exe

- AlMon.exe

- CCenter.exe

- FPAVServer.exe

- FPWin.exe

- FprotTray.exe

- HWAPI.exe

- K7EmlPxy.exe

- K7RTScan.exe

- K7SysTry.exe

- K7TSMngr.exe

- K7TSecurity.exe

- McNASvc.exe

- McProxy.exe

- Mcshield.exe

- MpfSrv.exe

- NTRtScan.exe

- PAVSRV51.exe

- PSCtrlS.exe

- PShost.exe

- PavFnSvr.exe

- PavPrSrv.exe

- Pavbckpt.exe

- PsIMSVC.exe

- Rav.exe

- RavMon.exe

- RavStub.exe

- RavTask.exe

- RavmonD.exe

- RedirSvc.exe

- SavAdminService.exe

- SavMain.exe

- SavService.exe

- SbeConsole.exe

- SrvLoad.exe

- TPSRV.exe

- TmListen.exe

- Webproxy.exe

- ashdisp.exe

- ashserv.exe

- avcenter.exe

- avciman.exe

- avgcsrvx.exe

- avgemc.exe

- avgnt.exe

- avgrsx.exe

- avgtray.exe

- avguard.exe

- avgui.exe

- avgwdsvc.exe

- avp.exe

- avp.exe

- bdagent.exe

- bdss.exe

- ccsvchst.exe

- drweb32w.exe

- drwebupw.exe

- egui.exe

- ekrn.exe

- emproxy.exe

- guardgui.exe

- iface.exe

- isafe.exe

- livesrv.exe

- mbam.exe

- mcagent.exe

- mcmscsvc.exe

- mcods.exe

- mcpromgr.exe

- mcsysmon.exe

- mcvsshld.exe

- mps.exe

- mskagent.exe

- msksrver.exe

- pccnt.exe

- prevx.exe

- psksvc.exe

- sbamtray.exe

- sbamui.exe

- seccenter.exe

- spidergui.exe

- vetmsg.exe

- vsserv.exe

- xcommsvr.exe

作成活動

マルウェアは、以下のファイルを作成します。

- %System%\NvMcTray.exe - detected as TROJ_HILOTI.IB

(註:%System%はWindowsの種類とインストール時の設定などにより異なります。標準設定では、Windows 98 および MEの場合、""C:\Windows\System""、Windows NT および 2000 の場合、""C:\WinNT\System32""、Windows XP および Server 2003 の場合、""C:\Windows\System32"" です。)

マルウェアは、作成されたファイルを実行します。

その他

マルウェアは、以下のWebサイトにアクセスして感染コンピュータのIPアドレスを収集します。

- www.{BLOCKED}myip.com/automation/{BLOCKED}945.asp

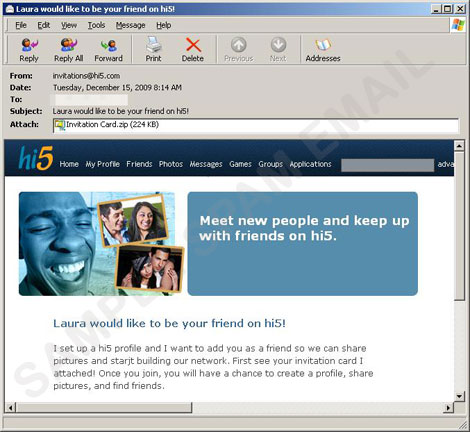

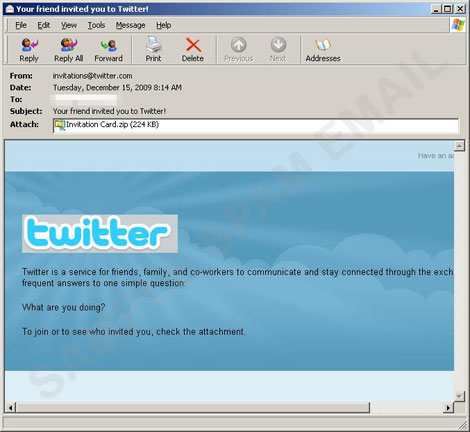

マルウェアは、以下の画像を表示します。

マルウェアは、自身のSMTPエンジンを利用し、自身のコピーが添付されたEメールを送信します。

マルウェアは、ネットワークドライブ内にあるMSIファイルを検索します。MSIファイルとは、マイクロソフトが定義したインストール用パッケージファイルのことです。ワームは、MSIファイルを確認すると、自身のコピーとともに、この確認したファイルを再度パッケージ化します。パッケージ化されたファイルが実行されると、オリジナルのMSIファイルと自身のコピーを復号、実行します。

マルウェは、以下の文字列を含むEメールアドレスに対しては、メールを送信しません。

- ALSvc.exe

- APvxdwin.exe

- AVENGINE.exe

- AlMon.exe

- CCenter.exe

- FPAVServer.exe

- FPWin.exe

- FprotTray.exe

- HWAPI.exe

- K7EmlPxy.exe

- K7RTScan.exe

- K7SysTry.exe

- K7TSMngr.exe

- K7TSecurity.exe

- McNASvc.exe

- McProxy.exe

- Mcshield.exe

- MpfSrv.exe

- NTRtScan.exe

- PAVSRV51.exe

- PSCtrlS.exe

- PShost.exe

- PavFnSvr.exe

- PavPrSrv.exe

- Pavbckpt.exe

- PsIMSVC.exe

- Rav.exe

- RavMon.exe

- RavStub.exe

- RavTask.exe

- RavmonD.exe

- RedirSvc.exe

- SavAdminService.exe

- SavMain.exe

- SavService.exe

- SbeConsole.exe

- SrvLoad.exe

- TPSRV.exe

- TmListen.exe

- Webproxy.exe

- ashdisp.exe

- ashserv.exe

- avcenter.exe

- avciman.exe

- avgcsrvx.exe

- avgemc.exe

- avgnt.exe

- avgrsx.exe

- avgtray.exe

- avguard.exe

- avgui.exe

- avgwdsvc.exe

- avp.exe

- avp.exe

- bdagent.exe

- bdss.exe

- ccsvchst.exe

- drweb32w.exe

- drwebupw.exe

- egui.exe

- ekrn.exe

- emproxy.exe

- guardgui.exe

- iface.exe

- isafe.exe

- livesrv.exe

- mbam.exe

- mcagent.exe

- mcmscsvc.exe

- mcods.exe

- mcpromgr.exe

- mcsysmon.exe

- mcvsshld.exe

- mps.exe

- mskagent.exe

- msksrver.exe

- pccnt.exe

- prevx.exe

- psksvc.exe

- sbamtray.exe

- sbamui.exe

- seccenter.exe

- spidergui.exe

- vetmsg.exe

- vsserv.exe

- xcommsvr.exe

マルウェアは、収集したドメイン名と以下の接頭辞を用いて、感染コンピュータのSMTPサーバを特定します。

- mx

- smtp

- mx1

- mxs

- mail1

- relay

- ns

- gate

マルウェアは、以下のレジストリキーを問い合わせ、Windows のアドレス帳の保存先を確認します。

- HKEY_CURRENT_USER\Software\Microsoft\WAB\WAB4\Wab File Name

マルウェアは、自身のコピーを含んだEメールを送信します。

対応方法

手順 1

Windows ME および XPユーザは、パソコンから不正プログラムもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

Windowsの検索機能([スタート] → [検索] → [ファイルとフォルダすべて] を選択)などを使用して、この「WORM_PROLACO.JEE」が作成、あるいは、ダウンロードした以下のファイルを検索し、検索した場合は削除してください。

手順 3

スタートアップディスク、または、回復コンソールを用いて、「WORM_PROLACO.JEE」として検出されたファイルを確認し削除します。

手順 4

このレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- Nvidia Control Center = %System%\NvTaskbarInit.exe

- Nvidia Control Center = %System%\NvTaskbarInit.exe

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\system

- EnableLUA = 0

- EnableLUA = 0

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\FirewallPolicy\StandardProfile\AuthorizedApplications\List

- %System%\NvTaskbarInit.exe = %System%\NvTaskbarInit.exe:*:Enabled:Explorer

- %System%\NvTaskbarInit.exe = %System%\NvTaskbarInit.exe:*:Enabled:Explorer

手順 5

このレジストリキーを削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_CURRENT_USER\Software\

- Nvideo

- Nvideo

手順 6

以下のフォルダを検索し削除します。

- {Removable Drive}:\RECYCLER

手順 7

「WORM_PROLACO.JEE」が作成した AUTORUN.INF を検索し削除します。このファイルには、以下の文字列が含まれています。

手順 8

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「WORM_PROLACO.JEE」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。ただし、念のため、隔離されたファイルを削除してください。詳しくは、こちらをご確認下さい。

手順 9

以下のファイルをバックアップを用いて修復します。マイクロソフト製品に関連したファイルのみに修復されます。このマルウェアが同社製品以外のプログラムをも削除した場合には、該当プログラムを再度インストールする必要があります。 Modified MSI files

ご利用はいかがでしたか? アンケートにご協力ください