Trojan.HTML.PHISH.HT

HTML:PhishingMS-AJA [Phish] (AVAST)

Windows

- マルウェアタイプ: トロイの木馬型

- 破壊活動の有無: なし

- 暗号化:

- 感染報告の有無: はい

概要

トレンドマイクロは、このマルウェアをNoteworthy(要注意)に分類しました。

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、ワーム活動の機能を備えていません。

マルウェアは、バックドア活動の機能を備えていません。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

感染活動

マルウェアは、ワーム活動の機能を備えていません。

バックドア活動

マルウェアは、バックドア活動の機能を備えていません。

ルートキット機能

マルウェアは、ルートキット機能を備えていません。

情報漏えい

マルウェアは、以下の情報を収集します。

- Specific email

- Input password

情報収集

マルウェアは、HTTPポスト を介して、収集した情報を以下のURLに送信します。

- http://{BLOCKED}jk.pantheonsite.io/MN/key.php

その他

マルウェアは、以下を実行します。

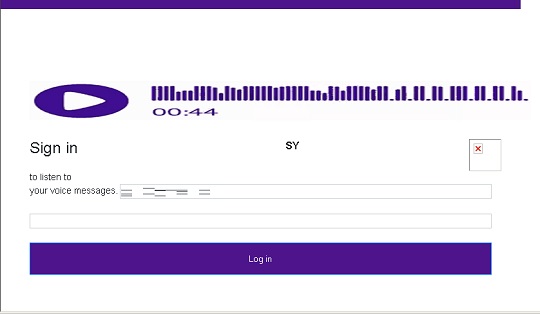

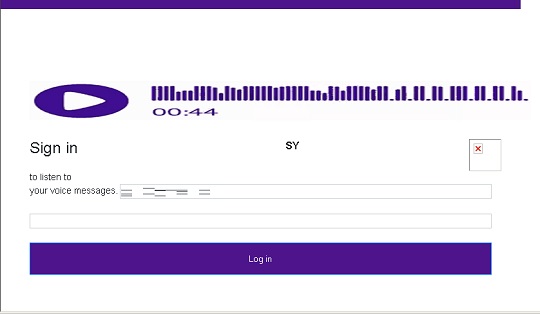

- It disguises itself as a login page to access a voice mail.

- It connects to the following URL for images displayed inside the webpage:

- https://{BLOCKED}ckduckgo.com/ip3/sy.mofa.go.jp.ico

マルウェアは、脆弱性を利用した感染活動を行いません。

<補足>

情報漏えい

マルウェアは、以下の情報を収集します。

- 特定の電子メールアドレス

- 入力されたパスワード

その他

マルウェアは、以下を実行します。

- 偽のログインページを表示して、ボイスメールにアクセスするためにログイン認証情報を入力するようユーザを誘導します。

- ログインページ内に画像を表示するために以下のURLに接続します。

- https://{BLOCKED}ckduckgo.com/ip3/sy.mofa.go.jp.ico

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Trojan.HTML.PHISH.HT」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください