TROJ_QADARS.BZ

Win32/Qadars.AX (ESET-NOD32); Trojan:Win32/Sopinar.F!bit (Microsoft)

Windows

- マルウェアタイプ: トロイの木馬型

- 破壊活動の有無: なし

- 暗号化: はい

- 感染報告の有無: はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。 マルウェアは、ユーザの手動インストールにより、コンピュータに侵入します。

マルウェアは、ワーム活動の機能を備えていません。

マルウェアは、バックドア活動の機能を備えていません。

マルウェアは、特定のWebサイトにアクセスし、情報を送受信します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、ユーザの手動インストールにより、コンピュータに侵入します。

インストール

マルウェアは、以下の Mutex を作成し、メモリ上で自身の重複実行を避けます。

- {Generated Hash of the file}

マルウェアは、以下のプロセスにコードを組み込みます。

- svchost.exe

感染活動

マルウェアは、ワーム活動の機能を備えていません。

バックドア活動

マルウェアは、バックドア活動の機能を備えていません。

その他

マルウェアは、以下のWebサイトにアクセスし、情報を送受信します。

- hxxp://{Random Domain}.{com|net|org}/report.php

It uses domain generation algorithm (DGA) for its C&C servers.

マルウェアは、以下のWebサイトにアクセスし、情報を送受信します。

- hxxp://{Random Domain}.{com|net|org}/report.php マルウェアは、コマンド&コントロール(C&C)サーバへの接続にDGAを利用します。

- HKEY_LOCAL_MACHINE\Software\KasperskyLab

- HKEY_LOCAL_MACHINE\Software\AVG

- ボット(マルウェア)のID

- オペレーティングシステム(OS)のバージョン

- ボット(マルウェア)のバージョン

- HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Uninstall

- %System%\netsh.exe advfirewall firewall add rule name="svchost.exe" dir=in action=allow program="%System%\svchost.exe" enable=yes

マルウェアは、以下のレジストリを検索して、確認された場合は、自身を終了します。

マルウェアは以下の情報をコマンド&コントロール(C&C)サーバへ送信します。

マルウェアは、以下のレジストリ値内のDisplayName値を列挙して、インストールされたアプリケーションを収集します。

マルウェアは、自身のサーバから追加でモジュールをダウンロードする可能性があります。しかし、情報公開日時点でサーバへは接続できません。

マルウェアは、以下のコマンドを実行します。

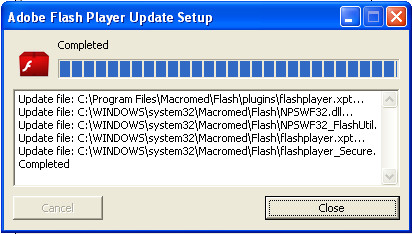

実行後、マルウェアは以下の画面を表示して、正規のアプリケーションに偽装します。

マルウェアは、ルートキット機能を備えていません。

マルウェアは、脆弱性を利用した感染活動を行いません。

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

Windowsをセーフモードで再起動します。

手順 3

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「TROJ_QADARS.BZ」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください