TROJ_CRYPFUD.D

Windows

- マルウェアタイプ: トロイの木馬型

- 破壊活動の有無: なし

- 暗号化: はい

- 感染報告の有無: はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、Windows起動時に自動実行されるよう<Common Startup>フォルダ内に以下のファイルを作成します。

マルウェアは、Internet Explorer(IE)のゾーン設定を変更します。

マルウェアは、特定のWebサイトにアクセスし、情報を送受信します。 ただし、情報公開日現在、このWebサイトにはアクセスできません。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- %Application Data%\sign.bmp

- %Start Menu%\Programs\Startup\sign.bmp

(註:%Application Data%フォルダは、Windows 2000、XP および Server 2003 の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\AppData\Roaming" です。.. %Start Menu%フォルダは、Windows 2000、XP および Server 2003 の場合、通常、"C:\Windows\Start Menu" または "C:\Documents and Settings\<ユーザ名>\Start Menu"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\AppData\Roaming\Microsoft\Windows\Start Menu" です。.)

マルウェアは、感染したコンピュータ内に以下のように自身のコピーを作成します。

- %Application Data%\{original filename}.exe

(註:%Application Data%フォルダは、Windows 2000、XP および Server 2003 の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\AppData\Roaming" です。.)

自動実行方法

マルウェアは、Windows起動時に自動実行されるよう<Common Startup>フォルダ内に以下のファイルを作成します。$$DATA$$

他のシステム変更

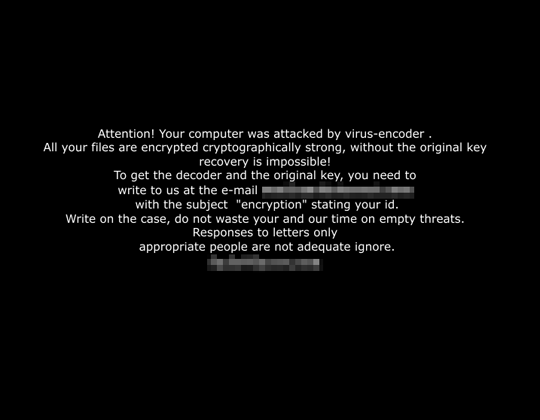

マルウェアは、コンピュータのデスクトップの壁紙に以下の画像を設定します。

Webブラウザのホームページおよび検索ページの変更

マルウェアは、IEのゾーン設定を変更します。

その他

マルウェアは、以下のWebサイトにアクセスし、情報を送受信します。

- http://{BLOCKED}truments.co.uk/script.php

- http://{BLOCKED}truments.co.uk/cgi-bin/script.php

マルウェアは、以下の拡張子をもつファイルを暗号化します。

- 113

- 1cd

- 3gp

- 73b

- 7z

- a3d

- abf

- abk

- accdb

- arj

- as4

- asm

- asvx

- ate

- avi

- bac

- bak

- bck

- bkf

- cdr

- cer

- cf

- cpt

- csv

- db3

- dbf

- doc

- docx

- dt

- dwg

- erf

- fbf

- fbk

- fbw

- fbx

- fdb

- gbk

- gho

- gzip

- iv2i

- jpeg

- jpg

- key

- keystore

- ldf

- m2v

- m3d

- max

- mdb

- mkv

- mov

- mpeg

- nbd

- nrw

- nx1

- odb

- odc

- odp

- ods

- odt

- old

- orf

- p12

- pef

- ppsx

- ppt

- pptm

- pptx

- pst

- ptx

- pwm

- pz3

- qic

- r3d

- rar

- raw

- rtf

- rwl

- rx2

- sbs

- sldasm

- sldprt

- sn1

- sna

- spf

- sr2

- srf

- srw

- tbl

- tib

- tis

- txt

- wab

- wps

- x3f

- xls

- xlsb

- xlsk

- xlsm

- xlsx

- zip

マルウェアは、以下のファイル名を使用し、暗号化されたファイルを改称します。

- {original file name and extension}.id-{id}_fudx@inbox.com

ただし、情報公開日現在、このWebサイトにはアクセスできません。

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

以下のファイルを検索し削除します。

- %Application Data%\fud.bmp

- %Start Menu%\Programs\Startup\fud.bmp

手順 4

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「TROJ_CRYPFUD.D」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 5

Internet Explorer(IE)のセキュリティ設定を修正します。

ご利用はいかがでしたか? アンケートにご協力ください