RANSOM_REDCRYP.A

PHP/Obfuscated.F(Eset-NOD32);PHP.Ransom.B(Quickheal)

Windows

- マルウェアタイプ: 身代金要求型不正プログラム(ランサムウェア)

- 破壊活動の有無: なし

- 暗号化: はい

- 感染報告の有無: はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- {Malware directory}\{Malware File name}.bmp ← used as wallpaper

- {Malware directory}\{Malware File name}.db ← list of encrypted files

他のシステム変更

マルウェアは、以下のレジストリ値を変更し、デスクトップの壁紙を変更します。

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = {Malware Directory}\{Malware file name}.bmp

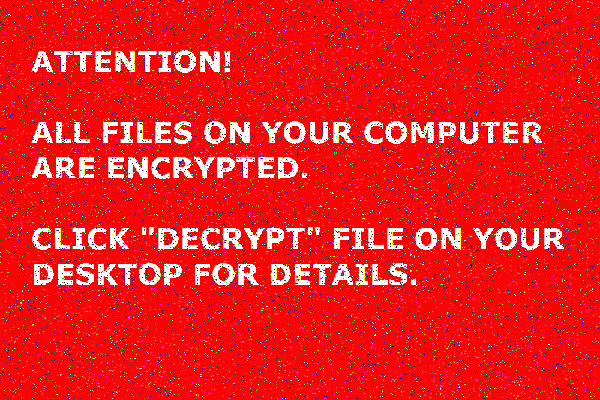

マルウェアは、コンピュータのデスクトップの壁紙に以下の画像を設定します。

ランサムウェアの不正活動

マルウェアは、以下の文字列を含むファイルを暗号化します。

- 123

- 602

- dif

- docb

- docm

- dot

- dotm

- dotx

- hwp

- mml

- odg

- odp

- ods

- otg

- otp

- ots

- ott

- pot

- potm

- potx

- ppam

- ppsm

- ppsx

- pptm

- sldm

- sldx

- slk

- stc

- std

- sti

- stw

- sxc

- sxd

- sxm

- sxw

- txt

- uop

- uot

- wb2

- wk1

- wks

- xlc

- xlm

- xlsb

- xlsm

- xlt

- xltm

- xltx

- xlw

- xml

- asp

- bat

- brd

- c

- cmd

- dch

- dip

- jar

- js

- rb

- sch

- sh

- vbs

- 3g2

- fla

- m4u

- swf

- bmp

- cgm

- djv

- gif

- nef

- png

- db

- dbf

- frm

- ibd

- ldf

- myd

- myi

- onenotec2

- sqlite3

- sqlitedb

- paq

- tbk

- tgz

- 3dm

- asc

- lay

- lay6

- ms11

- ms11

- crt

- csr

- key

- p12

- pem

- qcow2

- vmx

- aes

- zip

- rar

- r00

- r01

- r02

- r03

- 7z

- tar

- gz

- gzip

- arc

- arj

- bz

- bz2

- bza

- bzip

- bzip2

- ice

- xls

- xlsx

- doc

- docx

- djvu

- fb2

- rtf

- ppt

- pptx

- pps

- sxi

- odm

- odt

- mpp

- ssh

- pub

- gpg

- pgp

- kdb

- kdbx

- als

- aup

- cpr

- npr

- cpp

- bas

- asm

- cs

- php

- pas

- class

- py

- pl

- h

- vb

- vcproj

- vbproj

- java

- bak

- backup

- mdb

- accdb

- mdf

- odb

- wdb

- csv

- tsv

- sql

- psd

- eps

- cdr

- cpt

- indd

- dwg

- ai

- svg

- max

- skp

- scad

- cad

- 3ds

- blend

- lwo

- lws

- mb

- slddrw

- sldasm

- sldprt

- u3d

- jpg

- jpeg

- tiff

- tif

- raw

- avi

- mpg

- mp4

- m4v

- mpeg

- mpe

- wmf

- wmv

- veg

- mov

- 3gp

- flv

- mkv

- vob

- rm

- mp3

- wav

- asf

- wma

- m3u

- midi

- ogg

- mid

- vdi

- vmdk

- vhd

- dsk

- img

- iso

マルウェアは、ファイルパスに以下の文字列を含むファイルの暗号化はしません。

- winnt

- boot

- system

- windows

- tmp

- temp

- program

- appdata

- application

- roaming

- msoffice

- temporary

- cache

マルウェアが作成する以下のファイルは、脅迫状です。

- {Malware directory}\{Malware File name}.hta

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

以下のファイルを検索し削除します。

- {Malware directory}\{Malware File name}.db

- {Malware directory}\{Malware File name}.bmp

- {Malware directory}\{Malware File name}.hta

手順 4

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「RANSOM_REDCRYP.A」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 5

デスクトッププロパティを修正します。

ご利用はいかがでしたか? アンケートにご協力ください