RANSOM_LOCKY.TIAOKAI

Ransom.Rapid (Malwarebytes); W32/Injector.DVHR!tr (Fortinet); Trojan-Banker.Win32.Jimmy.aap (Kaspersky)

Windows

- マルウェアタイプ: 身代金要求型不正プログラム(ランサムウェア)

- 破壊活動の有無: なし

- 暗号化: はい

- 感染報告の有無: はい

概要

トレンドマイクロは、このマルウェアをNoteworthy(要注意)に分類しました。

このマルウェアは、脆弱性「CVE-2018-4878」を利用するエクスプロイトキット「GreenFlash Sundown Exploit Kit」によってダウンロードされるランサムウェアです。

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェア マルウェアは、自身(コンピュータに侵入して最初に自身のコピーを作成した マルウェア )を削除します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、感染したコンピュータ内に以下として自身のコピーを作成し、実行します。

- %User Temp%\svchosta.exe (Windows Vista or above)

- %Application Data%\svchosta.exe (Windows XP or below)

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000、XP、Server 2003の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。. %Application Data%フォルダは、現在ログオンしているユーザのアプリケーションデータフォルダです。Windows 2000、XP、Server 2003の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming" です。)

マルウェアは、以下のファイルを作成します。

- %System Root%\Users\Public\PUBLIC (Windows Vista or above)

- %System Root%\Documents and Settings\Default User\PUBLIC (Windows XP or below)

- %System Root%\Users\Public\UNIQUE_ID_DO_NOT_REMOVE (Windows Vista or above)

- %System Root%\Documents and Settings\Default User\UNIQUE_ID_DO_NOT_REMOVE (Windows XP or below)

(註:%System Root%フォルダは、オペレーティングシステム(OS)が存在する場所で、いずれのOSでも通常、 "C:" です。.)

マルウェアは、以下のファイルを作成し実行します。

- %User Temp%\svchostaaexe.bat (Windows Vista or above) -> used to delete initial copy and itself

- %Application Data%\svchostaaexe.bat (Windows XP or below) -> used to delete initial copy and itself

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000、XP、Server 2003の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。. %Application Data%フォルダは、現在ログオンしているユーザのアプリケーションデータフォルダです。Windows 2000、XP、Server 2003の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming" です。)

自動実行方法

マルウェアは、<Common Startup>フォルダ内に以下のように自身のコピーを作成します。これにより、Windows起動時に自身のコピーの自動実行が可能となります。

- %User Startup%\start.bat -> used to execute dropped copy

(註:%User Startup%フォルダは、現在ログオンしているユーザのスタートアップフォルダです。Windows 98およびMEの場合、通常 "C:\Windows\Profiles\<ユーザ名>\Start Menu\Programs\Startup" です。Windows NTの場合、通常 "C:\WINNT\Profiles\<ユーザ名>\Start Menu\Programs\Startup" です。Windows XPの場合、通常 "C:\Documents and Settings\<ユーザ名>\Start Menu\Programs\Startup" です。Windows Vista、7、8の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup" です。)

その他

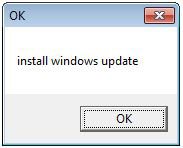

マルウェアは、以下のメッセージが記載されたポップアップウィンドウを表示します。

マルウェア は、自身(コンピュータに侵入して最初に自身のコピーを作成した マルウェア )を削除します。

ランサムウェアの不正活動

マルウェアは、ファイル名に以下の文字列を含むファイルの暗号化はしません。

- DECRYPT_INFORMATION.html

- UNIQUE_ID_DO_NOT_REMOVE

- *exe

- *dll

- *lnk

- *ini

- *hrmlog

マルウェアは、ファイルパスに以下の文字列を含むファイルの暗号化はしません。

- Windows

- AhnLab

- Microsoft

- Chrome

- Mozilla

- $Recycle.Bin

- WINDOWS

マルウェアが作成する以下のファイルは、脅迫状です。

- {Folder Containing Encrypted Files}\DECRYPT_INFORMATION.html

<補足>

インストール

マルウェアは、感染したコンピュータ内に以下として自身のコピーを作成し、実行します。

- %User Temp%\svchosta.exe (Windows Vista またはそれ以降の場合)

- %Application Data%\svchosta.exe (Windows XP またはそれ以前の場合)

マルウェアは、以下のファイルを作成し実行します。

- %User Temp%\svchostaaexe.bat (Windows Vista またはそれ以降の場合)→ 最初に作成した自身のコピーと自身を削除するために使用される

- %Application Data%\svchostaaexe.bat (Windows XP またはそれ以前の場合)→ 最初に作成した自身のコピーと自身を削除するために使用される

自動実行方法

マルウェアは、<Common Startup>フォルダ内に以下のように自身のコピーを作成します。これにより、Windows起動時に自身のコピーの自動実行が可能となります。

- %User Startup%\start.bat → 作成したコピーを実行するために利用される

その他

マルウェアは、CD-ROMドライブを除くすべてのドライブのファイルを暗号化します。

マルウェアが作成する以下のファイルは、脅迫状です。

- {暗号化されたファイルが含まれるフォルダ}\DECRYPT_INFORMATION.html

注意:

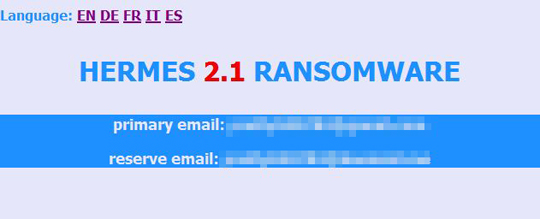

以下の脅迫状が表示されます。

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

「RANSOM_LOCKY.TIAOKAI」で検出したファイル名を確認し、そのファイルを終了します。

- すべての実行中プロセスが、Windows のタスクマネージャに表示されない場合があります。この場合、"Process Explorer" などのツールを使用しマルウェアのファイルを終了してください。"Process Explorer" については、こちらをご参照下さい。

- 検出ファイルが、Windows のタスクマネージャまたは "Process Explorer" に表示されるものの、削除できない場合があります。この場合、コンピュータをセーフモードで再起動してください。

セーフモードについては、こちらをご参照下さい。 - 検出ファイルがタスクマネージャ上で表示されない場合、次の手順にお進みください。

手順 4

以下のファイルを検索し削除します。

- %User Temp%\svchostaaexe.bat (Windows Vista or above)

- %System Root%\Users\Public\PUBLIC (Windows Vista or above)

- %System Root%\Users\Public\UNIQUE_ID_DO_NOT_REMOVE (Windows Vista or above)

- %Application Data%\svchostaaexe.bat (Windows XP or below)

- %System Root%\Documents and Settings\Default User\PUBLIC (Windows XP or below)

- %System Root%\Documents and Settings\Default User\UNIQUE_ID_DO_NOT_REMOVE (Windows XP or below)

- {Folder Containing Encrypted Files}\DECRYPT_INFORMATION.html

手順 5

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「RANSOM_LOCKY.TIAOKAI」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください