RANSOM_HDDCRYPTOR.F

Win32/Filecoder.DCryptor.A (NOD32), W32/Filecoder_DCryptor.A!tr (Fortinet)

Windows

- マルウェアタイプ: トロイの木馬型

- 破壊活動の有無: なし

- 暗号化: はい

- 感染報告の有無: はい

概要

■ ランサムウェアファイル復号ツール公開

ランサムウェアの脅威が世界的に深刻になっている状況を受けて、ランサムウェアによって暗号化されたファイルの復号ツールをトレンドマイクロは公開しました。この復号ツールの使用方法や復号可能なファイルの条件などの制限事項については以下のダウンロードページを参照してください。

法人向けダウンロードURL:http://esupport.trendmicro.com/solution/ja-JP/1114224.aspx

個人向けダウンロードURL:https://esupport.trendmicro.com/support/vb/solution/ja-jp/1114210.aspx

また、トレンドマイクロでは、ランサムウェアの被害に遭われている法人・個人を対象に無料相談窓口も開設していますので、お困りの方は一度ご相談ください。

トレンドマイクロは、このマルウェアをNoteworthy(要注意)に分類しました。

このランサムウェアは、ドライブ、フォルダおよびファイルといったネットワーク共有内のリソースを標的とするだけでなく、ドライブもロックします。マルウェアは、正規および不正ツールを組み合わせて、これを実行します。

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- %System Root%\Users\ABCD\dcapi.dll

- %System Root%\Users\ABCD\dccon.exe

- %System Root%\Users\ABCD\dcrypt.exe-Disk Cryptor

- %System Root%\Users\ABCD\dcrypt.sys

- %System Root%\Users\ABCD\log_file.txt - Log of malware activities

- %System Root%\Users\ABCD\Mount.exe

- %System Root%\Users\ABCD\netpass.exe-Network Password Recovery Software

- %System Root%\Users\ABCD\netuse.txt - used to store information about network users

- %System Root%\Users\ABCD\netpass.txt - used to store user passwords

- %System%\drivers\dcrypt.sys

(註:%System Root%フォルダは、オペレーティングシステム(OS)が存在する場所で、いずれのOSでも通常、 "C:" です。.. %System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.)

マルウェアは、以下のプロセスを追加します。

- For Windows XP:

- %System%\cmd.exe schtasks /create /tn DefragmentService /TR \"cmd.exe /c net use >> C:\Users\ABCD\netuse.txt\" /sc DAILY

- %System%\cmd.exe schtasks /run /TN DefragmentService

- %System%\cmd.exe schtasks /delete /TN DefragmentService /F

- %System%\cmd.exe /c C:\Users\ABCD\netpass.exe /stab C:\Users\ABCD\netpass.txt

- For Non-XP Windows version:

- %System%\cmd.exe /c net user /add mythbusters 123456

- %System%\cmd.exe /c net localgroup administrators mythbusters /add

- %System%\cmd.exe /c cmd /c net use >> C:\Users\ABCD\netuse.txt

- %System%\cmd.exe /c C:\Users\ABCD\netpass.exe /stab C:\Users\ABCD\netpass.txt

- %System Root%\Users\ABCD\dcinst.exe -setup

(註:%System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.. %System Root%フォルダは、オペレーティングシステム(OS)が存在する場所で、いずれのOSでも通常、 "C:" です。.)

自動実行方法

マルウェアは、以下のサービスを追加し、実行します。

- DefragmentService

他のシステム変更

マルウェアは、以下のレジストリキーを追加します。

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\dcrypt\Instances\

dcrypt

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet002\

Services\DefragmentService

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\dcrypt

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\dcrypt\Instances

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\dcrypt\config

マルウェアは、以下のレジストリ値を追加します。

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\dcrypt\Instances

DefaultInstance = "dcrypt"

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\dcrypt\Instances\

dcrypt

Altitude = "87150"

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Control\Class\{71A27CDD-812A-11D0-BEC7-08002BE2092F}

LowerFilters = "dcrypt"

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Control\Class\{4D36E965-E325-11CE-BFC1-08002BE10318}

UpperFilters = "dcrypt"

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\dcrypt\config

Flags = "1408"

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\dcrypt\config

Hotkeys = "0"

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Services\dcrypt\config

sysBuild = "846"

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet002\

Services\DefragmentService

DisplayName = "DefragmentService"

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet002\

Services\DefragmentService

ImagePath = "{malware path} {parameter}"

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet002\

Services\DefragmentService

Start = "2" SERVICE_AUTO_START

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet002\

Services\DefragmentService

Type = "16"

その他

マルウェアが作成する以下のファイルは、Disk Cryptorです。

- %System Root%\Users\ABCD\dcrypt.exe

マルウェアが作成する以下のファイルは、マルウェアの活動の記録です。

- %System Root%\Users\ABCD\log_file.txt

マルウェアが作成する以下のファイルは、Network Password Recoveryソフトウェアです。

- %System Root%\Users\ABCD\netpass.exe

マルウェアが作成する以下のファイルは、ネットワークユーザに関する情報を保存するのに利用されます。

- %System Root%\Users\ABCD\netuse.txt

マルウェアが作成する以下のファイルは、ユーザのパスワードを保存するのに利用されます。

- %System Root%\Users\ABCD\netpass.txt

マルウェアは、以下のプロセスを追加します。(Windows XP)

- %System%\cmd.exe schtasks /create /tn DefragmentService /TR \"cmd.exe /c net use >> C:\Users\ABCD\netuse.txt\" /sc DAILY

- %System%\cmd.exe schtasks /run /TN DefragmentService

- %System%\cmd.exe schtasks /delete /TN DefragmentService /F

- %System%\cmd.exe /c C:\Users\ABCD\netpass.exe /stab C:\Users\ABCD\netpass.txt

マルウェアは、以下のプロセスを追加します。(Windows XP以外のバージョン)

- %System%\cmd.exe /c net user /add mythbusters 123456

- %System%\cmd.exe /c net localgroup administrators mythbusters /add

- %System%\cmd.exe /c cmd /c net use >> C:\Users\ABCD\netuse.txt

- %System%\cmd.exe /c C:\Users\ABCD\netpass.exe /stab C:\Users\ABCD\netpass.txt

マルウェアは、Disk Cryptorを正常にインストールするためにコンピュータを再起動します。

再起動後、マルウェアは以下を実行します。

- %System Root%\Users\ABCD\Mount.exe {parameter}

- %System Root%\Users\ABCD\dccon.exe -boot -setmbr hd0

- %System Root%\Users\ABCD\dccon.exe -encrypt pt{0-9}-p {parameter}

マルウェアは、ツール“%System Root%\Users\ABCD\dccon.exe”を利用し、ディスクドライブを暗号化します。そして、マスター ブート レコードを改変し、脅迫状を表示します。

暗号化後、マルウェアは、以下のコマンドを実行します。

- %System%\cmd.exe /C ping 1.1.1.1 -n 1 -w 3000 > Nul & sc delete DefragmentService & Del "{malware path}\{malware name}.exe" & taskkill /im Mount.exe & Del ""%System Root%\User\ABCD\Mount.exe"" & Del ""%System Root%\User\ABCD\netpass.txt"" & Del ""%System Root%\User\ABCD\netuse.txt"" & Del ""%System Root%\User\ABCD\netpass.exe"" & net user /del mythbusters & shutdown /f /r /t 0 x

マルウェアは、正常に実行されるのに少なくともいずれか1つのパラメータを必要とします。

(註:%System Root%フォルダは、オペレーティングシステム(OS)が存在する場所で、いずれのOSでも通常、 "C:" です。%System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。)

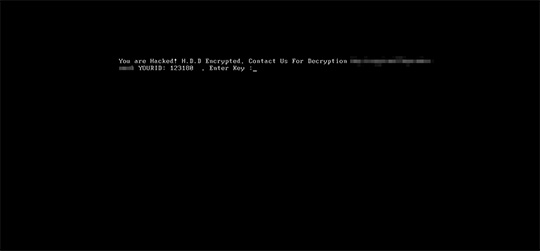

再度の再起動後、マルウェアは、ブート時に以下の脅迫状を表示します。

対応方法

手順 1

Master Boot Record(MBR)を修復します。

Master Boot Record(MBR)の修復:

• Windows 2000、XP および Server 2003 の場合:

- 最新のバージョン(エンジン、パターンファイル)を導入したセキュリティ対策製品を用いてウイルス検索を実行してください。検出したパス名およびファイル名を確認し、メモ等をとってください。

- Windows のインストール CD を使用して、コンピュータを再起動します。

- [セットアップへようこそ] 画面で、修復の R キーを押します。

(註: Windows 2000 の場合、R キーを入力後 C キーを入力し、[修復オプション]から[回復コンソール]を選択します。) - 修復する Windows がインストールされているドライブを選択します(通常は "1" を選択します)。.

- 管理者のパスワードを入力し、Enter を押します。管理者パスワードがない場合は、何も入力せずに Enter を押します。

- コマンドプロンプトに、上記で確認したマルウェアが検出されたドライブ名を入力します。

- 以下のコマンドを入力し、Enter を押します。

fixmbr <感染したドライブ>

※"fixmbr" と "<感染したドライブ>" の間に半角スペースを入れてください。

※"<感染したドライブ>" とは、このマルウェアが感染したブータブル・ドライブのことです。ドライブが特定できない場合、プライマリ・ブート・ドライブにあるマスター・ブート・レコードが上書きされている可能性があります。 - コマンドプロンプトに exit と入力し、コンピュータを通常どおり再起動してください。

• Windows Vista および 7、Windows Server 2008の場合:

- 最新のバージョン(エンジン、パターンファイル)を導入したセキュリティ対策製品を用いてウイルス検索を実行し、検出したマルウェアのパス名およびファイル名を確認し、メモ等をとってください。

- Windows のインストール DVD を使用して、コンピュータを再起動します。

- 再起動するかどうかの確認画面が表示されたら、いずれかのキーを入力し、表示される指示に従います。

- Windows のインストール DVD によっては、インストールする言語の選択が必要になる場合があります。 Windows のインストール画面で、言語、ロケール情報およびキーボードの種類と入力方法を選択します。[コンピュータを修復する]をクリックします。

- [Windows の起動に伴う問題の修復用の回復ツールを使用します。]を選択します。オペレーティングシステム(OS)を選択し、[次へ]をクリックします。

- [スタートアップ修復]画面が表示された場合、[キャンセル]-[はい]-[完了]をクリックします。

- [システム回復オプション]メニューで、[コマンドプロンプト]をクリックします。

- 以下のコマンドを入力し、Enter を押します。

BootRec.exe /fixmbr - コマンドプロンプトに exit と入力し、Enter を押して、コマンドプロンプト画面を閉じてください。

- [再起動]をクリックし、コンピュータを通常どおり再起動してください。

• Windows 8、8.1、Server 2012 の場合:

- Windows のインストールDVDを使用して、コンピュータを再起動します。

- インストールDVDによっては、インストール言語の選択が必要な場合があります。その場合、Windowsのインストールウィンドウで、言語、ロケール、キーボードレイアウトや入力方法を選択します。[次へ]-[コンピューターの修復]をクリックします。

- [トラブルシューティング]-[詳細オプション]-[コマンドプロンプト]を選択。

- [コマンドプロンプト]ウィンドウで、以下を入力し、Enterを押します。

BootRec.exe /fixmbr - 上記で検出されたすべてのファイルについてこの手順を繰り返します。

- exitを入力し、Enterを押し、コマンドプロンプト画面を閉じます。

- [再起動]をクリックし、コンピュータを通常起動します。

手順 2

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 3

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 4

Windowsをセーフモードで再起動します。

手順 5

このマルウェアのサービスを無効にします。

- DefragmentService

手順 6

このレジストリキーを削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services

- dcrypt

- dcrypt

- In HKEY_LOCAL_MACHINE\SYSTEM\ControlSet002\Services

- DefragmentService

- DefragmentService

手順 7

以下のファイルを検索し削除します。

- %System Root%\Users\ABCD\dcapi.dll

- %System Root%\Users\ABCD\dccon.exe

- %System Root%\Users\ABCD\dcrypt.exe

- %System Root%\Users\ABCD\dcrypt.sys

- %System Root%\Users\ABCD\log_file.txt

- %System Root%\Users\ABCD\Mount.exe

- %System Root%\Users\ABCD\netpass.exe

- %System Root%\Users\ABCD\netuse.txt

- %System Root%\Users\ABCD\netpass.txt

- %System%\drivers\dcrypt.sys

手順 8

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「RANSOM_HDDCRYPTOR.F」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

■ ランサムウェアファイル復号ツール公開

ランサムウェアの脅威が世界的に深刻になっている状況を受けて、ランサムウェアによって暗号化されたファイルの復号ツールをトレンドマイクロは公開しました。この復号ツールの使用方法や復号可能なファイルの条件などの制限事項については以下のダウンロードページを参照してください。

法人向けダウンロードURL:http://esupport.trendmicro.com/solution/ja-JP/1114224.aspx

個人向けダウンロードURL:https://esupport.trendmicro.com/support/vb/solution/ja-jp/1114210.aspx

また、トレンドマイクロでは、ランサムウェアの被害に遭われている法人・個人を対象に無料相談窓口も開設していますので、お困りの方は一度ご相談ください。

ご利用はいかがでしたか? アンケートにご協力ください