RANSOM_CERBER.BG

Ransom:Win32/Cerber (Microsoft); Ransom.Cerber (Symantec)

Windows

- マルウェアタイプ: 身代金要求型不正プログラム(ランサムウェア)

- 破壊活動の有無: なし

- 暗号化: なし

- 感染報告の有無: はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、Internet Explorer(IE)のゾーン設定を変更します。

マルウェアは、特定のWebサイトにアクセスし、情報を送受信します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

自動実行方法

マルウェアは、<User Startup>フォルダ内に、自身のコピーに誘導する以下のショートカットを作成します。これにより、Windows起動時に自身のコピーが自動実行されます。

- {malware name}.lnk

他のシステム変更

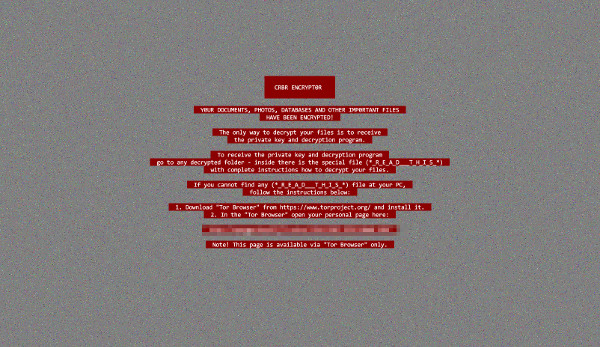

マルウェアは、以下のレジストリ値を変更し、デスクトップの壁紙を変更します。

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = "%TEMP%\tmp{random}.bmp"

マルウェアは、コンピュータのデスクトップの壁紙に以下の画像を設定します。

Webブラウザのホームページおよび検索ページの変更

マルウェアは、IEのゾーン設定を変更します。

作成活動

マルウェアは、以下のファイルを作成します。

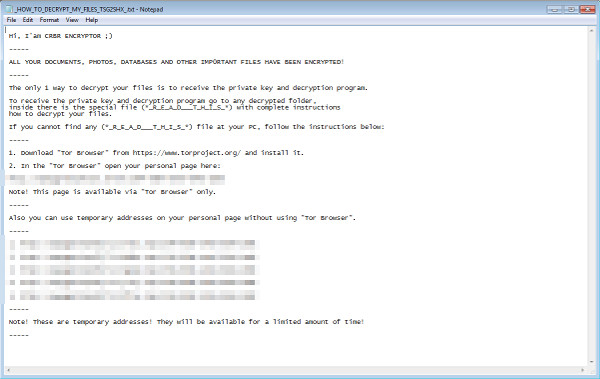

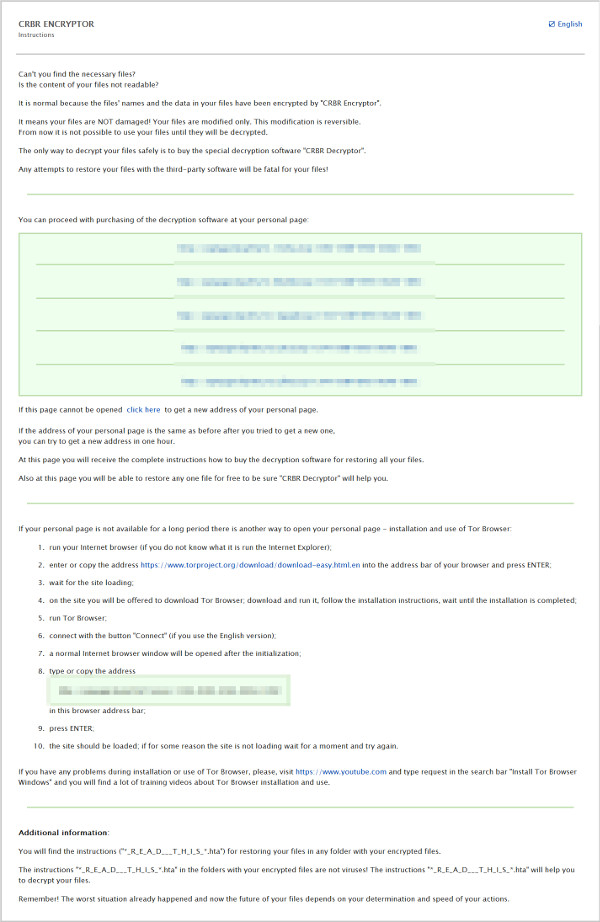

- %Desktop%\_HOW_TO_DECRYPT_MY_FILES_{random characters}_.hta

- %Desktop%\_HOW_TO_DECRYPT_MY_FILES_{random characters}_.txt

- %TEMP%\{8 random characters}\{4 random characters}.tmp

- %TEMP%\tmp{random}.bmp

- {folder of encrypted files}\_HOW_TO_DECRYPT_MY_FILES_{random characters}_.hta

(註:%Desktop%フォルダは、Windows 2000、XP および Server 2003 の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\Desktop" です。.)

その他

マルウェアは、以下のWebサイトにアクセスし、情報を送受信します。

- 15.42.13.0/27:6893

- 44.66.140.0/27:6893

- 87.98.176.0/22:6893

ランサムウェアの不正活動

マルウェアは、以下の文字列を含むファイルを暗号化します。

- .doc

- .docx

- .xls

- .xlsx

- .jpg

- .jpeg

- .rar

- .zip

- .ppt

- .pptx

- .avi

- .mpg

- .mpeg

- .wmv

マルウェアは、以下のディレクトリ内で確認されたファイルを暗号化します。

- \bitcoin\

- \excel\

- \microsoft sql server\

- \microsoft\excel\

- \microsoft\microsoft sql server\

- \microsoft\office\

- \microsoft\onenote\

- \microsoft\outlook\

- \microsoft\powerpoint\

- \microsoft\word\

- \office\

- \onenote\

- \outlook\

- \powerpoint\

- \steam\

- \the bat!\

- \thunderbird\

- \word\

マルウェアは、ファイル名に以下の文字列を含むファイルの暗号化はしません。

- bootsect.bak

- iconcache.db

- ntuser.dat

- thumbs.db

マルウェアは、ファイルパスに以下の文字列を含むファイルの暗号化はしません。

- :\$getcurrent\

- :\$recycle.bin\

- :\$windows.~bt\

- :\$windows.~ws\

- :\boot\

- :\documents and settings\all users\

- :\documents and settings\default user\

- :\documents and settings\localservice\

- :\documents and settings\networkservice\

- :\intel\

- :\logs\

- :\msocache\

- :\perflogs\

- :\program files (x86)\

- :\program files\

- :\programdata\

- :\recovery\

- :\recycled\

- :\recycler\

- :\system volume information\

- :\system.sav\

- :\temp\

- :\windows.old\

- :\windows10upgrade\

- :\windows\

- :\winnt\

- \appdata\local\

- \appdata\locallow\

- \appdata\roaming\

- \local settings\

- \public\music\sample music\

- \public\pictures\sample pictures\

- \public\videos\sample videos\

- \tor browser\

マルウェアは、以下の内容を含む脅迫状のテキストファイルを残します。

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「RANSOM_CERBER.BG」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 4

以下のファイルを検索し削除します。

- %Desktop%\_HOW_TO_DECRYPT_MY_FILES_{random characters}_.hta

- %Desktop%\_HOW_TO_DECRYPT_MY_FILES_{random characters}_.txt

- %TEMP%\{8 random characters}\{4 random characters}.tmp

- %TEMP%\tmp{random}.bmp

- {folder of encrypted files}\_HOW_TO_DECRYPT_MY_FILES_{random characters}_.hta

手順 5

デスクトッププロパティを修正します。

ご利用はいかがでしたか? アンケートにご協力ください