RANSOM_CERBER

Ransom:Win32/Cerber.A (Microsoft)

Windows

- マルウェアタイプ: トロイの木馬型

- 破壊活動の有無: なし

- 暗号化: はい

- 感染報告の有無: はい

概要

■ ランサムウェアファイル復号ツール公開

ランサムウェアの脅威が世界的に深刻になっている状況を受けて、ランサムウェアによって暗号化されたファイルの復号ツールをトレンドマイクロは公開しました。この復号ツールの使用方法や復号可能なファイルの条件などの制限事項については以下のダウンロードページを参照してください。

法人向けダウンロードURL:http://esupport.trendmicro.com/solution/ja-JP/1114224.aspx

個人向けダウンロードURL:https://esupport.trendmicro.com/support/vb/solution/ja-jp/1114210.aspx

また、トレンドマイクロでは、ランサムウェアの被害に遭われている法人・個人を対象に無料相談窓口も開設していますので、お困りの方は一度ご相談ください。

この暗号化型ランサムウェアは、脅迫状の作成のほか、音声通知機能を備えています。マルウェアは、感染対象のコンピュータが存在している国を識別し、特定の国に存在するにコンピュータへの感染を回避します。

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、 Windows のタスクスケジューラを使い、「スケジュールされたタスク」を追加します。これにより、作成された自身のコピーが実行されます。

マルウェアは、Internet Explorer(IE)のゾーン設定を変更します。

マルウェアは、仮想環境内で実行されると、自身の活動を終了します。 マルウェア マルウェアは、自身(コンピュータに侵入して最初に自身のコピーを作成した マルウェア )を削除します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、感染したコンピュータ内に以下として自身のコピーを作成し、実行します。

- %Application Data%\{GUID}\{random file from system32 folder}.exe

(註:%Application Data%フォルダは、Windows 2000、XP および Server 2003 の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\AppData\Roaming" です。.)

マルウェアは、以下のコンポーネントファイルを作成します。

- %Desktop%\# DECRYPT MY FILES #.txt

- %Desktop%\# DECRYPT MY FILES #.html

- %Desktop%\# DECRYPT MY FILES #.vbs

- {folders containing encrypted files}\# DECRYPT MY FILES #.txt

- {folders containing encrypted files}\# DECRYPT MY FILES #.html

- {folders containing encrypted files}\# DECRYPT MY FILES #.vbs

- %Tasks%\{random filename from system32 folder}

(註:%Desktop%フォルダは、Windows 2000、XP および Server 2003 の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\Desktop" です。.)

マルウェアは、 Windows のタスクスケジューラを使い、「スケジュールされたタスク」を追加します。これにより、作成された自身のコピーが実行されます。

自動実行方法

マルウェアは、自身のコピーがWindows起動時に自動実行されるよう以下のレジストリ値を追加します。

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

{random filename from system32 folder} = "%Application Data%\{GUID}\{random filename from system32 folder}.exe"

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\RunOnce

{random filename from system32 folder} = "%Application Data%\{GUID}\{random filename from system32 folder}.exe"

HKEY_CURRENT_USER\Software\Microsoft\

Command Processor

AutoRun = "%Application Data%\{GUID}\{random filename from system32 folder}.exe"

(Note:This registry entry runs the malware each time start Command Processor (Cmd.exe) is executed)

HKEY_CURRENT_USER\Control Panel\Desktop

SCRNSAVE.EXE = "%Application Data%\{GUID}\{random filename from system32 folder}.exe"

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

Explorer

Run = "%Application Data%\{GUID}\{random filename from system32 folder}.exe"

マルウェアは、Windows起動時に自動実行されるよう<User Startup>フォルダ内に以下のファイルを作成します。

- %User Startup%\{random filename from system32 folder}.lnk

(註:%User Startup%フォルダは、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザ名>\Start Menu\Programs\Startup" 、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、" C:\Users\<ユーザ名>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup" です。.)

他のシステム変更

マルウェアは、以下のファイルを改変します。

- It renames encrypted files to {random name}.cerber

マルウェアは、インストールの過程で以下のレジストリキーまたはレジストリ値を変更します。

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Internet Settings

ProxyServer = "http=127.0.0.1:8888;https=127.0.0.1:8888;"

(註:変更前の上記レジストリ値は、「{user-defined}」となります。)

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Internet Settings

ProxyEnable = "1"

(註:変更前の上記レジストリ値は、「{user-defined}」となります。)

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Internet Settings

ProxyOverride = "<-loopback>;"

(註:変更前の上記レジストリ値は、「{user-defined}」となります。)

マルウェアは、インストールの過程で以下のレジストリ値を追加します。

HKEY_CURRENT_USER\Printers\Defaults\

{GUID}

Component_01 = "{base64 of encoded key}"

HKEY_CURRENT_USER\Printers\Defaults\

{GUID}

Component_00 = "{encoded value}"

プロセスの終了

マルウェアは、感染コンピュータ上で以下のプロセスが常駐されていることを確認した場合、そのプロセスを終了します。

- outlook.exe

- steam.exe

- thebat.exe

- thebat64.exe

- thunderbird.exe

- winword.exe

Webブラウザのホームページおよび検索ページの変更

マルウェアは、IEのゾーン設定を変更します。

その他

マルウェアは、以下の拡張子をもつファイルを暗号化します。

- .contact

- .dbx

- .doc

- .docx

- .jnt

- .jpg

- .mapimail

- .msg

- .oab

- .ods

- .pps

- .ppsm

- .ppt

- .pptm

- .prf

- .pst

- .rar

- .rtf

- .txt

- .wab

- .xls

- .xlsx

- .xml

- .zip

- .1cd

- .3ds

- .3g2

- .3gp

- .7z

- .7zip

- .accdb

- .aoi

- .asf

- .asp

- .aspx

- .asx

- .avi

- .bak

- .cer

- .cfg

- .class

- .config

- .css

- .csv

- .db

- .dds

- .dwg

- .dxf

- .flf

- .flv

- .html

- .idx

- .js

- .key

- .kwm

- .laccdb

- .ldf

- .lit

- .m3u

- .mbx

- .md

- .mdf

- .mid

- .mlb

- .mov

- .mp3

- .mp4

- .mpg

- .obj

- .odt

- .pages

- .php

- .psd

- .pwm

- .rm

- .safe

- .sav

- .save

- .sql

- .srt

- .swf

- .thm

- .vob

- .wav

- .wma

- .wmv

- .xlsb

- .3dm

- .aac

- .ai

- .arw

- .c

- .cdr

- .cls

- .cpi

- .cpp

- .cs

- .db3

- .docm

- .dot

- .dotm

- .dotx

- .drw

- .dxb

- .eps

- .fla

- .flac

- .fxg

- .java

- .m

- .m4v

- .max

- .mdb

- .pcd

- .pct

- .pl

- .potm

- .potx

- .ppam

- .ppsm

- .ppsx

- .pptm

- .ps

- .pspimage

- .r3d

- .rw2

- .sldm

- .sldx

- .svg

- .tga

- .wps

- .xla

- .xlam

- .xlm

- .xlr

- .xlsm

- .xlt

- .xltm

- .xltx

- .xlw

- .act

- .adp

- .al

- .bkp

- .blend

- .cdf

- .cdx

- .cgm

- .cr2

- .crt

- .dac

- .dbf

- .dcr

- .ddd

- .design

- .dtd

- .fdb

- .fff

- .fpx

- .h

- .iif

- .indd

- .jpeg

- .mos

- .nd

- .nsd

- .nsf

- .nsg

- .nsh

- .odc

- .odp

- .oil

- .pas

- .pat

- .pef

- .pfx

- .ptx

- .qbb

- .qbm

- .sas7bdat

- .say

- .st4

- .st6

- .stc

- .sxc

- .sxw

- .tlg

- .wad

- .xlk

- .aiff

- .bin

- .bmp

- .cmt

- .dat

- .dit

- .edb

- .flvv

- .gif

- .groups

- .hdd

- .hpp

- .log

- .m2ts

- .m4p

- .mkv

- .mpeg

- .ndf

- .nvram

- .ogg

- .ost

- .pab

- .pdb

- .pif

- .png

- .qed

- .qcow

- .qcow2

- .rvt

- .st7

- .stm

- .vbox

- .vdi

- .vhd

- .vhdx

- .vmdk

- .vmsd

- .vmx

- .vmxf

- .3fr

- .3pr

- .ab4

- .accde

- .accdr

- .accdt

- .ach

- .acr

- .adb

- .ads

- .agdl

- .ait

- .apj

- .asm

- .awg

- .back

- .backup

- .backupdb

- .bank

- .bay

- .bdb

- .bgt

- .bik

- .bpw

- .cdr3

- .cdr4

- .cdr5

- .cdr6

- .cdrw

- .ce1

- .ce2

- .cib

- .craw

- .crw

- .csh

- .csl

- .db_journal

- .dc2

- .dcs

- .ddoc

- .ddrw

- .der

- .des

- .dgc

- .djvu

- .dng

- .drf

- .dxg

- .eml

- .erbsql

- .erf

- .exf

- .ffd

- .fh

- .fhd

- .gray

- .grey

- .gry

- .hbk

- .ibank

- .ibd

- .ib

マルウェアは、仮想環境内で実行されると、自身の活動を終了します。

マルウェア は、自身(コンピュータに侵入して最初に自身のコピーを作成した マルウェア )を削除します。

マルウェアは、以下のファイルもしくはフォルダを暗号化しません。

- bootsect.bak

- desktop.ini

- iconcache.db

- ntuser.dat

- thumbs.db

- wallet.dat

マルウェアは、以下のパスを暗号化しません。

- :\$recycle.bin\

- :\$windows.~bt\

- :\boot\

- :\drivers\

- :\program files\

- :\program files (x86)\

- :\programdata\

- :\users\all users\

- :\windows\

- :\windows.old\

- \appdata\local\

- \appdata\locallow\

- \appdata\roaming\adobe\flash player\

- \appdata\roaming\ati\

- \appdata\roaming\google\

- \appdata\roaming\identities\

- \appdata\roaming\installshield\

- \appdata\roaming\intel\

- \appdata\roaming\macromedia\flash player\

- \appdata\roaming\media center programs\

- \appdata\roaming\microsoft\

- \appdata\roaming\mozilla\

- \appdata\roaming\nvidia\

- \appdata\roaming\opera\

- \public\music\sample music\

- \public\pictures\sample pictures\

- \public\videos\sample videos\

- \tor browser\

- except:

- :\program files (x86)\steam\

- \appdata\roaming\microsoft\office\

- \appdata\roaming\microsoft\outlook\

マルウェアは、以下のURLにアクセスし、感染コンピュータが存在する国を確認します。

- http://ipinfo.io/json

- http://freegeoip.net/json

マルウェアは、以下の国で自身が実行されていることを確認した場合、プロセスを終了します。

- Armenia

- Azerbaijan

- Belarus

- Georgia

- Kyrgyzstan

- Kazakhstan

- Moldova

- Russia

- Turkmenistan

- Tajikistan

- Ukraine

- Uzbekistan

マルウェは、以下のWebサイトにアクセスし情報を送信します。

- {BLOCKED}.{BLOCKED}.0.0/18

マルウェアが送信する情報は以下のとおりです。

- MD5_KEY

- PARTNER_ID

- OS

- IS_X64

- IS_ADMIN

- COUNT_FILES

- STOP_REASON

マルウェアは、以下のメッセージを音声通知するために作成されたVBSコンポーネントを実行します。

Attention! Attention! Attention!

Your documents, photos, databases and other important files have been encrypted!

日本語訳:

注意!注意!注意!

あなたの文書、写真、データベース、その他の重要なファイルが暗号化されました!

マルウェアは、以下のコマンドを実行し、すべてのシャドウコピーを削除します。

vssadmin.exe delete shadows /all /quiet

WMIC.exe shadowcopy delete

マルウェアは、以下のコマンドを実行し、Windowsの「スタートアップ修復」を無効化します。

bcdedit.exe /set {default} recoveryenabled no

bcdedit.exe /set {default} bootstatuspolicy ignoreallfailures

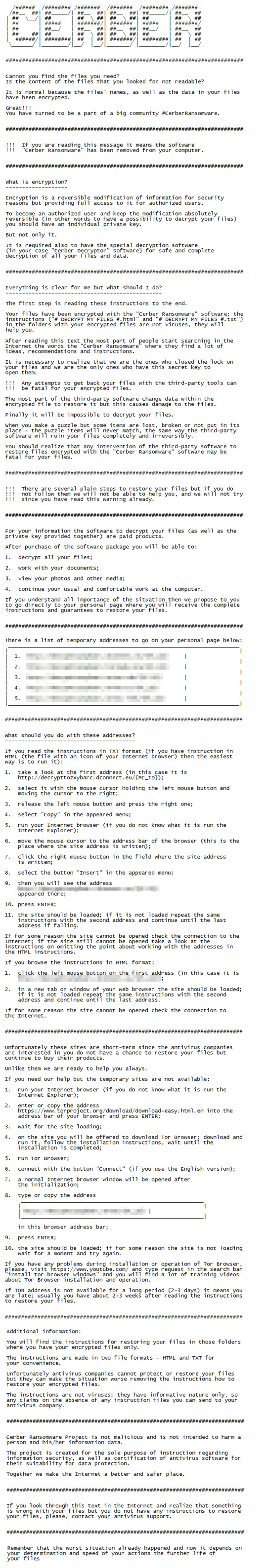

マルウェアは、作成された以下の脅迫状を開封します。

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

このマルウェアのパス名およびファイル名を確認します。

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用いてウイルス検索を実行してください。「RANSOM_CERBER」で検出したパス名およびファイル名を確認し、メモ等をとってください。

手順 4

Windowsをセーフモードで再起動します。

手順 5

このレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- {random filename from system32 folder} = "%Application Data%\{GUID}\{random filename from system32 folder}.exe"

- {random filename from system32 folder} = "%Application Data%\{GUID}\{random filename from system32 folder}.exe"

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce

- {random filename from system32 folder} = "%Application Data%\{GUID}\{random filename from system32 folder}.exe"

- {random filename from system32 folder} = "%Application Data%\{GUID}\{random filename from system32 folder}.exe"

- In HKEY_CURRENT_USER\Software\Microsoft\Command Processor

- AutoRun = "%Application Data%\{GUID}\{random filename from system32 folder}.exe"

- AutoRun = "%Application Data%\{GUID}\{random filename from system32 folder}.exe"

- In HKEY_CURRENT_USER\Control Panel\Desktop

- SCRNSAVE.EXE = "%Application Data%\{GUID}\{random filename from system32 folder}.exe"

- SCRNSAVE.EXE = "%Application Data%\{GUID}\{random filename from system32 folder}.exe"

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer

- Run = "%Application Data%\{GUID}\{random filename from system32 folder}.exe"

- Run = "%Application Data%\{GUID}\{random filename from system32 folder}.exe"

- In HKEY_CURRENT_USER\Printers\Defaults\{GUID}

- Component_01 = "{base64 of encoded key}"

- Component_01 = "{base64 of encoded key}"

- In HKEY_CURRENT_USER\Printers\Defaults\{GUID}

- Component_00 = "{encoded value}"

- Component_00 = "{encoded value}"

手順 6

変更されたレジストリ値を修正します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings

- From: ProxyEnable = "1"

To: ProxyEnable = {user-defined}

- From: ProxyEnable = "1"

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings

- From: ProxyServer = "http=127.0.0.1:8888;https=127.0.0.1:8888;"

To: ProxyServer = {user-defined}

- From: ProxyServer = "http=127.0.0.1:8888;https=127.0.0.1:8888;"

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings

- From: ProxyOverride = "<-loopback>;"

To: ProxyOverride = {user-defined}

- From: ProxyOverride = "<-loopback>;"

手順 7

スケジュールされたタスクを削除します。

Windows 2000、XP および Server 2003 の場合:

- Windowsのスケジュールされたタスクを起動します。

[スタート]-[すべてのプログラム]-[アクセサリ]-[システム ツール]-[タスク]を開きます。 - スケジュール欄に以下の値がある該当タスクを指定します。

- {the noted malware path and filename}

- 上記タスク上で右クリックし、[プロパティ]をクリックします。

- タブ[タスク]の「実行するファイル名」欄に、以下の文字列を含むかどうか確認します。

Cmd /c /rd /s /q C: - 上記文字列が確認された場合、該当タスクを削除します。

Windows Vista、7、Server 2008、8、8.1 および Server 2012 の場合:

- Windowsタスクスケジューラ画面を開きます。

- Windows Vista、7 および Server 2008 の場合:

- [スタート]を選択し、[検索]欄に"taskschd.msc"と入力して、Enterを押します。

- Windows 8、8.1 および Server 2012 の場合:

- 画面の左下隅を右クリックし、[実行]を選択し、"taskschd.msc"と入力。Enterを押します。

- Windows Vista、7 および Server 2008 の場合:

- 左側のパネルで、[タスクスケジューラライブラリ]をクリック。

- 上部中央のパネルで、[トリガー]欄に値を含む各タスクを確認します。

- {the noted malware path and filename}

- 中央下のパネルの[操作]タブをクリック。[詳細]欄で以下の文字列を確認します。

Cmd /c /rd /s /q C: - 上述の文字列が確認される場合、該当のタスクを削除します。

手順 8

以下のファイルを検索し削除します。

- %Desktop%\# DECRYPT MY FILES #.txt

- %Desktop%\# DECRYPT MY FILES #.html

- %Desktop%\# DECRYPT MY FILES #.vbs

- {folders containing encrypted files}\# DECRYPT MY FILES #.txt

- {folders containing encrypted files}\# DECRYPT MY FILES #.html

- {folders containing encrypted files}\# DECRYPT MY FILES #.vbs

- %User Startup%\{random filename from system32 folder}.lnk

手順 9

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「RANSOM_CERBER」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

■ ランサムウェアファイル復号ツール公開

ランサムウェアの脅威が世界的に深刻になっている状況を受けて、ランサムウェアによって暗号化されたファイルの復号ツールをトレンドマイクロは公開しました。この復号ツールの使用方法や復号可能なファイルの条件などの制限事項については以下のダウンロードページを参照してください。

法人向けダウンロードURL:http://esupport.trendmicro.com/solution/ja-JP/1114224.aspx

個人向けダウンロードURL:https://esupport.trendmicro.com/support/vb/solution/ja-jp/1114210.aspx

また、トレンドマイクロでは、ランサムウェアの被害に遭われている法人・個人を対象に無料相談窓口も開設していますので、お困りの方は一度ご相談ください。

ご利用はいかがでしたか? アンケートにご協力ください