Ransom.Win64.TRIGONA.SMYXDLM

UDS:Trojan-Ransom.Win32.Trigona.ao (KASPERSKY)

Windows

- マルウェアタイプ: 身代金要求型不正プログラム(ランサムウェア)

- 破壊活動の有無: なし

- 暗号化:

- 感染報告の有無: はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

身代金要求文書のファイルを作成します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のプロセスを追加します。

- %System%\cmd.exe /c \"wbadmin DELETE SYSTEMSTATEBACKUP -keepVersions:0\"

- %System%\cmd.exe /c \"wbadmin DELETE BACKUP -keepVersions:0\"

- %System%\cmd.exe /c "bcdedit /set {default} bootstatuspolicy ignoreallfailures\"

- %System%\cmd.exe /c "vssadmin delete shadows /all /quiet"

- %System%\cmd.exe /c "wmic SHADOWCOPY DELETE"

- %System%\cmd.exe /c bcdedit /set {deafult} recoveryenabled No"

- %System%\mshta %User Temp%\how_to_decrypt.hta

(註:%System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.. %User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

マルウェアは、以下の Mutex を作成し、メモリ上で自身の重複実行を避けます。

- {Generated ID} → Derived from computer name and creation time of %Windows%

(註:%Windows%フォルダは、Windowsが利用するフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows" です。.)

情報漏えい

マルウェアは、以下の情報を収集します。

- Computer Name

- Username

- OS Version

- System Locale

- Keyboard Layout

- Disk Data

- Network Configuration Information

その他

マルウェアは、以下を実行します。

- By default, it encrypts local drives and network drives.

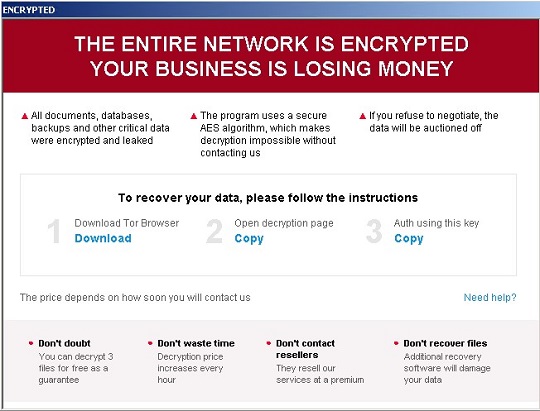

- It displays its ransom note after encryption.

- It loads its configuration found in its resource section named CFGS.

- It checks for the presence of the following file that serves as its configuration file:

- cfgs.txt

- It encrypts the information it gathers and stores it in the authentication key required during the negotiation process procedure to retrieve files.

- It can terminate processes and services based on the configuration.

マルウェアは、以下のパラメータを受け取ります。

- /r → encrypt files in random order

- /sleep → sleep for n seconds before execution

- /full → encrypt the whole contents of a file (by default, only the first 0x80000 bytes/512kb are encrypted)

- /debug → execute in debug mode, need to be executed with /p

- /log_f → for logging, specify the log file

- /fast

- /erase → delete contents of a file

- /is_testing → for testing purposes, used with /test_cid and /test_vid

- /test_cid → Use the specified value instead of generating a computer ID

- /test_vid → Use the specified value instead of the hardcoded victim ID (VID) from the configuration

- /p → specify path to encrypt

- /path → specify path to encrypt

- /!local → Do not encrypt local files

- /!lan → Do not encrypt network shares

- /shdwn → Turn off the machine after encryption using the parameter -f -s -t 00

- /allow_system → Allows encrypting files in system directory

- /!clear_shadow → Do not delete shadow copies

- /wipe

- /depth

- /!prerename → Do not rename files before encryption

- /delete → Deletes itself after execution

- /priority → Sets encryption priority

- /clear_exclude

- /ips

- /stealth → Do not rename encrypted files, needs to be executed with /p

- /e

ランサムウェアの不正活動

マルウェアは、ファイル名に以下の文字列を含むファイルの暗号化はしません。

- how_to_decrypt.hta

- how_to_decrypt.txt

- NTUSER.DAT

マルウェアは、ファイルパスに以下の文字列を含むファイルの暗号化はしません。

- windows

- system32

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- available_for_trial.{random}.{random}._locked

- {random}.{random}._locked

マルウェアが作成する以下のファイルは、脅迫状です。

- %User Temp%\how_to_decrypt.hta

- {Encrypted Directory}\how_to_decrypt.hta

<補足>

インストール

マルウェアは、以下の Mutex を作成し、メモリ上で自身の重複実行を避けます。

- {生成されたID} → %Windows%のコンピュータ名および作成時刻から生成される

情報漏えい

マルウェアは、以下の情報を収集します。

- コンピュータ名

- ユーザ名

- オペレーティングシステム(OS)のバージョン

- システムロケール

- キーボードの配置

- ディスクデータ

- ネットワークの構成情報

その他

マルウェアは、以下を実行します。

- デフォルトでは、ローカルドライブおよびネットワークドライブを暗号化します。

- 暗号化後、身代金要求文書(脅迫状)を表示します。

- CFGSという名前のリソースセクション内にある自身の環境設定ファイルを読み込みます。

- 自身の環境設定ファイルとして機能する以下のファイルの存在を確認します。

- cfgs.txt

- 収集した情報を暗号化した後、ファイルの復旧交渉過程の手順の中で必要な認証キー内に保存する

- 環境設定ファイルに基づいてプロセスおよびサービスを強制終了する可能性があります。

マルウェアは、以下のパラメータを受け取ります。

- /r → ファイルを不規則な順序で暗号化する

- /sleep → 実行前にN秒間スリープする

- /full → ファイルの内容全体を暗号化する(デフォルトでは、最初の0x80000バイト/512kbのみが暗号化される)

- /debug → デバッグモードで実行する(パラメータ「/p」を使って実行される必要がある)

- /log_f → ログファイルを指定して記録するために用いられる

- /fast

- /erase → ファイルの内容を削除する

- /is_testing → 検証の目的で 「/test_cid」および「/test_vid」と共に使用される

- /test_cid → コンピュータIDを生成する代わりに指定された値を使用する

- /test_vid → 環境設定ファイルから取得したハードコードされた被害者ID(VID)の代わりに指定された値を使用する

- /p → 暗号化対象のパスを指定する

- /path → 暗号化対象のパスを指定する

- /!local → ローカルファイルの暗号化を行わない

- /!lan → ネットワーク上の共有ドライブの暗号化を行わない

- /shdwn → 暗号化後、パラメータ「-f -s -t 00」を使って感染コンピュータの電源をオフにする

- /allow_system → システムディレクトリ内のファイルの暗号化を許可する

- /!clear_shadow → シャドウコピーの削除を行わない

- /wipe

- /depth

- /!prerename → 暗号化前にファイル名の変更を行わない

- /delete → 実行後、自身を削除する

- /priority → 暗号化の優先度を設定する

- /clear_exclude

- /ips

- /stealth → 暗号化されたファイルの名前を変更しない(パラメータ「/p」を使って実行される必要がある)

- /e

対応方法

手順 1

トレンドマイクロの機械学習型検索は、マルウェアの存在を示す兆候が確認された時点で検出し、マルウェアが実行される前にブロックします。機械学習型検索が有効になっている場合、弊社のウイルス対策製品はこのマルウェアを以下の機械学習型検出名として検出します。

- Troj.Win32.TRX.XXPE50FFF079

手順 2

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 3

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 4

以下のファイルを検索し削除します。

- %User Temp%\how_to_decrypt.hta

- {Encrypted directory}\ how_to_decrypt.hta

手順 5

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Win64.TRIGONA.SMYXDLM」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください