Ransom.Win64.PEPECRY.THJOEBC

Ransom:Win32/FileCrypt.MK!MTB (MICROSOFT)

Windows

- マルウェアタイプ: 身代金要求型不正プログラム(ランサムウェア)

- 破壊活動の有無: なし

- 暗号化: はい

- 感染報告の有無: はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

特定のファイル拡張子を持つファイルを暗号化します。 特定のフォルダ内のファイルを暗号化します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- {malware filepath}\key.txt

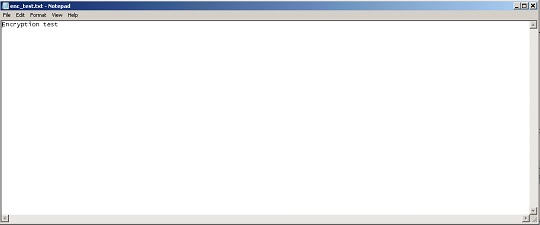

- %Application Data%\enc_test.txt → encrypted afterwards; deleted afterwards

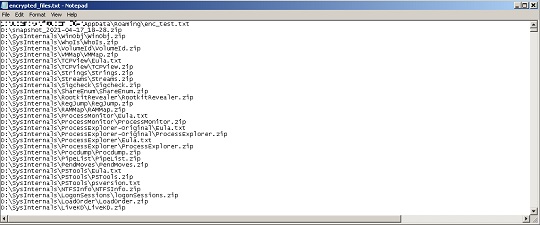

- %Application Data%\encrypted_files.txt → list of encrypted files; deleted afterwards

マルウェアは、以下のフォルダを作成します。

- %User Temp%\_MEI28082

- %User Temp%\_MEI39722

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

マルウェアは、以下の Mutex を作成し、メモリ上で自身の重複実行を避けます。

- mutex_rr_windows

自動実行方法

マルウェアは、自身のコピーがWindows起動時に自動実行されるよう以下のレジストリ値を追加します。

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

Crypter = {malware filepath}\{malware filename}

他のシステム変更

マルウェアは、以下のレジストリキーを変更します。

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

DisableTaskMgr = 1

(註:変更前の上記レジストリ値は、「0」となります。)

その他

マルウェアは、以下を実行します。

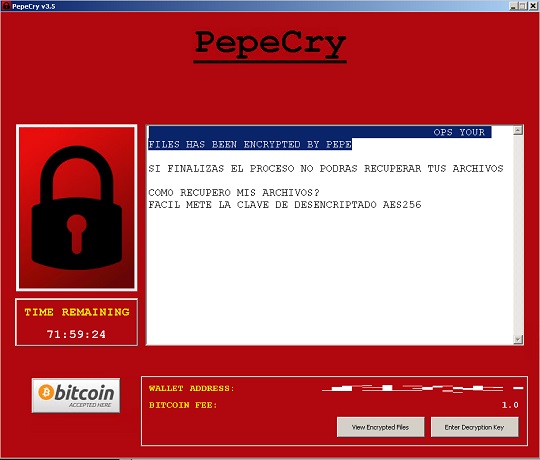

- It encrypts local and removable drives.

- It does not encrypt files size larger than 512kB.

- It deletes all of its components after file encryption.

- It can disable the task manager of the affected system by modifying registry keys.

- It displays this ransom note after encryption.

以下のスケジュールされたタスクを追加します:

- Name = updater47

Action = vssadmin Delete Shadows /All /Quiet

ランサムウェアの不正活動

以下の拡張子を持つファイルを暗号化します:$$ DATA $$

- dat

- keychain

- sdf

- vcf

- jpg

- png

- tiff

- tif

- gif

- jpeg

- jif

- jfif

- jp2

- jpx

- j2k

- j2c

- fpx

- pcd

- bmp

- svg

- 3dm

- 3ds

- max

- obj

- dds

- psd

- tga

- thm

- tif

- tiff

- yuv

- ai

- eps

- ps

- svg

- indd

- pct

- mp4

- avi

- mkv

- 3g2

- 3gp

- asf

- flv

- m4v

- mov

- mpg

- rm

- srt

- swf

- vob

- wmv

- doc

- docx

- txt

- log

- msg

- odt

- pages

- rtf

- tex

- wpd

- wps

- csv

- ged

- key

- pps

- ppt

- pptx

- xml

- json

- xlsx

- xlsm

- xlsb

- xls

- mht

- mhtml

- htm

- html

- xltx

- prn

- dif

- slk

- xlam

- xla

- ods

- docm

- dotx

- dotm

- xps

- ics

- mp3

- aif

- iff

- m3u

- m4a

- mid

- mpa

- wav

- wma

- msi

- php

- apk

- app

- bat

- cgi

- com

- asp

- aspx

- cer

- cfm

- css

- htm

- html

- js

- jsp

- rss

- xhtml

- c

- class

- cpp

- cs

- h

- java

- lua

- pl

- py

- sh

- sln

- swift

- vb

- vcxproj

- dem

- gam

- nes

- rom

- sav

- tgz

- zip

- rar

- tar

- 7z

- cbr

- deb

- gz

- pkg

- rpm

- zipx

- iso

- ged

- accdb

- db

- dbf

- mdb

- sql

- fnt

- fon

- otf

- ttf

- cfg

- ini

- prf

- bak

- old

- tmp

- torrent

マルウェアは、以下のディレクトリ内で確認されたファイルを暗号化します。

- %User Profile%

- {All available local and removable drives}

(註:%User Profile%フォルダは、現在ログオンしているユーザのプロファイルフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>" です。)

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- {original filename}.{original extension}.cry

対応方法

手順 1

トレンドマイクロの機械学習型検索は、マルウェアの存在を示す兆候が確認された時点で検出し、マルウェアが実行される前にブロックします。機械学習型検索が有効になっている場合、弊社のウイルス対策製品はこのマルウェアを以下の機械学習型検出名として検出します。

- TROJ.Win32.TRX.XXPE50FFF073

手順 2

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 3

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 4

Windowsをセーフモードで再起動します。

手順 5

スケジュールされたタスクを削除する

タスク削除の手順に含まれる{タスク名} - {実行するタスク}には以下が当てはまります。

- updater47 - vssadmin Delete Shadows /All /Quiet

Windows 2000、Windows XP、Windows Server 2003の場合:

- [スタート]→[プログラム]→[アクセサリ]→[システムツール]→[スケジュールされたタスク]をクリックして、スケジュールされたタスクを開きます。

- 上記の{タスク名} を、[名前]の欄に入力します。

- 入力した{タスク名} 持つファイルを右クリックします。

- [プロパティ]をクリックします。 [実行]フィールドで、表示されている{実行するタスク}を確認します。

- 上記の{実行するタスク}と文字列が一致するタスクを削除します。

Windows Vista、Windows 7、Windows Server 2008、Windows 8、Windows 8.1、およびWindows Server 2012の場合:

- Windowsタスクスケジューラを開きます。

• Windows Vista、Windows 7、Windows Server 2008の場合、[スタート]をクリックし、[検索]フィールドに「taskchd.msc」と入力してEnterキーを押します。

• Windows 8、Windows 8.1、Windows Server 2012の場合、画面の左下隅を右クリックし、[実行]をクリックし、「taskchd.msc」と入力してEnterキーを押します。 - 左側のパネルで、[タスクスケジューラライブラリ]をクリックします。

- 中央上部のパネルで、上記の{タスク名}を[名前]の欄に入力します。

- 中央下部のパネルで、[アクション]タブをクリックします。 [詳細]の欄で、{実行するタスク}を確認します。

- 文字列が一致するタスクを削除します。

手順 6

このレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- Crypter = {malware fielpath}\{malware filename}

- Crypter = {malware fielpath}\{malware filename}

手順 7

変更されたレジストリ値を修正します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

事前に意図的に対象の設定を変更していた場合は、意図するオリジナルの設定に戻してください。変更する値が分からない場合は、システム管理者にお尋ねいただき、レジストリの編集はお客様の責任として行なって頂くようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System

- DisableTaskMgr = 1

- DisableTaskMgr = 1

手順 8

以下のフォルダを検索し削除します。

- %User Temp%\_MEI28082

- %User Temp%\_MEI39722

手順 9

以下のファイルを検索し削除します。

- {malware filepath}\key.txt

- %Application Data%\enc_test.txt

- %Application Data%\encrypted_files.txt

手順 10

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「Ransom.Win64.PEPECRY.THJOEBC」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 11

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください