Ransom.Win64.LIVETEAM.A

Win64:RansomX-gen [Ransom] (AVAST)

Windows

- マルウェアタイプ: 身代金要求型不正プログラム(ランサムウェア)

- 破壊活動の有無: なし

- 暗号化:

- 感染報告の有無: はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

身代金要求文書のファイルを作成します。 以下のファイル拡張子を持つファイルは暗号化しません。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- {Malware File Path}\{Victim ID}.jpg → Deleted afterwards

- {Malware File Path}\wallpaper.ps1 → Deleted afterwards

マルウェアは、以下のプロセスを追加します。

- %System%\cmd.exe /c powershell -ExecutionPolicy Bypass -File "{Malware File Path}\wallpaper.ps1"

- cmd /c "bcdedit /set {current} recoveryenabled no"

- cmd /c "bcdedit /set {default} recoveryenabled no"

- cmd /c "bcdedit /set {current} bootstatuspolicy ignoreallfailures"

- cmd /c "bcdedit /set {default} bootstatuspolicy ignoreallfailures"

- cmd /c \"vssadmin Delete Shadows /All /Quiet\""

- cmd /c "taskkill /F /IM {Target Process}*

- cmd /c net stop "{Target Service}" /y

- cmd /c "wevtutil cl application"

- cmd /c "wevtutil cl security"

- cmd /c "wevtutil cl system"

(註:%System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.)

他のシステム変更

マルウェアは、コンピュータのデスクトップの壁紙に以下の画像を設定します。

- {Malware File Path}\{Victim ID}.jpg

プロセスの終了

マルウェアは、感染コンピュータ上で確認した以下のサービスを終了します。

- via net stop /y:

- MSSQLFDLauncher

- MSSQLSERVER

- SQLSERVERAGENT

- SQLBrowser

- SQLTELEMETRY

- SQLWriter

- MSSQL

- SQLAgent

- MSSQLServerOLAPService

マルウェアは、感染コンピュータ上で以下のプロセスが常駐されていることを確認した場合、そのプロセスを終了します。

- via taskkill /F /IM:

- postgresql

- sqlbrowser

- sqlwriter

- sqlservr

- sqlceip

- SQLAGENT

- sqlservr

- pg_ctl

- postgres

その他

マルウェアは、以下のパラメータを受け取ります。

- -s, --self {Malware file path} - Used to execute the malware if it failes to determine the self-path and load settings.

- -h, --help - Displays help information.

- -c, --directory {Directory} - Encryp all files in the specified directory.

- -dr, --deleteRestorePoints {True/False} - Deletion of system restore points.

- -ss, --stopServices {True/False} - Stops the embedded list of services.

- -sp, --stopProcesses {True/False} - Terminate the embedded list of processes.

- -dn, --dropNote {True/False} - Drops ransom note to a specific directory.

- -cw, --changeWallpaper {False} - Disable modification of desktop wallpaper.

ランサムウェアの不正活動

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .LIVE

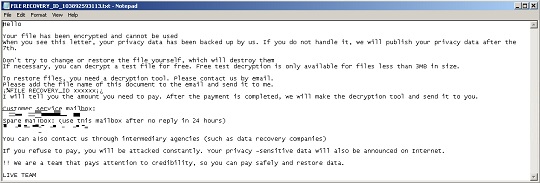

マルウェアが作成する以下のファイルは、脅迫状です。

- %Public%\Documents\FILE RECOVERY_ID_{Victim ID}.txt

- %Public%\Desktop\FILE RECOVERY_ID_{Victim ID}.txt

- {Malware File Path}\FILE RECOVERY_ID_{Victim ID}.txt

- {Encrypted Directory}\FILE RECOVERY_ID_{Victim ID}.txt

以下のファイル拡張子を持つファイルについては暗号化しません:

- exe

- dll

- ink

- ini

- lnk

- ico

- sys

- mui

- live

- desktop

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

以下のファイルを検索し削除します。

- {Malware File Path}\{Victim ID}.jpg

- {Malware File Path}\wallpaper.ps1

- %Public%\Documents\FILE RECOVERY_ID_{Victim ID}.txt

- %Public%\Desktop\FILE RECOVERY_ID_{Victim ID}.txt

- {Malware File Path}\FILE RECOVERY_ID_{Victim ID}.txt

- {Encrypted Directory}\FILE RECOVERY_ID_{Victim ID}.txt

手順 4

デスクトッププロパティを修正します。

手順 5

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Win64.LIVETEAM.A」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 6

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください