Ransom.Win64.ENAMON.THACABD

a variant of Win64/Filecoder.Spacecolon.A trojan (NOD32)

Windows

- マルウェアタイプ: 身代金要求型不正プログラム(ランサムウェア)

- 破壊活動の有無: なし

- 暗号化: なし

- 感染報告の有無: はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

特定のファイル拡張子を持つファイルを暗号化します。 身代金要求文書のファイルを作成します。 以下のファイル拡張子を持つファイルは暗号化しません。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- {Malware File Path}\note.txt → deleted afterwards

- {Malware File Path}\ext.txt → deleted afterwards

- {Malware File Path}\SelfDelete.bat → used to delete itself

- {Encrypted File Path}\DECRYPTION_IDS.TXT→ contains decryption IDs

マルウェアは、以下のプロセスを追加します。

- "%System%\cmd.exe\" /C "{Malware File Path}\SelfDelete.bat"

(註:%System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.)

プロセスの終了

マルウェアは、感染コンピュータ上で以下のプロセスが常駐されていることを確認した場合、そのプロセスを終了します。

- 105.5.5195.102_104.0.5112.81_chrome_updater.exe

- applicationframehost.exe

- audiodg.exe

- dashost.exe

- dllhost.exe

- fiddler.exe

- googlecrashhandler.exe

- googlecrashhandler64.exe

- googleupdate.exe

- microsoftedgeupdate.exe

- mpcmdrun.exe

- msascui.exe

- mscorsvw.exe

- nissrv.exe

- onedrive.exe

- plugin_host.exe

- processhacker.exe

- procmon.exe

- procmon64.exe

- ptsessionagent.exe

- ptwatchdog.exe

- searchindexer.exe

- setup.exe

- sublime_text.exe

- sysmon64.exe

- tabtip.exe

- tabtip32.exe

- taskeng.exe

- tcplogview.exe

- uiwatchdog.exe

- vdisk.exe

- vmacthelp.exe

- vm3dservice.exe

- vserver.exe

その他

マルウェアは、以下を実行します。

- Empties the Recycle Bin

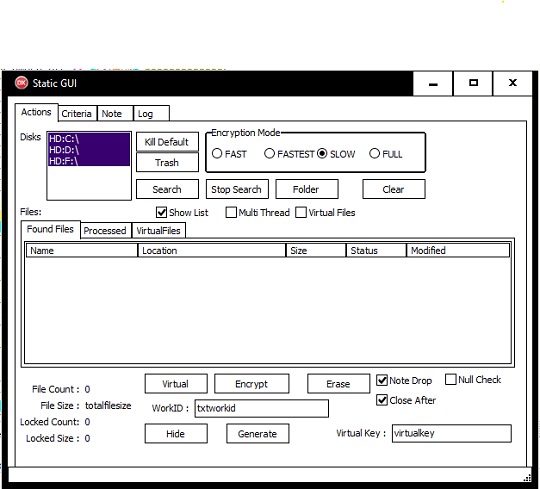

- It displays the following GUI:

- Actions → allows user to:

- Terminate predefined processes.

- Empty the Recycle Bin.

- Select and search drives and folders for files to be encrypted.

- Stop searching drives and folders for files to be encrypted.

- Select encryption mode: FASTEST, FAST, SLOW, FULL.

- Select if found files based on specifications set in the Criteria tab will be displayed.

- Select whether to allow multithreaded encryption or not.

- List found files based on specifications set in the Criteria tab.

- Clear the list of found files based on specifications set in the Criteria tab.

- Encrypt or erase found files based on specifications set in the Criteria tab.

- Select if ransom note is to be dropped.

- Delete the malware file after encryption or when the GUI is closed.

- Hide the GUI.

- Generate/Set WorkID for the ransom note.

- Set a virtual key.

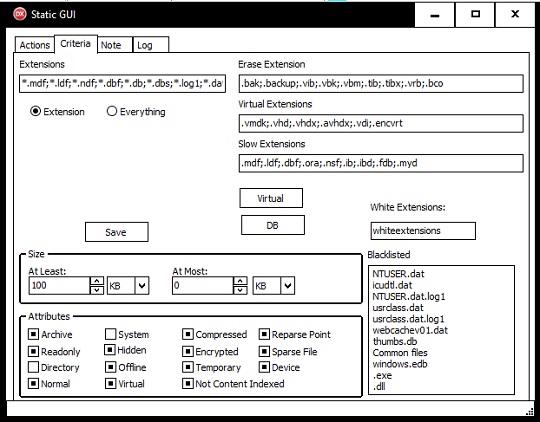

- Criteria → allows user to:

- Specify file extensions that will be encrypted.

- Specify file extensions, file paths, and file names that will not be encrypted.

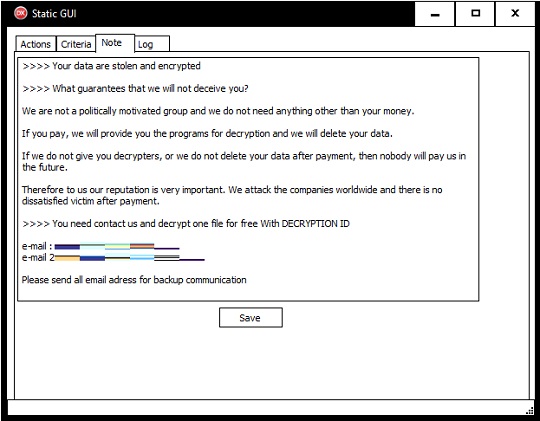

- Note → allows user to:

- Modify the contents of the ransom note to be dropped.

- Save the contents of the ransom note as {Malware File path}\note.txt.

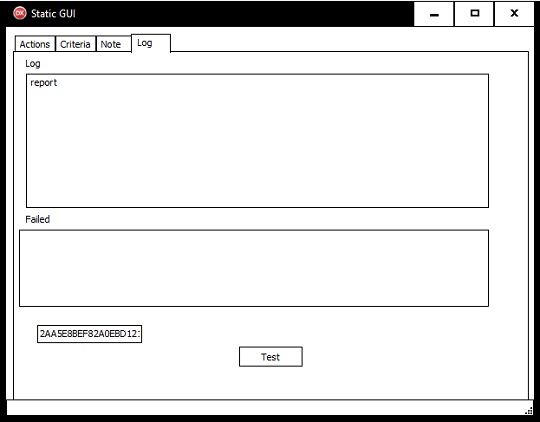

- Log → allows user to:

- View logs of the malware.

- Actions → allows user to:

ランサムウェアの不正活動

以下の拡張子を持つファイルを暗号化します:$$ DATA $$

- .0001

- .001

- .002

- .003

- .004

- .005

- .006

- .007

- .008

- .3dm

- .3dmbak

- .3ds

- .7z

- ._ms

- .a01

- .a02

- .a03

- .a06

- .accdb

- .adm

- .afi

- .ai

- .alt

- .arc

- .archive

- .ard

- .asm

- .avhdx

- .avi

- .b1

- .bac

- .backup

- .bak

- .bck

- .bco

- .bdmp

- .bi4

- .bik

- .bkf

- .bkp

- .bkup

- .blend

- .box

- .bpf

- .btr

- .bup

- .cbd

- .cbu

- .cdr

- .cdx

- .cfgbak

- .cgd

- .couch

- .csv

- .ctf

- .d0

- .d1

- .d2

- .d3

- .d4

- .da1

- .da2

- .da3

- .da4

- .danger

- .dat

- .db

- .db1

- .db2

- .dbc

- .dbdmp

- .dbf

- .dbs

- .dbw

- .df

- .dft

- .dmp

- .doc

- .docx

- .dwg

- .dxf

- .dxt5_2d

- .ebk

- .edb

- .edp

- .elg

- .eml

- .encvrt

- .fbf

- .fbk

- .fbw

- .fdb

- .fmp12

- .fp5

- .fp7

- .frm

- .ful

- .fxl

- .gan

- .gbk

- .gdb

- .gho

- .ghs

- .hbp

- .hlp

- .hrl

- .ib

- .ibd

- .idx

- .imd

- .ibdata

- .indd

- .itdb

- .iv2i

- .jet

- .jpg

- .lbl

- .ldb

- .ldf

- .llp

- .log

- .log1

- .lst

- .max

- .mdb

- .mdbx

- .mdf

- .mmo

- .mov

- .mp4

- .mrimg

- .msg

- .mtx

- .myd

- .myi

- .nb7

- .nbf

- .ndf

- .ndk

- .ndx

- .nsf

- .nsg

- .ntf

- .nx1

- .nyf

- .obk

- .oeb

- .ol2

- .old

- .one

- .ora

- .ost

- .ostx

- .ova

- .pak

- .par

- .pbd

- .ppt

- .pptx

- .pqb

- .psd

- .psm

- .pst

- .pstx

- .ptb

- .qba

- .qbb

- .qbm

- .qbw

- .qic

- .qrp

- .qsm

- .qvx

- .rar

- .rbf

- .rct

- .rdb

- .redo

- .rfs

- .rpd

- .rpo

- .rpt

- .rtf

- .sai

- .saj

- .seq

- .sev

- .sic

- .sko

- .skp

- .SLDASM

- .SLDDRW

- .SLDLFP

- .SLDPRT

- .sldrpt

- .slp

- .sna

- .spf

- .spl

- .sql

- .sqlaudit

- .sqlite

- .sqlite3

- .srd

- .stm

- .stp

- .tar

- .tar

- .gz

- .tga

- .tib

- .tibx

- .tif

- .tiff

- .tmp

- .trc

- .trn

- .tuf

- .upd

- .usr

- .vbk

- .vbm

- .vct

- .vcx

- .vhd

- .vhdx

- .vib

- .vix

- .vmdk

- .vmsd

- .vmsn

- .vmx

- .vmxf

- .vob

- .vrb

- .vswp

- .wt

- .xls

- .xlsm

- .xlsx

- .zip

マルウェアは、ファイル名に以下の文字列を含むファイルの暗号化はしません。

- icudtl.dat

- mpenginedb.db

- NTUSER.dat

- NTUSER.dat.log1

- settings.dat

- thumbs.db

- unins0

- usrclass.dat

- usrclass.dat.log1

- webcachev01.dat

- windows.edb

マルウェアは、ファイルパスに以下の文字列を含むファイルの暗号化はしません。

- \Common Files\

- \Windows\

- c:\windows

- Common files

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- {Encrypted File Name Encoded in Base64}.Encrypted

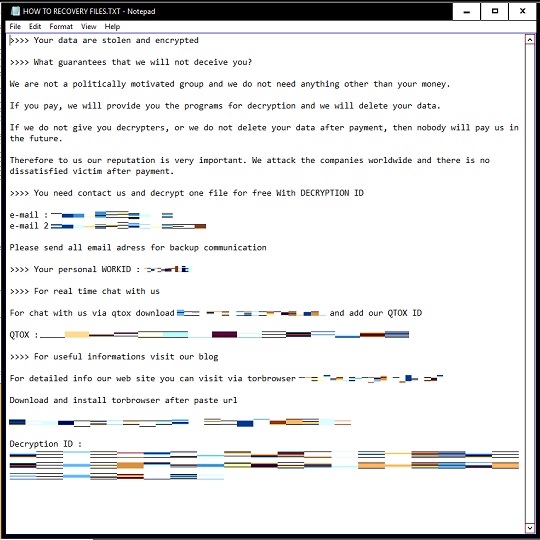

マルウェアが作成する以下のファイルは、脅迫状です。

- {Encrypted File Path}\HOW TO RECOVERY FILES.TXT

以下のファイル拡張子を持つファイルについては暗号化しません:

- .bat

- .cab

- .cmd

- .com

- .dll

- .drv

- .encrypted

- .encrypting

- .encrypting.map

- .exe

- .inf

- .ini

- .msi

- .nt

- .ntfs

- .ocx

- .reg

- .sys

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

以下のファイルを検索し削除します。

- {Malware File Path}\note.txt

- {Malware File Path}\ext.txt

- {Malware File Path}\SelfDelete.bat

- {Encrypted File Path}\DECRYPTION_IDS.TXT

- {Encrypted File Path}\HOW TO RECOVERY FILES.TXT

手順 4

暗号化されたファイルをバックアップから復元します。

手順 5

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Win64.ENAMON.THACABD」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください