Ransom.Win64.DECAF.YXBKO

Windows

- マルウェアタイプ: 身代金要求型不正プログラム(ランサムウェア)

- 破壊活動の有無: なし

- 暗号化: なし

- 感染報告の有無: はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

特定のファイル拡張子を持つファイルを暗号化します。 身代金要求文書のファイルを作成します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のプロセスを追加します。

- %System%\cipher.exe /w {Drive Letter} → removes deleted files permanently

- net stop {service name}

(註:%System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.)

プロセスの終了

マルウェアは、感染コンピュータ上で確認した以下のサービスを終了します。

- Appinfo

- AppMgmt

- AudioEndpointBuilder

- AudioSrv

- BFE

- BITS

- Browser

- COMSysApp

- CryptSvc

- CscService

- DcomLaunch

- Dhcp

- Dnscache

- DPS

- eventlog

- EventSystem

- fdPHost

- FDResPub

- FontCache

- gpsvc

- HomeGroupProvider

- IKEEXT

- iphlpsvc

- LanmanServer

- LanmanWorkstation

- lmhosts

- MMCSS

- MpsSvc

- MSDTC

- Netman

- netprofm

- NlaSvc

- nsi

- PcaSvc

- PlugPlay

- PolicyAgent

- Power

- ProfSvc

- RpcEptMapper

- RpcSs

- SamSs

- Schedule

- SENS

- ShellHWDetection

- Spooler

- SSDPSRV

- SysMain

- Themes

- TrkWks

- TrustedInstaller

- UxSms

- vmvss

- VSS

- WdiServiceHost

- Wersvc

- WinDefend

- WinHttpAutoProxySvc

- Winmgmt

- WMPNetworkSvc

- wscsvc

- WSearch

- wuauserv

その他

マルウェアは、以下を実行します。

- Encrypts all available drives except for CDROMs

ランサムウェアの不正活動

以下の拡張子を持つファイルを暗号化します:$$ DATA $$

- .1gc

- .1ua

- .1wx

- .4d1

- .4dd

- .aaa

- .aac

- .abs

- .abx

- .adb

- .ade

- .adf

- .adn

- .adp

- .agr

- .alf

- .ask

- .asp

- .avi

- .bak

- .bat

- .bmp

- .btr

- .cat

- .cdb

- .ckp

- .cma

- .cmd

- .com

- .cpd

- .cpp

- .css

- .csv

- .dad

- .das

- .db2

- .db3

- .dbb

- .dbc

- .dbf

- .dbs

- .dbt

- .dbv

- .dbx

- .dcb

- .dct

- .dcx

- .dd1

- .dll

- .doc

- .dp1

- .dqy

- .dsk

- .dsn

- .dwg

- .dx1

- .eco

- .ecx

- .edb

- .exe

- .fcd

- .fdb

- .fic

- .fm5

- .fmp

- .fo1

- .fp3

- .fp4

- .fp5

- .fp7

- .fpt

- .frm

- .gdb

- .gif

- .gwi

- .hdb

- .his

- .htm

- .ibd

- .ico

- .idb

- .ihx

- .itw

- .jar

- .jet

- .jpg

- .jsp

- .jtx

- .kdb

- .ldf

- .m3u

- .m4a

- .maf

- .maq

- .mar

- .mas

- .mav

- .maw

- .mdb

- .mdf

- .mdn

- .mdt

- .mfd

- .mid

- .mkv

- .mov

- .mp3

- .mp4

- .mpa

- .mpd

- .mpg

- .mrg

- .mud

- .mwb

- .myd

- .myi

- .ndf

- .nnt

- .ns2

- .ns3

- .ns4

- .nsf

- .nv2

- .nyf

- .odb

- .odt

- .ogg

- .oqy

- .ora

- .orx

- .owc

- .p96

- .p97

- .pan

- .pdb

- .pdm

- .php

- .png

- .pnz

- .ppt

- .psd

- .qry

- .qvd

- .rar

- .rbf

- .rod

- .rpd

- .rsd

- .rtf

- .sbf

- .scx

- .sdb

- .sdc

- .sdf

- .sis

- .sln

- .spq

- .sq1

- .sql

- .tif

- .tmd

- .tps

- .trc

- .trm

- .txt

- .udb

- .udl

- .usr

- .v12

- .vdi

- .vhd

- .vis

- .vpd

- .vvv

- .wav

- .wdb

- .wrk

- .x1d

- .x1s

- .xdb

- .xls

- .xm1

- .xm7

- .zip

マルウェアは、ファイル名に以下の文字列を含むファイルの暗号化はしません。

- autorun.inf

- bootfont.bin

- boot.ini

- bootmgr

- bootnxt

- ntuser.ini

- ntuser.dat

- iconcache.db

- ntldr

- ntuser.dat.log

- thumbs.db

- bootsect.bak

- readme.txt

マルウェアは、以下のフォルダ内で確認されたファイルの暗号化はしません。

- intel

- Program Files (x86)

- Program Files

- MSOCache

- Boot

- Tor Browser

- $Recycle.bin

- $windows.~ws

- System Volume Information

- perflogs

- Application Data

- AppData

- Windows

- ProgramData

- Windows.old

- Mozilla

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .dst

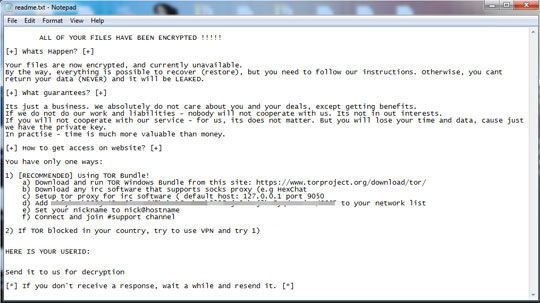

マルウェアが作成する以下のファイルは、脅迫状です。

- {Infected Directory}\readme.txt

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

以下のファイルを検索し削除します。

- {Infected Directory}\readme.txt

手順 4

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Win64.DECAF.YXBKO」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 5

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください