Ransom.Win64.BOCKLIT.A

Windows

- マルウェアタイプ: 身代金要求型不正プログラム(ランサムウェア)

- 破壊活動の有無: なし

- 暗号化:

- 感染報告の有無: はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

身代金要求文書のファイルを作成します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

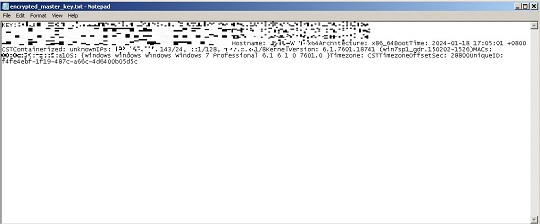

- %Desktop%\encrypted_master_key.txt

- %User Temp%\enc{random number}

(註:%Desktop%フォルダは、現在ログオンしているユーザのデスクトップです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\Desktop" です。. %User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

情報漏えい

マルウェアは、以下の情報を収集します。

- Hostname

- Architecture

- BootTime

- KernelVersion

- IP address

- MAC Address

- OS

- Time Zone

- UID

その他

マルウェアは、以下の拡張子をもつファイルを暗号化します。

- .3ds

- .7z

- .accdb

- .ai

- .asp

- .aspx

- .avhd

- .avi

- .back

- .bak

- .c

- .cfg

- .conf

- .cpp

- .cs

- .ctl

- .dbf

- .disk

- .djvu

- .doc

- .docx

- .dwg

- .eml

- .fdb

- .giff

- .go

- .gz

- .h

- .hdd

- .jar

- .jpeg

- .jpg

- .kdbx

- .mdb

- .mpeg

- .mpg

- .msg

- .nrg

- .ora

- .ost

- .ova

- .ovf

- .php

- .pmf

- .png

- .ppt

- .pptx

- .pst

- .pvi

- .py

- .rtf

- .sln

- .sql

- .tar

- .tiff

- .vcb

- .cfd

- .vmc

- .vms

- .vsv

- .work

- .xls

- .xlsx

- .xvd

- .zip

マルウェアは、以下を実行します。

- Does not encrypt file if it lacks the required access permission

ランサムウェアの不正活動

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .{33 Random Alphanumeric Character}.abcd

マルウェアが作成する以下のファイルは、脅迫状です。

- %Desktop%\encrypted_master_key.txt

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

以下のファイルを検索し削除します。

- %Desktop%\encrypted_master_key.txt

- %User Temp%\enc{random number}

手順 4

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Win64.BOCKLIT.A」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 5

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください