Ransom.Win32.TRIPLEM.THCBGAI

Trojan:Win32/Occamy.B(Microsoft); Trojan.PWS.Banker1.30223(DrWeb)

Windows

- マルウェアタイプ: 身代金要求型不正プログラム(ランサムウェア)

- 破壊活動の有無: なし

- 暗号化: なし

- 感染報告の有無: はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、実行後、自身を削除します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- {Malware Directory}\{8 Random Characters}.{3 Random Characters}.exe

- {Malware Directory}\ecorp.bat

マルウェアは、以下のプロセスを追加します。

- cmd.exe /C vssadmin.exe delete shadows /all /Quiet -> deletes all shadow copies

- cmd.exe /C WMIC.exe shadowcopy delete -> deletes all shadow copies

- cmd.exe /C Bcdedit.exe /set {default} recoveryenabled no -> Disables Windows Recovery on Startup

- cmd.exe /C Bcedit.exe /set {default} bootstatuspolicy ignoreallfailures -> disable system's trigger to call the Error Recovery screen on startup

- cmd.exe /c "{Malware Directory}\ecorp.bat" -> Delete malware

- cmd.exe /c wevtutil.exe cl Security

- cmd.exe /c wevtutil.exe cl System

- cmd.exe /c wevtutil.exe cl Application

その他

マルウェアは、実行後、自身を削除します。

ランサムウェアの不正活動

マルウェアは、以下の文字列を含むファイルを暗号化します。

- .accdb

- .adi

- .adt

- .ADX

- .adx

- .ai

- .altr

- .arw

- .asmx

- .asp

- .aspx

- .bak

- .bat

- .bkf

- .cdr

- .cdr

- .css

- .csv

- .ctf

- .data

- .DBF

- .dis

- .doc

- .docx

- .dst

- .dwf

- .dwg

- .ecw

- .eps

- .eps

- .err

- .fbk

- .FBK

- .fp7

- .FP7

- .frm

- .html

- .jpeg

- .JPG

- .jpg

- .js

- .LDF

- .ldf

- .ltf

- .mdb

- .MDF

- .mdf

- .mkd

- .msg

- .myd

- .myi

- .ndf

- .odt

- .php

- .pix

- .pmd

- .png

- .ppt

- .pptx

- .prn

- .psd

- .pxf

- .QBB

- .qbb

- .qbo

- .qbw

- .QBW

- .qbw

- .rpt

- .sldprt

- .sln

- .sql

- .sqlite

- .sVn

- .svn

- .tif

- .tlf

- .TLG

- .tlg

- .trn

- .txt

- .xls

- .xlsx

- .xml

- .zip

- .ziz

マルウェアは、ファイルパスに以下の文字列を含むファイルの暗号化はしません。

- ProgramData

- Program Files

- Pictures

- Music

- Package Cache

- VMware

- \Microsoft\

- Appdata

- Activators

- Program Files (x86)

- Windows

- Program Data

- All Users

- Users\Default

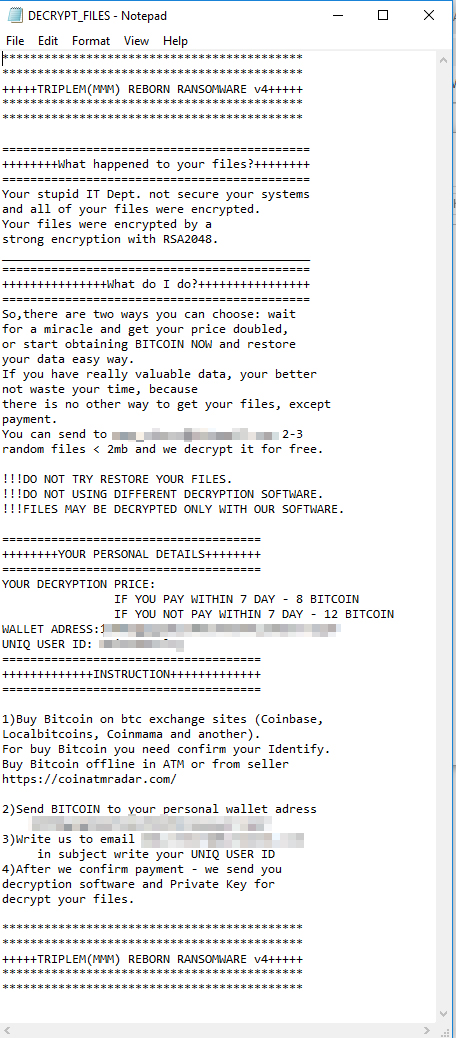

マルウェアが作成する以下のファイルは、脅迫状です。

- {Encrypted Directory}\DECRYPT_FILES.txt

マルウェアは、以下の内容を含む脅迫状のテキストファイルを残します。

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

Windowsをセーフモードで再起動します。

手順 4

以下のファイルを検索し削除します。

- {Encrypted Directory}\DECRYPT_FILES.txt

- {Malware Directory}\{8 Random Characters}.{3 Random Characters}.exe

- {Malware Directory}\ecorp.bat

手順 5

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「Ransom.Win32.TRIPLEM.THCBGAI」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください