Ransom.Win32.SAMSAM.THGOHAI

Ransom:MSIL/Samas.A(Microsoft); MSIL/FilecoderSamas.A!tr.ransom(Fortinet)

Windows

- マルウェアタイプ: 身代金要求型不正プログラム(ランサムウェア)

- 破壊活動の有無: なし

- 暗号化:

- 感染報告の有無: はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成し実行します。

- {malware path}\selfdel.exe

ランサムウェアの不正活動

マルウェアは、以下の文字列を含むファイルを暗号化します。

- xls

- xlsx

- doc

- docx

- ppt

- pptx

- txt

- dwg

- bak

- bkf

- pst

- dbx

- zip

- rar

- mdb

- asp

- aspx

- html

- htm

- dbf

- 3dm

- 3ds

- 3fr

- jar

- 3g2

- xml

- png

- tif

- 3gp

- java

- jpe

- jpeg

- jpg

- jsp

- php

- 3pr

- 7z

- ab4

- accdb

- accde

- accdr

- accdt

- ach

- kbx

- acr

- act

- adb

- ads

- agdl

- ai

- ait

- al

- apj

- arw

- asf

- asm

- asx

- avi

- awg

- back

- backup

- backupdb

- pbl

- bank

- bay

- bdb

- bgt

- bik

- bkp

- blend

- bpw

- c

- cdf

- cdr

- cdr3

- cdr4

- cdr5

- cdr6

- cdrw

- cdx

- ce1

- ce2

- cer

- cfp

- cgm

- cib

- class

- cls

- cmt

- cpi

- cpp

- cr2

- craw

- crt

- crw

- phtml

- php5

- cs

- csh

- csl

- tib

- csv

- dac

- db

- db3

- db-journal

- dc2

- dcr

- dcs

- ddd

- ddoc

- ddrw

- dds

- der

- des

- design

- dgc

- djvu

- dng

- dot

- docm

- dotm

- dotx

- drf

- drw

- dtd

- dxb

- dxf

- dxg

- eml

- eps

- erbsql

- erf

- exf

- fdb

- ffd

- fff

- fh

- fmb

- fhd

- fla

- flac

- flv

- fpx

- fxg

- gray

- grey

- gry

- h

- hbk

- hpp

- ibank

- ibd

- ibz

- idx

- iif

- iiq

- incpas

- indd

- kc2

- kdbx

- kdc

- key

- kpdx

- lua

- m

- m4v

- max

- mdc

- mdf

- mef

- mfw

- mmw

- moneywell

- mos

- mov

- mp3

- mp4

- mpg

- mrw

- msg

- myd

- nd

- ndd

- nef

- nk2

- nop

- nrw

- ns2

- ns3

- ns4

- nsd

- nsf

- nsg

- nsh

- nwb

- nx2

- nxl

- nyf

- oab

- obj

- odb

- odc

- odf

- odg

- odm

- odp

- ods

- odt

- oil

- orf

- ost

- otg

- oth

- otp

- ots

- ott

- p12

- p7b

- p7c

- pab

- pages

- pas

- pat

- pcd

- pct

- pdb

- pdd

- pef

- pem

- pfx

- pl

- plc

- pot

- potm

- potx

- ppam

- pps

- ppsm

- ppsx

- pptm

- prf

- ps

- psafe3

- psd

- pspimage

- ptx

- py

- qba

- qbb

- qbm

- qbr

- qbw

- qbx

- qby

- r3d

- raf

- rat

- raw

- rdb

- rm

- rtf

- rw2

- rwl

- rwz

- s3db

- sas7bdat

- say

- sd0

- sda

- sdf

- sldm

- sldx

- sql

- sqlite

- sqlite3

- sqlitedb

- sr2

- srf

- srt

- srw

- st4

- st5

- st6

- st7

- st8

- std

- sti

- stw

- stx

- svg

- swf

- sxc

- sxd

- sxg

- sxi

- sxi

- sxm

- sxw

- tex

- tga

- thm

- tlg

- vob

- war

- wallet

- wav

- wb2

- wmv

- wpd

- wps

- x11

- x3f

- xis

- xla

- xlam

- xlk

- xlm

- xlr

- xlsb

- xlsm

- xlt

- xltm

- xltx

- xlw

- ycbcra

- yuv

マルウェアは、ファイルパスに以下の文字列を含むファイルの暗号化はしません。

- Windows

- Reference Assemblies\Microsoft

- Recycle.Bin

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .encryptedRSA

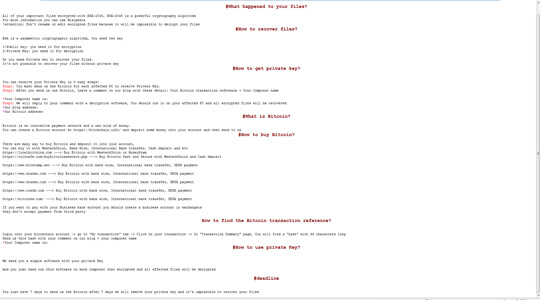

マルウェアが作成する以下のファイルは、脅迫状です。

- {encrypted directory}\HELP_DECRYPT_YOUR_FILES.HTML

対応方法

手順 1

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 2

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 3

Windowsをセーフモードで再起動します。

手順 4

以下のファイルを検索し削除します。

- {malware path}\selfdel.exe

- {encrypted directories}\HELP_DECRYPT_YOUR_FILES.html

手順 5

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「Ransom.Win32.SAMSAM.THGOHAI」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください