Ransom.Win32.MONEYMESS.THCCOBC

UDS:Trojan-Ransom.Win32.MoneyMessage.a (KASPERSKY)

Windows

- マルウェアタイプ: 身代金要求型不正プログラム(ランサムウェア)

- 破壊活動の有無: なし

- 暗号化:

- 感染報告の有無: はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- {Drive Letter:}:\money_message.log

マルウェアは、以下のプロセスを追加します。

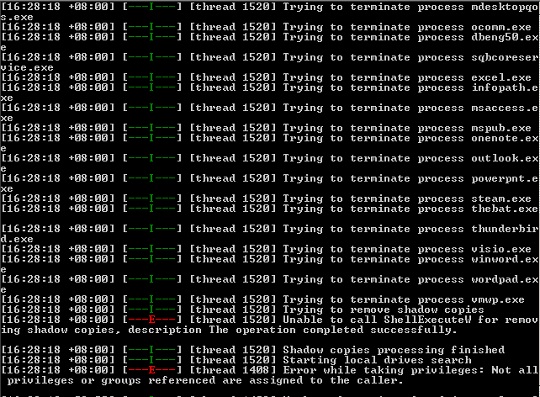

- "%System%\cmd.exe" /c vssadmin.exe delete shadows /all /quiet

(註:%System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.)

マルウェアは、身代金を要求する手紙として、テキストファイルを作成します。このテキストファイルは以下の内容を含んでいます。

- {Drive Letter:}:\money_message.log

マルウェアは、以下の Mutex を作成し、メモリ上で自身の重複実行を避けます。

- 12345-12345-12235-12354

プロセスの終了

マルウェアは、感染コンピュータ上で確認した以下のサービスを終了します。

- vss

- sql

- svc$

- memtas

- mepocs

- sophos

- veeam

- backup

- vmms

マルウェアは、感染コンピュータ上で以下のプロセスが常駐されていることを確認した場合、そのプロセスを終了します。

- sql.exe

- oracle.exe

- ocssd.exe

- dbsnmp.exe

- synctime.exe

- agntsvc.exe

- isqlplussvc.exe

- xfssvccon.exe

- mydesktopservice.exe

- ocautoupds.exe

- encsvc.exe

- firefox.exe

- tbirdconfig.exe

- mdesktopqos.exe

- ocomm.exe

- dbeng50.exe

- sqbcoreservice.exe

- excel.exe

- infopath.exe

- msaccess.exe

- mspub.exe

- onenote.exe

- outlook.exe

- powerpnt.exe

- steam.exe

- thebat.exe

- thunderbird.exe

- visio.exe

- winword.exe

- wordpad.exe

- vmwp.exe

その他

マルウェアは、以下を実行します。

- The following may change depending on the malware configuration:

- info_text_message → serves as ransom note

- mutex_name

- extension

- skip_directories

- network_public_key

- network_private_key

- processes_to_kill

- logging → network logging in capability

- domain_login

- domain_password

- crypt_only_these_directories

- It encrypts files found in the following drive types:

- Fixed drive

- Removable drive

- Network drive

- It displays its execution log and encryption progress in console.

- It does not append extension on encrypted files.

- It has the capability to propagate on network shares by logging in pre-defined credentials included on the malware configuration.

マルウェアは、自身がデバッグされていることを確認した場合、不正活動を実行しません。

ランサムウェアの不正活動

マルウェアは、ファイル名に以下の文字列を含むファイルの暗号化はしません。

- desktop.ini

- ntuser.dat

- thumbs.db

- iconcache.db

- ntuser.ini

- ntldr

- bootfont.bin

- ntuser.dat.log

- bootsect.bak

- boot.ini

- autorun.inf

マルウェアは、以下のフォルダ内で確認されたファイルの暗号化はしません。

- msocache

- $windows.~ws

- system volume information

- perflogs

- programdata

- program files (x86)

- program files

- $windows.~bt

- windows

- windows.old

- boot

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

以下のファイルを検索し削除します。

- {Drive Letter:}:\money_message.log

手順 4

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Win32.MONEYMESS.THCCOBC」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 5

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください