Ransom.Win32.MIMIC.A

UDS:Trojan-Ransom.Win32.Mimic.q (KASPERSKY)

Windows

- マルウェアタイプ: 身代金要求型不正プログラム(ランサムウェア)

- 破壊活動の有無: なし

- 暗号化: はい

- 感染報告の有無: はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、特定のレジストリ値を削除するため、アプリケーションやプログラムが正しく起動しなくなります。

特定のファイル拡張子を持つファイルを暗号化します。 身代金要求文書のファイルを作成します。 以下のファイル拡張子を持つファイルは暗号化しません。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- %User Temp%\7ZipSfx.000\7za.exe

- %User Temp%\7ZipSfx.000\Everything.exe

- %User Temp%\7ZipSfx.000\Everything32.dll

- %User Temp%\7ZipSfx.000\Everything64.dll

- %User Temp%\7ZipSfx.000\Everything.ini

- %User Temp%\7ZipSfx.000\Everything2.ini

- %User Temp%\7ZipSfx.000\Horsesperm.exe

- %User Temp%\7ZipSfx.000\sdel.exe

- %User Temp%\7ZipSfx.000\sdel64.exe

- %User Temp%\7ZipSfx.000\session.tmp

- %User Temp%\7ZipSfx.000\Defender.exe

- %AppDataLocal%\{GUID}\7za.exe → Copy file

- %AppDataLocal%\{GUID}\Everything.exe → Copy file

- %AppDataLocal%\{GUID}\Everything32.dll → Copy file

- %AppDataLocal%\{GUID}\Everything64.dll → Copy file

- %AppDataLocal%\{GUID}\Everything.ini → Copy file

- %AppDataLocal%\{GUID}\Everything2.ini → Copy file

- %AppDataLocal%\{GUID}\Horsesperm.exe → Copy file

- %AppDataLocal%\{GUID}\sdel.exe → Copy file

- %AppDataLocal%\{GUID}\sdel64.exe → Copy file

- %AppDataLocal%\{GUID}\session.tmp → Copy file

- %AppDataLocal%\{GUID}\Defender.exe → Copy file

- {All affected directories}\Bigspermhorseballs_Decryption.txt

- %UserTemp%\session.tmp

- %UserTemp%\{Random Letters}.{Random Letters}.ps1 → It Deletes after

- %UserTemp%\{Random Letters}.{Random Letters}.psm1 → It Deletes after

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。. %AppDataLocal%フォルダは、ローカルアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local" です。)

マルウェアは、以下のプロセスを追加します。

- "%UserTemp%\7ZipSfx.000\7za.exe" x -y -p23980242011156913804 Everything64.dll

- "%UserTemp%\7ZipSfx.000\7za.exe" i

- cmd.exe /c DC.exe /D

- "%AppDataLocal%\{GUID}Defender.exe"

- "%AppDataLocal%\{GUID}Defender.exe" -e watch -pid {PID of Defender.exe} -!

- "%AppDataLocal%\{GUID}Defender.exe" -e ul1

- "%AppDataLocal%\{GUID}Defender.exe" -e ul2

- "%Program Files%\Everything\Everything.exe" -startup

- powercfg.exe -H off

- "powercfg.exe -SETACVALUEINDEX {Power scheme GUID 1} {GUID Group} {GUID Setting 1} 0"

- "powercfg.exe -SETACVALUEINDEX {Power scheme GUID 1} {GUID Group} {GUID Setting 2} 0"

- "powercfg.exe -SETACVALUEINDEX {Power scheme GUID 1} {GUID Group} {GUID Setting 3} 0"

- "powercfg.exe -SETACVALUEINDEX {Power scheme GUID 1} {GUID Group} {GUID Setting 1} 0"

- "powercfg.exe -SETACVALUEINDEX {Power scheme GUID 1} {GUID Group} {GUID Setting 2} 0"

- "powercfg.exe -SETACVALUEINDEX {Power scheme GUID 1} {GUID Group} {GUID Setting 3} 0"

- "powercfg.exe -SETACVALUEINDEX {Power scheme GUID 2} {GUID Group} {GUID Setting 1} 0"

- "powercfg.exe -SETACVALUEINDEX {Power scheme GUID 2} {GUID Group} {GUID Setting 2} 0"

- "powercfg.exe -SETACVALUEINDEX {Power scheme GUID 2} {GUID Group} {GUID Setting 3} 0"

- "powercfg.exe -SETACVALUEINDEX {Power scheme GUID 2} {GUID Group} {GUID Setting 1} 0"

- "powercfg.exe -SETACVALUEINDEX {Power scheme GUID 2} {GUID Group} {GUID Setting 2} 0"

- "powercfg.exe -SETACVALUEINDEX {Power scheme GUID 2} {GUID Group} {GUID Setting 3} 0"

- "powercfg.exe -S {Power scheme GUID 1}"

- "powercfg.exe -S {Power scheme GUID 2}"

- "powershell.exe -ExecutionPolicy Bypass ""Get-VM | Stop-VM"""

- "powershell.exe -ExecutionPolicy Bypass ""Get-VM | Select-Object vmid | Get-VHD | %{Get-DiskImage -ImagePath $_.Path; Get-DiskImage -ImagePath $_.ParentPath} | Dismount-DiskImage"""

- "powershell.exe -ExecutionPolicy Bypass ""Get-Volume | Get-DiskImage | Dismount-DiskImage"""

(註:%AppDataLocal%フォルダは、ローカルアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local" です。. %Program Files%フォルダは、デフォルトのプログラムファイルフォルダです。C:\Program Files in Windows 2000(32-bit)、Server 2003(32-bit)、XP、Vista(64-bit)、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Program Files"です。また、Windows XP(64-bit)、Vista(64-bit)、7(64-bit)、8(64-bit)、8.1(64-bit)、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Program Files(x86)" です。)

マルウェアは、以下のフォルダを作成します。

- %AppDataLocal%\{GUID}

- %System Root%\temp

(註:%AppDataLocal%フォルダは、ローカルアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local" です。. %System Root%フォルダは、オペレーティングシステム(OS)が存在する場所で、いずれのOSでも通常、 "C:" です。.)

マルウェアは、以下の Mutex を作成し、メモリ上で自身の重複実行を避けます。

- oooiheWoeohohLeooho

自動実行方法

マルウェアは、自身のコピーがWindows起動時に自動実行されるよう以下のレジストリ値を追加します。

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

Defender = %AppDataLocal%\{GUID}\Defender.exe

他のシステム変更

マルウェアは、以下のレジストリ値を変更します。

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

services\VSS

Start = 4

(註:変更前の上記レジストリ値は、「3」となります。)

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

services\SDRSVC

Start = 4

(註:変更前の上記レジストリ値は、「3」となります。)

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

services\wbengine

Start = 4

(註:変更前の上記レジストリ値は、「3」となります。)

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Control\FileSystem

LongPathEnabled = 1

(註:変更前の上記レジストリ値は、「0」となります。)

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Policies\

DataCollection

AllowTelemetry = 0

(註:変更前の上記レジストリ値は、「3」となります。)

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Policies\

System

ConsentPromptBehaviorAdmin = 0

(註:変更前の上記レジストリ値は、「5」となります。)

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Policies\

System

ConsentPromptBehaviorAdmin = 0

(註:変更前の上記レジストリ値は、「3」となります。)

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Policies\

System

PromptOnSecureDesktop = 0

(註:変更前の上記レジストリ値は、「1」となります。)

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Policies\

System

EnableLUA = 0

(註:変更前の上記レジストリ値は、「1」となります。)

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Policies\

System

shutdownwithoutlogon = 0

(註:変更前の上記レジストリ値は、「1」となります。)

マルウェアは、以下のレジストリ値を削除します。

HKEY_CURRENT_USER\Software\Policies\

Microsoft\Windows

System = DisableCMD

HKEY_LOCAL_MACHINE\Software\Policies\

Microsoft\Windows

System = DisableCMD

プロセスの終了

マルウェアは、感染コンピュータ上で確認した以下のサービスを終了します。

- AcronisAgent

- ARSM

- backup

- BackupExecAgentAccelerator

- BackupExecAgentBrowser

- BackupExerDiveciMediaService

- BackupExecJobEngine

- BackupExecManagementService

- BackupExecRPCService

- BackupExecVSSProvider

- CASAD2DWebSvc

- ccEvtMgr

- ccSetMgr

- Culserver

- dbeng8

- dbsrv12

- DefWatch

- FishbowlMySQL

- GxBlr

- GxCIMgr

- GxCUD

- GxFWD

- GxVss

- memtas

- mepocs

- msexchange

- MSExchange$

- msftesql-Exchange

- msmdsrv

- MSSQL

- MSSQL$

- MSSQL$KAV_CS_ADMIN_KIT

- MSSQL$MICROSOFT##SSEE

- MSSQL$MICROSOFT##WID

- MSSQL$SBMONITORING

- MSSQL$SHAREPOINT

- MSSQL$VEAMSQL2012

- MSSQLFDLauncher$SBSMONITORING

- MSSQLFDLauncher$SHAREPOINT

- MSSQLServerADHelper100

- MVArmor

- MVarmor64

- svc$

- sophos

- RTVscan

- MySQL57

- PDVFSService

- QBCFMonitorService

- QBFCService

- QBIDService

- QBVSS

- SavRoam

- SQL

- SQLADHLP

- sqlagent

- SQLAgent$KAV_CS_ADMIN_KIT

- SQLAgent$SBSMONITORING

- SQLAgent$SHAREPOINT

- SQLAgent$VEEAMSQL2012

- sqlbrowser

- SqlServr

- SQLWriter

- stc_raw_agent

- tomcat6

- veeam

- VeeamDeploymentService

- VeamNFSSvc

- vmware-converter

- vmware-usbarbitator64

- VSNAPVSS

- vss

- wrapper

- WSBExchange

- YooBackup

- YooIT

マルウェアは、感染コンピュータ上で以下のプロセスが常駐されていることを確認した場合、そのプロセスを終了します。

- agentsvc.exe

- AutodeskDesktopApp.exe

- axlbridge.exe

- bedbh.exe

- benetns.exe

- bengien.exe

- beserver.exe

- CoreSync.exe

- Creative Cloud.exe

- dbeng50.exe

- dbsnmp.exe

- encsvc.exe

- EnterpriseClient.exe

- fbguard.exe

- fbserver.exe

- fdhost.exe

- fdlauncher.exe

- httpd.exe

- isqlplussvc.exe

- msaccess.exe

- MsDtSrvr.exe

- msftesql.exe

- mspub.exe

- mydesktopqos.exe

- mydesktopservice.exe

- mysqld.exe

- mysqld-nt.exe

- mysqld-opt.exe

- ocautoupds.exe

- ocomm.exe

- ocssd.exe

- oracle.exe

- pvlsvr.exe

- node.exe

- java.exe

- python.exe

- wpython.exe

- QBDBMgr.exe

- QBDBMgrN.exe

- QBIDService.exe

- qbupdate.exe

- QBW32.exe

- QBW64.exe

- Raccine.exe

- Raccine_x86.exe

- RaccineElevatedCfg.exe

- RaccineSettings.exe

- VeeamDeploymentSvc.exe

- RAgui.exe

- raw_agent_svc.exe

- SimplyConnectionManager.exe

- sqbcoreservice.exe

- sql.exe

- sqlagent.exe

- sqlbrowser.exe

- sqlmangr.exe

- sqlservr.exe

- sqlwriter.exe

- Ssms.exe

- Sysmon.exe

- Sysmon64.exe

- tbirdconfig.exe

- tomcat6.exe

- vsnapvss.exe

- vxmon.exe

- wdswfsafe.exe

- wsa_service.exe

- wxServer.exe

- wxServerView.exe

- xfssvccon.exe

その他

マルウェアは、以下のレジストリキーを追加します。

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion

Image File Execution Options = {list of processes to be terminated}

HKEY_LOCAL_MACHINE\SOFTWARE

Classes = mimicfile

HKEY_LOCAL_MACHINE\SOFTWARE

Classes = .bigspermhorseballs

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Policies\

Explorer

HidePowerOptions = 1

HKEY_CURRENT_USER\Software\Policies\

Microsoft\Windows\CurrentVersion\

Policies\Explorer

HidePowerOptions = 1

HKEY_CURRENT_USER\Software\Policies\

Microsoft\Windows\CurrentVersion\

Policies\Explorer

NoClose = 1

HKEY_CURRENT_USER\Software\Policies\

Microsoft\Windows\CurrentVersion\

Policies\Explorer

StartMenuLogOff = 1

マルウェアが自身の不正活動を実行するためには、以下のコンポーネントが必要になります。

- Everything32.dll

- Everything64.dll

マルウェアは、以下を実行します。

- Activating anti-kill measures

- Activating anti-shutdown measures

- Bypassing User Account Control (UAC)

- Collecting system information

- Creating persistence via the RUN key

- Disabling Windows Defender

- Disabling Windows Telemetry

- Disabling sleep mode and shutdown of the system

- Inhibiting System Recovery

- Removing Indicators

- Terminating processes and services

- Unmounting Virtual Drives

マルウェアは、以下のパラメータを受け取ります。

- -dir → directory for encryption

- -e all → encrypt all (default)

- -e Local → encrypt local files

- -e net → encrypt files on network shares

- -e watch

- -e ul1 → unlock certain memory addresses from another process

- -e ul2 → unlock certain memory addresses from another process

- -prot → protects the ransomware from being killed

- -pid → process identifier (PID) of the previously-running ransomware.

ランサムウェアの不正活動

以下の拡張子を持つファイルを暗号化します:$$ DATA $$

- sql

- sqlite

- sqlite3

- sqlitedb

- mdf

- mdb

- adb

- db

- db3

- dbf

- dbs

- udb

- dbv

- dbx

- edb

- exb

- 1cd

- fdb

- idb

- mpd

- myd

- odb

- xls

- xlsx

- doc

- docx

- bac

- bak

- back

- zip

- rar

- dt

マルウェアは、ファイル名に以下の文字列を含むファイルの暗号化はしません。

- restore-my-files.txt

- boot.ini

- bootfont.bin

- desktop.ini

- iconcache.db

- io.sys

- ntdetect.com

- ntldr

- ntuser.dat

- ntuser.ini

- thumbs.db

- session.tmp

- Bigspermhorseballs_Decryption.txt

- Defender.exe

マルウェアは、ファイルパスに以下の文字列を含むファイルの暗号化はしません。

- steamapps

- Cache

- Boot

- Chrome

- Firefox

- Mozilla

- Mozilla Firefox

- Microsoft Edge

- Internet Explorer

- Tor Browser

- Opera

- Opera Software

- Common Files

- Config

- Msi

- Intel

- Microsoft

- Microsoft Shared

- Microsoft.NET

- MSBuild

- MSOCache

- Packages

- PerfLogs

- ProgramData

- System Volume Information

- tmp

- Temp

- USOShared

- Windows

- Windows Defender

- Windows Journal

- Windows NT

- Windows Photo Viewer

- Windows Security

- Windows.old

- WindowsApps

- WindowsPowerShell

- WINNIT

- $WINDOWS.~BT

- $Windows.~WS

- %Public%

- %AppDataLocal%\{GUID}

(註:%Public%フォルダは、すべてのユーザ共通のファイルまたはフォルダのリポジトリとして機能するフォルダです。Windows Vista、7、8の場合、通常 "C:\Users\Public" です。. %AppDataLocal%フォルダは、ローカルアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local" です。)

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .bigspermhorseballs

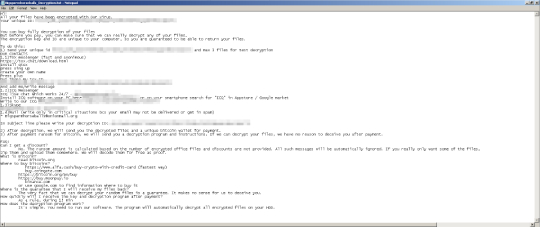

マルウェアが作成する以下のファイルは、脅迫状です。

- Bigspermhorseballs_Decryption.txt

以下のファイル拡張子を持つファイルについては暗号化しません:

- bigspermhorseballs

- efi

- mui

対応方法

手順 1

トレンドマイクロの機械学習型検索は、マルウェアの存在を示す兆候が確認された時点で検出し、マルウェアが実行される前にブロックします。機械学習型検索が有効になっている場合、弊社のウイルス対策製品はこのマルウェアを以下の機械学習型検出名として検出します。

- TROJ.Win32.TRX.XXPE50FSX031

手順 2

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 3

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 4

不明なレジストリキーを削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_LOCAL_MACHINE\SOFTWARE

- Classes = mimicfile

- Classes = mimicfile

- In HKEY_LOCAL_MACHINE\SOFTWARE

- Classes = .bigspermhorseballs

- Classes = .bigspermhorseballs

手順 5

このレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\{all entries ending in .exe}

- Debugger = %System%\Systray.exe

- Debugger = %System%\Systray.exe

- In In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer

- HidePowerOptions = 1

- HidePowerOptions = 1

- In In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer

- HidePowerOptions = 1

- HidePowerOptions = 1

- In In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer

- NoClose = 1

- NoClose = 1

- In In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer

- StartMenuLogOff = 1

- StartMenuLogOff = 1

手順 6

以下のフォルダを検索し削除します。

- %AppDataLocal%\{GUID}

- %System Root%\temp

手順 7

以下のファイルを検索し削除します。

- %User Temp%\7ZipSfx.000\7za.exe

- %User Temp%\7ZipSfx.000\Everything.exe

- %User Temp%\7ZipSfx.000\Everything32.dll

- %User Temp%\7ZipSfx.000\Everything64.dll

- %User Temp%\7ZipSfx.000\Everything.ini

- %User Temp%\7ZipSfx.000\Everything2.ini

- %User Temp%\7ZipSfx.000\Horsesperm.exe

- %User Temp%\7ZipSfx.000\sdel.exe

- %User Temp%\7ZipSfx.000\sdel64.exe

- %User Temp%\7ZipSfx.000\session.tmp

- %User Temp%\7ZipSfx.000\Defender.exe

- %AppDataLocal%\{GUID}\7za.exe

- %AppDataLocal%\{GUID}\Everything.exe

- %AppDataLocal%\{GUID}\Everything32.dll

- %AppDataLocal%\{GUID}\Everything64.dll

- %AppDataLocal%\{GUID}\Everything.ini

- %AppDataLocal%\{GUID}\Everything2.ini

- %AppDataLocal%\{GUID}\Horsesperm.exe

- %AppDataLocal%\{GUID}\sdel.exe

- %AppDataLocal%\{GUID}\sdel64.exe

- %AppDataLocal%\{GUID}\session.tmp

- %AppDataLocal%\{GUID}\Defender.exe

- {All affected directories}\Bigspermhorseballs_Decryption.txt

- %UserTemp%\session.tmp

手順 8

変更されたレジストリ値を修正します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\services\VSS

- Start = 4 (Change to default value: 3)

- Start = 4 (Change to default value: 3)

- In HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\services\SDRSVC

- Start = 4 (Change to default value: 3)

- Start = 4 (Change to default value: 3)

- In HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\services\wbengine

- Start = 4 (Change to default value: 3)

- Start = 4 (Change to default value: 3)

- In HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\FileSystem

- LongPathEnabled = 1 (Change to default value: 0)

- LongPathEnabled = 1 (Change to default value: 0)

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\DataCollection

- AllowTelemetry = 0 (Change to default value: 3)

- AllowTelemetry = 0 (Change to default value: 3)

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

- ConsentPromptBehaviorAdmin = 0 (Change to default value: 5)

- ConsentPromptBehaviorAdmin = 0 (Change to default value: 5)

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

- ConsentPromptBehaviorAdmin = 0 (Change to default value: 3)

- ConsentPromptBehaviorAdmin = 0 (Change to default value: 3)

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

- PromptOnSecureDesktop = 0 (Change to default value: 1)

- PromptOnSecureDesktop = 0 (Change to default value: 1)

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

- EnableLUA = 0 (Change to default value: 1)

- EnableLUA = 0 (Change to default value: 1)

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

- shutdownwithoutlogon = 0 (Change to default value: 1)

- shutdownwithoutlogon = 0 (Change to default value: 1)

手順 9

以下の削除されたレジストリキーまたはレジストリ値をバックアップを用いて修復します。

※註:マイクロソフト製品に関連したレジストリキーおよびレジストリ値のみが修復されます。このマルウェアもしくはアドウェア等が同社製品以外のプログラムも削除した場合には、該当プログラムを再度インストールする必要があります。

- In In HKEY_CURRENT_USER\Software\Policies\Microsoft\Windows

- System = DisableCMD

- System = DisableCMD

- In In HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows

- System = DisableCMD

- System = DisableCMD

手順 10

暗号化されたファイルをバックアップから復元します。

手順 11

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「Ransom.Win32.MIMIC.A」と検出したファイルの駆除を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 12

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Win32.MIMIC.A」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください