Ransom.Win32.JEST.A

Gen:Heur.Ransom.Imps.1 (BITDEFENDER); Trojan:Win32/Dynamer!rfn (MICROSOFT)

Windows

- マルウェアタイプ: 身代金要求型不正プログラム(ランサムウェア)

- 破壊活動の有無: なし

- 暗号化: はい

- 感染報告の有無: はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

身代金要求文書のファイルを作成します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- %All Users Profile%\chk.dat

- %All Users Profile%\MSWINSCK.OCX

- %All Users Profile%\encryptedfiles.eco --> list of encrypted files

- %Windows%\Logs\WindowsBackup\Wbadmin.0.etl

- %Public%\Desktop\README - Decryption Note.lnk

- %Public%\Desktop\Decryptor.lnk

- %All Users Profile%\note.ini --> Ransomnote

- %All Users Profile%\1.bmp

- %Windows%\Web\Wallpaper\Windows\img0.jpg

- %User Temp%\MpCmdRun.log

(註:%All Users Profile%フォルダは、ユーザの共通プロファイルフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\All Users” です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\ProgramData” です。. %Windows%フォルダは、Windowsが利用するフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows" です。.. %Public%フォルダは、すべてのユーザ共通のファイルまたはフォルダのリポジトリとして機能するフォルダです。Windows Vista、7、8の場合、通常 "C:\Users\Public" です。. %User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

マルウェアは、以下のファイルを作成し実行します。

- %All Users Profile%\{Malware name}.exe

- %All Users Profile%\x86.exe --> deleted after, (drops %All Users Profile%\x64.exe if executed on a 64-bit machine)

- %All Users Profile%\recover.exe --> deleted after, copy of itself

- %All Users Profile%\rps.exe --> deleted after, used for propagation through SMB bruteforce attacks.

(註:%All Users Profile%フォルダは、ユーザの共通プロファイルフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\All Users” です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\ProgramData” です。)

マルウェアは、以下のプロセスを追加します。

- "%System%\vssadmin.exe" delete shadows /all /quiet

- "%System%\wbem\WMIC.exe" shadowcopy delete

- "%System%\wbadmin.exe" delete catalog -quiet

- "%System%\bcdedit.exe" /set {default} bootstatuspolicy ignoreallfailures

- "%System%\bcdedit.exe" /set {default} recoveryenabled no

- "%System%\icacls.exe" %Windows%\Web\Wallpaper\Windows\img0.jpg /grant Users:F

- "%System%\WindowsPowerShell\v1.0\powershell.exe" -Enc {Base 64 code} -ExecutionPolicy Bypass -W Hidden -NonI --> for deleting system logs

- "%Program Files%\Windows Defender\mpcmdrun.exe" -removedefinitions -all --> for removing Windows Defender Signatures

- %All Users Profile%\x86.exe go::inc get::pwz token::getsys read::samz exit --> for executing mimikatz instance

- "%System%\cmd.exe" /c logoff{0-80}

(註:%System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.. %Windows%フォルダは、Windowsが利用するフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows" です。.. %Program Files%フォルダは、デフォルトのプログラムファイルフォルダです。C:\Program Files in Windows 2000(32-bit)、Server 2003(32-bit)、XP、Vista(64-bit)、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Program Files"です。また、Windows XP(64-bit)、Vista(64-bit)、7(64-bit)、8(64-bit)、8.1(64-bit)、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Program Files(x86)" です。. %All Users Profile%フォルダは、ユーザの共通プロファイルフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\All Users” です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\ProgramData” です。)

自動実行方法

マルウェアは、自身のコピーがWindows起動時に自動実行されるよう以下のレジストリ値を追加します。

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

BWGBXD = "%All Users Profile%\{Malware name}.exe" -ui

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

BWGBXD = "%All Users Profile%\{Malware name}.exe" -ui

他のシステム変更

マルウェアは、以下のレジストリ値を追加します。

HKEY_LOCAL_MACHINE\BCD00000000\Objects\

{GUID}\Elements\250000e0

Element = 01 00 00 00 00 00 00 00

HKEY_LOCAL_MACHINE\BCD00000000\Objects\

{GUID}\Elements\16000009

Element = 00

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\InprocServer32

ThreadingModel = Apartment

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\InprocServer32

"" = %All Users Profile%\MSWINSCK.OCX

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}

"" = Microsoft WinSock Control, version 6.0

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

MSWinsock.Winsock

"" = Microsoft WinSock Control, version 6.0

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

MSWinsock.Winsock\CLSID

"" = {248DD896-BB45-11CF-9ABC-0080C7E7B78D}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

MSWinsock.Winsock\CurVer

"" = MSWinsock.Winsock.1

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

MSWinsock.Winsock.1

"" = Microsoft WinSock Control, version 6.0

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

MSWinsock.Winsock.1\CLSID

"" = {248DD896-BB45-11CF-9ABC-0080C7E7B78D}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\VersionIndependentProgID

"" = MSWinsock.Winsock

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\ProgID

"" = MSWinsock.Winsock.1

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\TypeLib

"" = {248DD890-BB45-11CF-9ABC-0080C7E7B78D}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\Version

"" = 1.0

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\MiscStatus

"" = 0

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\MiscStatus\

1

"" = 132497

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\ToolboxBitmap32

"" = %All Users Profile%\MSWINSCK.OCX, 1

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD897-BB45-11CF-9ABC-0080C7E7B78D}

"" = Winsock General Property Page Object

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD897-BB45-11CF-9ABC-0080C7E7B78D}\InprocServer32

"" = %All Users Profile%\MSWINSCK.OCX

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

TypeLib\{248DD890-BB45-11CF-9ABC-0080C7E7B78D}\1.0

"" = Microsoft Winsock Control 6.0

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

TypeLib\{248DD890-BB45-11CF-9ABC-0080C7E7B78D}\1.0\

FLAGS

"" = 2

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

TypeLib\{248DD890-BB45-11CF-9ABC-0080C7E7B78D}\1.0\

0\win32

"" = %All Users Profile%\MSWINSCK.OCX

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

TypeLib\{248DD890-BB45-11CF-9ABC-0080C7E7B78D}\1.0\

HELPDIR

"" = IMSWinsockControl

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

Interface\{248DD892-BB45-11CF-9ABC-0080C7E7B78D}\ProxyStubClsid

"" = {00020424-0000-0000-C000-000000000046}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

Interface\{248DD892-BB45-11CF-9ABC-0080C7E7B78D}\ProxyStubClsid32

"" = {00020424-0000-0000-C000-000000000046}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

Interface\{248DD892-BB45-11CF-9ABC-0080C7E7B78D}\TypeLib

"" = {248DD890-BB45-11CF-9ABC-0080C7E7B78D}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

Interface\{248DD892-BB45-11CF-9ABC-0080C7E7B78D}\TypeLib

Version = 1.0

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

Interface\{248DD893-BB45-11CF-9ABC-0080C7E7B78D}

"" = DMSWinsockControlEvents

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

Interface\{248DD893-BB45-11CF-9ABC-0080C7E7B78D}\ProxyStubClsid

"" = {00020420-0000-0000-C000-000000000046}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

Interface\{248DD893-BB45-11CF-9ABC-0080C7E7B78D}\ProxyStubClsid32

"" = {00020420-0000-0000-C000-000000000046}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

Interface\{248DD893-BB45-11CF-9ABC-0080C7E7B78D}\TypeLib

"" = {248DD890-BB45-11CF-9ABC-0080C7E7B78D}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

Interface\{248DD893-BB45-11CF-9ABC-0080C7E7B78D}\TypeLib

Version = 1

HKEY_CURRENT_USER\Control Panel\Desktop

TileWallpaper = 0

HKEY_CURRENT_USER\Control Panel\Desktop

WallpaperStyle = 10

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = %All Users Profile%\1.bmp

HKEY_CURRENT_USER\Control Panel\Desktop

OriginalWallpaper = %All Users Profile%\1.bmp

HKEY_CURRENT_USER\Control Panel\Desktop

ConvertedWallpaper = %All Users Profile%\1.bmp

その他

マルウェアは、以下のレジストリキーを追加します。

HKEY_LOCAL_MACHINE\BCD00000000\Objects\

{GUID}\Elements\250000e0

HKEY_LOCAL_MACHINE\BCD00000000\Objects\

{GUID}\Elements\16000009

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\InprocServer32

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

MSWinsock.Winsock

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

MSWinsock.Winsock\CLSID

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

MSWinsock.Winsock\CurVer

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

MSWinsock.Winsock.1

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

MSWinsock.Winsock.1\CLSID

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\VersionIndependentProgID

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\ProgID

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\TypeLib

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\Version

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\Implemented Categories

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\Implemented Categories\

{40FC6ED5-2438-11CF-A3DB-080036F12502}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\Programmable

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\Control

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\MiscStatus

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\MiscStatus\

1

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\ToolboxBitmap32

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\Implemented Categories\

{40FC6ED4-2438-11CF-A3DB-080036F12502}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\Implemented Categories\

{0DE86A57-2BAA-11CF-A229-00AA003D7352}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\Implemented Categories\

{0DE86A53-2BAA-11CF-A229-00AA003D7352}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\Implemented Categories\

{0DE86A52-2BAA-11CF-A229-00AA003D7352}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD897-BB45-11CF-9ABC-0080C7E7B78D}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

CLSID\{248DD897-BB45-11CF-9ABC-0080C7E7B78D}\InprocServer32

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

TypeLib\{248DD890-BB45-11CF-9ABC-0080C7E7B78D}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

TypeLib\{248DD890-BB45-11CF-9ABC-0080C7E7B78D}\1.0

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

TypeLib\{248DD890-BB45-11CF-9ABC-0080C7E7B78D}\1.0\

FLAGS

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

TypeLib\{248DD890-BB45-11CF-9ABC-0080C7E7B78D}\1.0\

0

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

TypeLib\{248DD890-BB45-11CF-9ABC-0080C7E7B78D}\1.0\

0\win32

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

TypeLib\{248DD890-BB45-11CF-9ABC-0080C7E7B78D}\1.0\

HELPDIR

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

Interface\{248DD892-BB45-11CF-9ABC-0080C7E7B78D}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

Interface\{248DD892-BB45-11CF-9ABC-0080C7E7B78D}\ProxyStubClsid

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

Interface\{248DD892-BB45-11CF-9ABC-0080C7E7B78D}\ProxyStubClsid32

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

Interface\{248DD892-BB45-11CF-9ABC-0080C7E7B78D}\TypeLib

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

Interface\{248DD893-BB45-11CF-9ABC-0080C7E7B78D}\ProxyStubClsid

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

Interface\{248DD893-BB45-11CF-9ABC-0080C7E7B78D}\ProxyStubClsid32

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\

Interface\{248DD893-BB45-11CF-9ABC-0080C7E7B78D}\TypeLib

マルウェアは、以下の拡張子をもつファイルを暗号化します。

- .3fr

- .ACCDB

- .ACCDE

- .ACCDR

- .ACCDT

- .ai

- .arw

- .asp

- .aspx

- .bac

- .kupdb

- .bak

- .bas

- .bay

- .cdr

- .cer

- .cfg

- .class

- .conf

- .config

- .cpp

- .cr2

- .crt

- .crw

- .cs

- .css

- .db

- .dbf

- .dcr

- .cder

- .dng

- .doc

- .docb

- .docm

- .docx

- .dot

- .dotm

- .dotx

- .dwg

- .dxf

- .dxg

- .edb

- .eps

- .erf

- .flt

- .htm

- .html

- .indd

- .java

- .jpe

- .jpeg

- .jpg

- .kdc

- .log

- .mdb

- .mdf

- .mef

- .mrw

- .ned

- .nef

- .nrp

- .nrw

- .ntm

- .odb

- .odb

- .odp

- .ods

- .odt

- .orf

- .ost

- .ov

- .p12

- .p7b

- .p7c

- .pdd

- .pef

- .pem

- .pfx

- .php

- .png

- .pot

- .potm

- .potx

- .ppam

- .pps

- .ppsm

- .ppsx

- .ppt

- .pptm

- .proj

- .psd

- .pst

- .py

- .pyc

- .r3d

- .rar

- .raw

- .rtf

- .rw2

- .rwl

- .sld

- .sldx

- .sln

- .sql

- .srf

- .srw

- .txt

- .vb

- .v,dk

- .vmx

- .wb2

- .wpd

- .wps

- .xla

- .xlam

- .xlk

- .xll

- .xlm

- .xls

- .xlsb

- .xlsm

- .xlsx

- .xlt

- .xltm

- .xltx

- .xlw

- .xml

- .zip

マルウェアは、以下を実行します。

- It encrypts files in all fixed and removable drives.

- It is capable of propagating in the local network via the following means:

- SMB Bruteforcing

- Dumping Windows Domain Credentials using any of the following techniques/tools:

- Mimikatz

- It executes the following commands to terminate processes:

- "%System%\taskkill.exe" /F /IM MSExchange*

- "%System%\taskkill.exe" /F /IM Microsoft.Exchange.*

- "%System%\taskkill.exe" /F /IM vmware*.exe

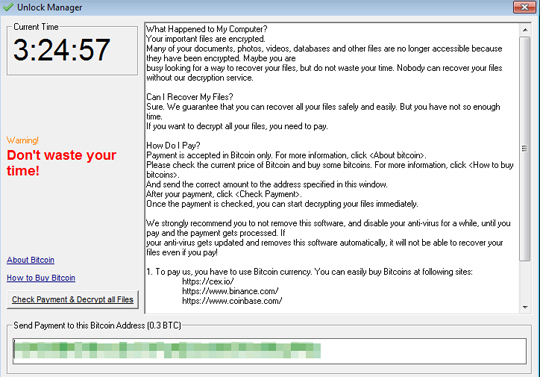

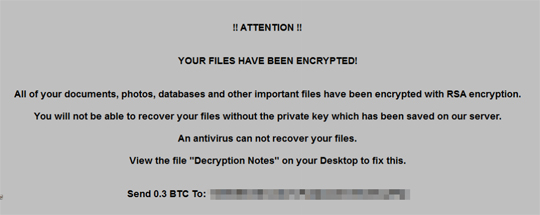

- It restarts the machine after execution and displays a GUI after startup:

- It changes the desktop background:

ランサムウェアの不正活動

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .jest

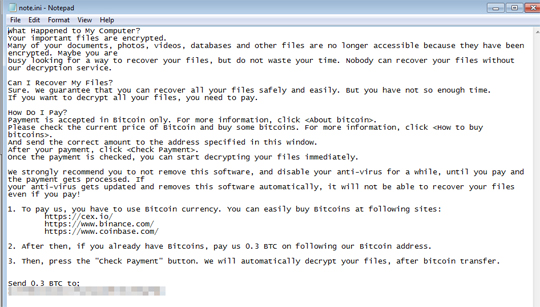

マルウェアが作成する以下のファイルは、脅迫状です。

- %All Users Profile%\note.ini

対応方法

手順 1

Windows XP、Windows Vista 、Windows 7、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

「Ransom.Win32.JEST.A」で検出したファイル名を確認し、そのファイルを終了します。

- すべての実行中プロセスが、Windows のタスクマネージャに表示されない場合があります。この場合、"Process Explorer" などのツールを使用しマルウェアのファイルを終了してください。"Process Explorer" については、こちらをご参照下さい。

- 検出ファイルが、Windows のタスクマネージャまたは "Process Explorer" に表示されるものの、削除できない場合があります。この場合、コンピュータをセーフモードで再起動してください。

セーフモードについては、こちらをご参照下さい。 - 検出ファイルがタスクマネージャ上で表示されない場合、次の手順にお進みください。

手順 3

Windowsをセーフモードで再起動します。

手順 4

不明なレジストリキーを削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_LOCAL_MACHINE\BCD00000000\Objects\{GUID}\Elements

- 250000e0

- 250000e0

- In HKEY_LOCAL_MACHINE\BCD00000000\Objects\{GUID}\Elements

- 16000009

- 16000009

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID

- {248DD896-BB45-11CF-9ABC-0080C7E7B78D}

- {248DD896-BB45-11CF-9ABC-0080C7E7B78D}

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}

- InprocServer32

- InprocServer32

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes

- MSWinsock.Winsock

- MSWinsock.Winsock

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MSWinsock.Winsock

- CLSID

- CLSID

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MSWinsock.Winsock

- CurVer

- CurVer

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes

- MSWinsock.Winsock.1

- MSWinsock.Winsock.1

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MSWinsock.Winsock.1

- CLSID

- CLSID

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}

- VersionIndependentProgID

- VersionIndependentProgID

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}

- ProgID

- ProgID

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}

- TypeLib

- TypeLib

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}

- Version

- Version

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}

- Implemented Categories

- Implemented Categories

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\Implemented Categories

- {40FC6ED5-2438-11CF-A3DB-080036F12502}

- {40FC6ED5-2438-11CF-A3DB-080036F12502}

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}

- Programmable

- Programmable

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}

- Control

- Control

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}

- MiscStatus

- MiscStatus

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\MiscStatus

- 1

- 1

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}

- ToolboxBitmap32

- ToolboxBitmap32

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\Implemented Categories

- {40FC6ED4-2438-11CF-A3DB-080036F12502}

- {40FC6ED4-2438-11CF-A3DB-080036F12502}

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\Implemented Categories

- {0DE86A57-2BAA-11CF-A229-00AA003D7352}

- {0DE86A57-2BAA-11CF-A229-00AA003D7352}

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\Implemented Categories

- {0DE86A53-2BAA-11CF-A229-00AA003D7352}

- {0DE86A53-2BAA-11CF-A229-00AA003D7352}

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\Implemented Categories

- {0DE86A52-2BAA-11CF-A229-00AA003D7352}

- {0DE86A52-2BAA-11CF-A229-00AA003D7352}

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID

- {248DD897-BB45-11CF-9ABC-0080C7E7B78D}

- {248DD897-BB45-11CF-9ABC-0080C7E7B78D}

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD897-BB45-11CF-9ABC-0080C7E7B78D}

- InprocServer32

- InprocServer32

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\TypeLib

- {248DD890-BB45-11CF-9ABC-0080C7E7B78D}

- {248DD890-BB45-11CF-9ABC-0080C7E7B78D}

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\TypeLib\{248DD890-BB45-11CF-9ABC-0080C7E7B78D}

- 1.0

- 1.0

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\TypeLib\{248DD890-BB45-11CF-9ABC-0080C7E7B78D}\1.0

- FLAGS

- FLAGS

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\TypeLib\{248DD890-BB45-11CF-9ABC-0080C7E7B78D}\1.0

- 0

- 0

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\TypeLib\{248DD890-BB45-11CF-9ABC-0080C7E7B78D}\1.0\0

- win32

- win32

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\TypeLib\{248DD890-BB45-11CF-9ABC-0080C7E7B78D}\1.0

- HELPDIR

- HELPDIR

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Interface

- {248DD892-BB45-11CF-9ABC-0080C7E7B78D}

- {248DD892-BB45-11CF-9ABC-0080C7E7B78D}

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Interface\{248DD892-BB45-11CF-9ABC-0080C7E7B78D}

- ProxyStubClsid

- ProxyStubClsid

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Interface\{248DD892-BB45-11CF-9ABC-0080C7E7B78D}

- ProxyStubClsid32

- ProxyStubClsid32

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Interface\{248DD892-BB45-11CF-9ABC-0080C7E7B78D}

- TypeLib

- TypeLib

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Interface\{248DD893-BB45-11CF-9ABC-0080C7E7B78D}

- ProxyStubClsid

- ProxyStubClsid

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Interface\{248DD893-BB45-11CF-9ABC-0080C7E7B78D}

- ProxyStubClsid32

- ProxyStubClsid32

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Interface\{248DD893-BB45-11CF-9ABC-0080C7E7B78D}

- TypeLib

- TypeLib

手順 5

このレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_LOCAL_MACHINE\BCD00000000\Objects\{GUID}\Elements\250000e0

- Element = 01 00 00 00 00 00 00 00

- Element = 01 00 00 00 00 00 00 00

- In HKEY_LOCAL_MACHINE\BCD00000000\Objects\{GUID}\Elements\16000009

- Element = 00

- Element = 00

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\InprocServer32

- ThreadingModel = Apartment

- ThreadingModel = Apartment

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\InprocServer32

- "" = %All Users Profile%\MSWINSCK.OCX

- "" = %All Users Profile%\MSWINSCK.OCX

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}

- "" = Microsoft WinSock Control, version 6.0

- "" = Microsoft WinSock Control, version 6.0

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MSWinsock.Winsock

- "" = Microsoft WinSock Control, version 6.0

- "" = Microsoft WinSock Control, version 6.0

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MSWinsock.Winsock\CLSID

- "" = {248DD896-BB45-11CF-9ABC-0080C7E7B78D}

- "" = {248DD896-BB45-11CF-9ABC-0080C7E7B78D}

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MSWinsock.Winsock\CurVer

- "" = MSWinsock.Winsock.1

- "" = MSWinsock.Winsock.1

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MSWinsock.Winsock.1

- "" = Microsoft WinSock Control, version 6.0

- "" = Microsoft WinSock Control, version 6.0

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\MSWinsock.Winsock.1\CLSID

- "" = {248DD896-BB45-11CF-9ABC-0080C7E7B78D}

- "" = {248DD896-BB45-11CF-9ABC-0080C7E7B78D}

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\VersionIndependentProgID

- "" = MSWinsock.Winsock

- "" = MSWinsock.Winsock

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\ProgID

- "" = MSWinsock.Winsock.1

- "" = MSWinsock.Winsock.1

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\TypeLib

- "" = {248DD890-BB45-11CF-9ABC-0080C7E7B78D}

- "" = {248DD890-BB45-11CF-9ABC-0080C7E7B78D}

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\Version

- "" = 1.0

- "" = 1.0

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\MiscStatus

- "" = 0

- "" = 0

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\MiscStatus\1

- "" = 132497

- "" = 132497

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD896-BB45-11CF-9ABC-0080C7E7B78D}\ToolboxBitmap32

- "" = %All Users Profile%\MSWINSCK.OCX, 1

- "" = %All Users Profile%\MSWINSCK.OCX, 1

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD897-BB45-11CF-9ABC-0080C7E7B78D}

- "" = Winsock General Property Page Object

- "" = Winsock General Property Page Object

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{248DD897-BB45-11CF-9ABC-0080C7E7B78D}\InprocServer32

- "" = %All Users Profile%\MSWINSCK.OCX

- "" = %All Users Profile%\MSWINSCK.OCX

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\TypeLib\{248DD890-BB45-11CF-9ABC-0080C7E7B78D}\1.0

- "" = Microsoft Winsock Control 6.0

- "" = Microsoft Winsock Control 6.0

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\TypeLib\{248DD890-BB45-11CF-9ABC-0080C7E7B78D}\1.0\FLAGS

- "" = 2

- "" = 2

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\TypeLib\{248DD890-BB45-11CF-9ABC-0080C7E7B78D}\1.0\0\win32

- "" = %All Users Profile%\MSWINSCK.OCX

- "" = %All Users Profile%\MSWINSCK.OCX

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\TypeLib\{248DD890-BB45-11CF-9ABC-0080C7E7B78D}\1.0\HELPDIR

- "" = IMSWinsockControl

- "" = IMSWinsockControl

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Interface\{248DD892-BB45-11CF-9ABC-0080C7E7B78D}\ProxyStubClsid

- "" = {00020424-0000-0000-C000-000000000046}

- "" = {00020424-0000-0000-C000-000000000046}

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Interface\{248DD892-BB45-11CF-9ABC-0080C7E7B78D}\ProxyStubClsid32

- "" = {00020424-0000-0000-C000-000000000046}

- "" = {00020424-0000-0000-C000-000000000046}

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Interface\{248DD892-BB45-11CF-9ABC-0080C7E7B78D}\TypeLib

- "" = {248DD890-BB45-11CF-9ABC-0080C7E7B78D}

- "" = {248DD890-BB45-11CF-9ABC-0080C7E7B78D}

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Interface\{248DD892-BB45-11CF-9ABC-0080C7E7B78D}\TypeLib

- Version = 1.0

- Version = 1.0

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Interface\{248DD893-BB45-11CF-9ABC-0080C7E7B78D}

- "" = DMSWinsockControlEvents

- "" = DMSWinsockControlEvents

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Interface\{248DD893-BB45-11CF-9ABC-0080C7E7B78D}\ProxyStubClsid

- "" = {00020420-0000-0000-C000-000000000046}

- "" = {00020420-0000-0000-C000-000000000046}

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Interface\{248DD893-BB45-11CF-9ABC-0080C7E7B78D}\ProxyStubClsid32

- "" = {00020420-0000-0000-C000-000000000046}

- "" = {00020420-0000-0000-C000-000000000046}

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Interface\{248DD893-BB45-11CF-9ABC-0080C7E7B78D}\TypeLib

- "" = {248DD890-BB45-11CF-9ABC-0080C7E7B78D}

- "" = {248DD890-BB45-11CF-9ABC-0080C7E7B78D}

- In HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Interface\{248DD893-BB45-11CF-9ABC-0080C7E7B78D}\TypeLib

- Version = 1

- Version = 1

- In HKEY_CURRENT_USER\Control Panel\Desktop

- TileWallpaper = 0

- TileWallpaper = 0

- In HKEY_CURRENT_USER\Control Panel\Desktop

- WallpaperStyle = 10

- WallpaperStyle = 10

- In HKEY_CURRENT_USER\Control Panel\Desktop

- Wallpaper = %All Users Profile%\1.bmp

- Wallpaper = %All Users Profile%\1.bmp

- In HKEY_CURRENT_USER\Control Panel\Desktop

- OriginalWallpaper = %All Users Profile%\1.bmp

- OriginalWallpaper = %All Users Profile%\1.bmp

- In HKEY_CURRENT_USER\Control Panel\Desktop

- ConvertedWallpaper = %All Users Profile%\1.bmp

- ConvertedWallpaper = %All Users Profile%\1.bmp

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- BWGBXD = "%All Users Profile%\{Malware name}.exe" -ui

- BWGBXD = "%All Users Profile%\{Malware name}.exe" -ui

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- BWGBXD = "%All Users Profile%\{Malware name}.exe" -ui

- BWGBXD = "%All Users Profile%\{Malware name}.exe" -ui

手順 6

以下のファイルを検索し削除します。

- %All Users Profile%\{Malware name}.exe

- %All Users Profile%\chk.dat

- %All Users Profile%\MSWINSCK.OCX

- %All Users Profile%\encryptedfiles.eco

- %Windows%\Logs\WindowsBackup\Wbadmin.0.etl

- %Public%\Desktop\README - Decryption Note.lnk

- %Public%\Desktop\Decryptor.lnk

- %All Users Profile%\note.ini

- %All Users Profile%\1.bmp

- %Windows%\Web\Wallpaper\Windows\img0.jpg

- %User Temp%\MpCmdRun.log

- %All Users Profile%\x86.exe

- %All Users Profile%\recover.exe

- %All Users Profile%\rps.exe

手順 7

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「Ransom.Win32.JEST.A」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 8

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください