Ransom.Win32.BITPAYMER.TGACAL

Trojan:Win32/Occamy.B(Microsoft); Artemis!2FC74EB5720C(McAfee);

Windows

- マルウェアタイプ: 身代金要求型不正プログラム(ランサムウェア)

- 破壊活動の有無: なし

- 暗号化:

- 感染報告の有無: はい

概要

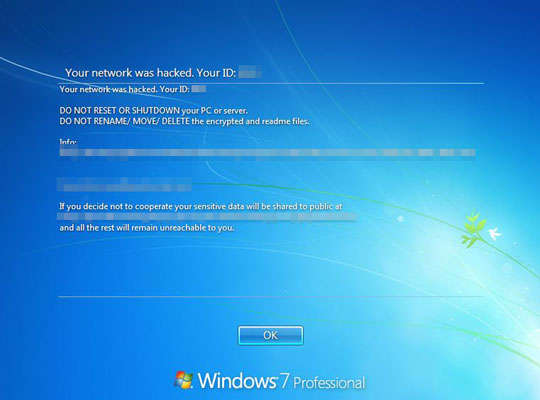

マルウェアは、身代金要求文書(脅迫状)を作成します。

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- %Application Data%\{Random Filename 1}

- %Application Data%\{Random Filename 2} -> random normal file can be found in system32

- %Application Data%\{Random Filename 2}:{Random Characters} -> copy of itself

- %Application Data%\{Random Characters}\{Random Filename 3} -> PUA.Win32.ProcHack.C

- %Application Data%\{Random Characters}\{Random Filename 4} -> PUA.Win32.ProcHack.C.component

- %Application Data%\{Random Characters}\WINSTA.dll -> Modified to proceed to its routine

- %User Temp%\{Random Characters}.tmp -> strings to delete all shadow copies

- %System%\msdtc.exe:0 -> Contains the original msdtc.exe content

マルウェアは、以下のプロセスを追加します。

- %Application Data%\{Random Filename 2}:{Random Characters} {Argument to execute} {Malware Filename}

(註:%Application Data%フォルダは、現在ログオンしているユーザのアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming" です。)

マルウェアは、以下の Mutex を作成し、メモリ上で自身の重複実行を避けます。

- MutexHelper

ランサムウェアの不正活動

マルウェアは、ファイル名に以下の文字列を含むファイルの暗号化はしません。

- .DLL

- .exe

- schre*.bat

- svsho*.exe

- V01.lo*

- V01res*.jrs

- V01.ch*

- RacWmi*.sdf

- Web*V01.dat

- .ico

- .lnk

- .ini

- .chm

- .msi

- .sys

- .hlf

- .inf

- .lng

- .cmd

- .ttf

マルウェアは、ファイルパスに以下の文字列を含むファイルの暗号化はしません。

- RECYCLE.BIN

- System Volume Information

- %Windows%

(註:%Windows%フォルダは、Windowsが利用するフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows" です。.)

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .locked

マルウェアが作成する以下のファイルは、脅迫状です。

- {Encrypted File Name}.readme2unlock.txt

その他

マルウェアは、以下を実行します。

- マルウェアは、情報を収集するため、レジストリ内の以下の文字列をクエリします。

- AppEvents

- Console

- Control Panel

- Environment

- EUDC

- Identities

- Keyboard Layout

- Network

- Printers

- Software

- System

- Volatile Environment

- UserName

- UserProfile

- HomePath

- HomeDrive

- AppData

- LocalAppData

- LogonServer

- UserDomain

- マルウェアは、以下の情報を利用して、作成するファイル名に使用するランダムな文字を生成します。

- コンピュータ名

- マルウェアは、以下の一連のコマンドを使用して、シャドウコピーを削除します。

- %System%\vssadmin.exe Delete Shadows /All /Quiet

- %System%\diskshadow.exe /s %User Temp%\{ランダムな文字}.tmp

- マルウェアは、以下のコマンドを実行して、サービス「MSDTC」のオーナーシップを取得します。

- %System%\takeown.exe /F %System%\msdtc.exe

- %System%\icacls.exe %System%\msdtc.exe /reset

- マルウェアは、不正活動を実行するため、以下の引数/パラメータを使用します。

- 1xJ3P6g9rHq9Z9W3f0h7MP3T

- マルウェアは、ファイルを暗号化してオーナーシップを取得する前に、以下の一連のコマンドを実行します。

- "%System%\takeown.exe /F {暗号化されるファイル}"

- "%System%\icacls.exe {暗号化されるファイル} /reset"

- マルウェアは、感染コンピュータ内の以下のドライブセットを暗号化します。

- ネットワークドライブ

- 固定ドライブ

- リムーバブルドライブ

- マルウェアは、以下の一連のコマンドを使用して、コンピュータに接続されているネットワークドライブを収集します。また、以下のネットワークドライブに接続してファイルを暗号化します。

- arp.exe -a

- nslookup.exe {IPアドレス}

- マルウェアは、以下のファイルを実行して、権限を昇格させます。

- %Application Data%\{ランダムな文字}\{ランダムな文字 3} {ランダムなファイル名 4} 3884504681

- マルウェアは、「%System%\ msdtc.exe」のコンテンツを自身のコピーと置き換え、「%System%\ msdtc.exe」の元のコンテンツを「%System%\ msdtc.exe:0」に配置します。

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。%Application Data%フォルダは、現在ログオンしているユーザのアプリケーションデータフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming" です。)

<補足>

インストール

マルウェアは、以下のファイルを作成します。

- %Application Data%\{ランダムなファイル名 1}

- %Application Data%\{ランダムなファイル名 2} → system32内で確認できるランダムなノーマルファイル

- %Application Data%\{ランダムなファイル名 2}:{ランダムな文字} → 自身のコピー

- %Application Data%\{ランダムな文字}\{ランダムなファイル名 3} → PUA.Win32.ProcHack.C

- %Application Data%\{ランダムな文字}\{ランダムなファイル名 4} → PUA.Win32.ProcHack.C.component

- %Application Data%\{ランダムな文字}\WINSTA.dll → 不正活動実行のために変更される

- %User Temp%\{ランダムな文字}.tmp → すべてのシャドウコピーを削除するための文字列

- %System%\msdtc.exe:0 → 「msdtc.exe」 の元のコンテンツを含む

マルウェアは、以下のプロセスを追加します。

- %Application Data%\{ランダムなファイル名 2}:{ランダムな文字} {実行するための引数} {マルウェアのファイル名}

対応方法

対応検索エンジン: 9.850初回 VSAPI パターンバージョン 15.402.01初回 VSAPI パターンリリース日 2019年9月30日VSAPI OPR パターンバージョン 15.403.00VSAPI OPR パターンリリース日 2019年10月1日手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

「Ransom.Win32.BITPAYMER.TGACAL」で検出したファイル名を確認し、そのファイルを終了します。

[ 詳細 ]

- すべての実行中プロセスが、Windows のタスクマネージャに表示されない場合があります。この場合、"Process Explorer" などのツールを使用しマルウェアのファイルを終了してください。"Process Explorer" については、こちらをご参照下さい。

- 検出ファイルが、Windows のタスクマネージャまたは "Process Explorer" に表示されるものの、削除できない場合があります。この場合、コンピュータをセーフモードで再起動してください。

セーフモードについては、こちらをご参照下さい。 - 検出ファイルがタスクマネージャ上で表示されない場合、次の手順にお進みください。

手順 4

以下のファイルを検索し削除します。

[ 詳細 ]コンポーネントファイルが隠しファイル属性に設定されている場合があります。[詳細設定オプション]をクリックし、[隠しファイルとフォルダの検索]のチェックボックスをオンにし、検索結果に隠しファイルとフォルダが含まれるようにしてください。- %Application Data%\{Random Filename 1}

- %Application Data%\{Random Filename 2}:{Random Characters}

- %Application Data%\{Random Characters}\{Random Filename 3}

- %Application Data%\{Random Characters}\{Random Filename 4}

- %Application Data%\{Random Characters}\WINSTA.dll

- %User Temp%\{Random Characters}.tmp

- %System%\msdtc.exe

手順 5

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Win32.BITPAYMER.TGACAL」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください