Ransom.PS1.PROLOCK.AA

PwrSh:PowerSploit-D [Trj] (AVAST)

Windows

- マルウェアタイプ: 身代金要求型不正プログラム(ランサムウェア)

- 破壊活動の有無: なし

- 暗号化: なし

- 感染報告の有無: はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

身代金要求文書のファイルを作成します。 以下のファイル拡張子を持つファイルは暗号化しません。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のプロセスを追加します。

- vssadmin.exe resize shadowstorage /for={Drive Letter}: /on={Drive Letter}: /maxsize=401MB → resizes the maximum amount of storage space that can be used for shadow copy storage

- vssadmin.exe resize shadowstorage /for={Drive Letter}: /on={Drive Letter}: /maxsize=unbounded → resizes the maximum amount of storage space that can be used for shadow copy storage

- vssadmin.exe delete shadows /all /quiet → deletes shadow copies

プロセスの終了

マルウェアは、感染コンピュータ上で確認した以下のサービスを終了します。

- Acronis VSS Provider

- AcronisAgent

- Alerter

- BackupExecAgentAccelerator

- BackupExecDeviceMediaService

- BackupExecJobEngine

- BackupExecManagementService

- BackupExecRPCService

- BackupExecVSSProvider

- BASupportExpressSrvcUpdater_N_Central

- BASupportExpressStandaloneService_N_Central

- bbagent

- CSFalconService

- DFSR

- epag

- EPIntegrationService

- EPProtectedService

- epredline

- EPSecurityService

- EPUpdateService

- EqlReqService

- EqlVss

- hasplms

- macmnsvc

- masvc

- MB3Service

- MBAMService

- MBEndpointAgent

- McAfeeDLPAgentService

- McAfeeFramework

- mfemms

- mozyprobackup

- MsDtsServer

- MSExchangeADTopology

- MSExchangeDelivery

- MSExchangeDiagnostics

- MSExchangeEdgeSync

- MSExchangeES

- MSExchangeHM

- MSExchangeHMRecovery

- MSExchangeIS

- MSExchangeMailboxReplication

- MSExchangeMGMT

- MSExchangeMTA

- MSExchangeRepl

- MSExchangeRPC

- MSExchangeSA

- MSExchangeServiceHost

- MSExchangeSRS

- MSExchangeTransport

- MSExchangeUM

- MSExchangeUMCR

- MSMQ

- MSOLAP$*

- MSOLAP$SQL_2008

- MSOLAP$SYSTEM_BGC

- MSOLAP$TPS

- MSOLAP$TPSAMA

- MSSQL$*

- MSSQL$BKUPEXEC

- MSSQL$ECWDB2

- MSSQL$PRACTICEMGT

- MSSQL$PRACTTICEBGC

- MSSQL$PROD

- MSSQL$PROFXENGAGEMENT

- MSSQL$SBSMONITORING

- MSSQL$SHAREPOINT

- MSSQL$SOPHOS

- MSSQL$SQL_2008

- MSSQL$SQLEXPRESS

- MSSQL$SYSTEM_BGC

- MSSQL$TPS

- MSSQL$TPSAMA

- MSSQL$VEEAMSQL2008R2

- MSSQL$VEEAMSQL2012

- MSSQLFDLauncher

- MSSQLFDLauncher$PROFXENGAGEMENT

- MSSQLFDLauncher$SBSMONITORING

- MSSQLFDLauncher$SHAREPOINT

- MSSQLFDLauncher$SQL_2008

- MSSQLFDLauncher$SYSTEM_BGC

- MSSQLFDLauncher$TPS

- MSSQLFDLauncher$TPSAMA

- MSSQLSERVER

- MSSQLServerADHelper

- MSSQLServerADHelper100

- MSSQLServerOLAPService

- MySQL57

- NasPmService

- OracleClientCache80

- OSearch15

- psqlWGE

- QuickBooksDB25

- RapidRecoveryAgent

- ReportServer

- ReportServer$*

- ReportServer$SQL_2008

- ReportServer$SYSTEM_BGC

- ReportServer$TPS

- ReportServer$TPSAMA

- SPAdminV4

- SPSearchHostController

- SPTraceV4

- SPUserCodeV4

- SPWriterV4

- SQLAgent$*

- SQLAgent$BKUPEXEC

- SQLAgent$CITRIX_METAFRAME

- SQLAgent$CXDB

- SQLAgent$ECWDB2

- SQLAgent$PRACTTICEBGC

- SQLAgent$PRACTTICEMGT

- SQLAgent$PROD

- SQLAgent$PROFXENGAGEMENT

- SQLAgent$SBSMONITORING

- SQLAgent$SHAREPOINT

- SQLAgent$SOPHOS

- SQLAgent$SQL_2008

- SQLAgent$SQLEXPRESS

- SQLAgent$SYSTEM_BGC

- SQLAgent$TPS

- SQLAgent$TPSAMA

- SQLAgent$VEEAMSQL2008R2

- SQLAgent$VEEAMSQL2012

- SQLBackupAgent

- SQLBackups

- SQLBrowser

- SQLsafe Backup Service

- SQLSafeOLRService

- SQLSERVERAGENT

- SQLTELEMETRY

- SQLWriter

- stc_endpt_svc

- swprv

- Symantec System Recovery

- SyncoveryVSSService

- TeamViewer

- TMBMServer

- tmccsf

- tmlisten

- Veeam Backup Catalog Data Service

- VeeamBackupSvc

- VeeamCatalogSvc

- VeeamCloudSvc

- VeeamEndpointBackupSvc

- VeeamEnterpriseManagerSvc

- VeeamMountSvc

- VeeamNFSSvc

- VeeamRESTSvc

- VeeamTransportSvc

- vhdsvc

- VSNAPVSS

- wbengine

- WinVNC4

- wsbexchange

- YTBackup

その他

マルウェアは、以下を実行します。

- It requires the following file in order to execute its malicious routines properly:

- C:\Programdata\WinMgr.bmp → Detected as Ransom.Win32.PROLOCK.AA

- It avoids encrypting files that are below 8KB in size.

ランサムウェアの不正活動

マルウェアは、以下のフォルダ内で確認されたファイルの暗号化はしません。

- $Recycle.Bin

- All Users

- Boot

- Common Files

- DVD Maker

- Internet Explorer

- Kaspersky Lab

- Kaspersky Lab Setup Files

- Microsoft

- Microsoft.NET

- Microsoft_Corporation

- Mozilla Firefox

- PerfLog

- System Volume Information

- Uninstall Information

- Windows

- Windows Defender

- Windows Mail

- Windows Media Player

- Windows NT

- Windows Photo Viewer

- Windows Portable Devices

- Windows Sidebar

- WindowsApps

- WindowsPowerShell

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .proLock

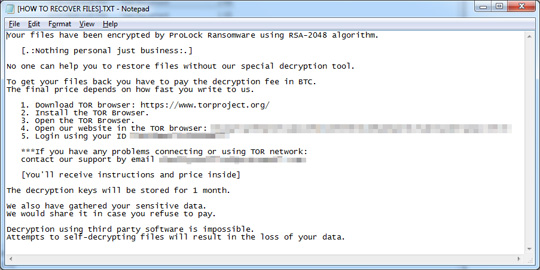

マルウェアが作成する以下のファイルは、脅迫状です。

- {Encrypted Directory}\[HOW TO RECOVER FILES].TXT

以下のファイル拡張子を持つファイルについては暗号化しません:

- .bac

- .bak

- .bat

- .bkf

- .chm

- .cmd

- .dll

- .dsk

- .exe

- .hlf

- .ico

- .inf

- .ini

- .lng

- .lnk

- .msi

- .set

- .sys

- .ttf

- .vhd

- .wbc

- .win

対応方法

手順 1

Windows XP、Windows Vista 、Windows 7、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

「Ransom.PS1.PROLOCK.AA」で検出したファイル名を確認し、そのファイルを終了します。

- すべての実行中プロセスが、Windows のタスクマネージャに表示されない場合があります。この場合、"Process Explorer" などのツールを使用しマルウェアのファイルを終了してください。"Process Explorer" については、こちらをご参照下さい。

- 検出ファイルが、Windows のタスクマネージャまたは "Process Explorer" に表示されるものの、削除できない場合があります。この場合、コンピュータをセーフモードで再起動してください。

セーフモードについては、こちらをご参照下さい。 - 検出ファイルがタスクマネージャ上で表示されない場合、次の手順にお進みください。

手順 4

以下のファイルを検索し削除します。

- {Encrypted Directory}\\[HOW TO RECOVER FILES].TXT

手順 5

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.PS1.PROLOCK.AA」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 6

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください