Ransom.Linux.BRAINCIPHER.THHOIBD

Ransom:Linux/Babuk.B!MTB (MICROSOFT)

Windows

- マルウェアタイプ: 身代金要求型不正プログラム(ランサムウェア)

- 破壊活動の有無: なし

- 暗号化: なし

- 感染報告の有無: はい

概要

トレンドマイクロは、このマルウェアをNoteworthy(要注意)に分類しました。

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

特定のファイル拡張子を持つファイルを暗号化します。 身代金要求文書のファイルを作成します。 以下のファイル拡張子を持つファイルは暗号化しません。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- If parameter -onvm {ID1, ID2, ID3, ...} is used:

- /tmp/running_vms.txt → contains active VM IDs retrieved from the system.

マルウェアは、以下のプロセスを追加します。

- If parameter -onvm {ID1, ID2, ID3, ...} is used:

- vim-cmd vmsvc/getallvms | grep '^[0-9]' | awk '{print $1}' > /tmp/running_vms.txt → retrieves information about all VMs on an ESXi host and stores the IDs in a text file.

- vim-cmd vmsvc/power.getstate {VM ID} | grep 'Powered on' → checks the power state of VMs on an ESXi host based on the VM IDs specified in the parameter.

- vim-cmd vmsvc/power.off {VM ID} → powers off VMs on an ESXi host if found running.

- rm /tmp/running_vms.txt → permanently deletes the text file.

その他

マルウェアは、以下を実行します。

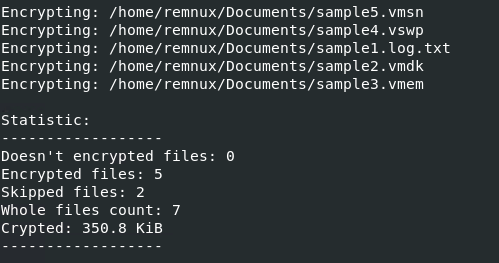

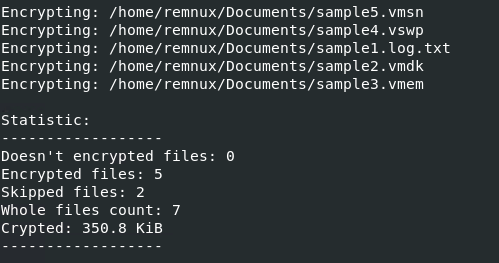

- It displays the following output in the terminal:

マルウェアは、以下のパラメータを受け取ります。

- -onvm {ID1, ID2, ID3, ...} → used to power off ESXi VMs based on IDs

- -time {seconds} → delay in seconds before doing encryption

- {Path to Encrypt} → directory to encrypt including subdirectories

ランサムウェアの不正活動

以下の拡張子を持つファイルを暗号化します:$$ DATA $$

- .log

- .vmdk

- .vmem

- .vswp

- .vmsn

- Any files with the above strings found in their filename except with the blacklisted extensions.

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .encrptd

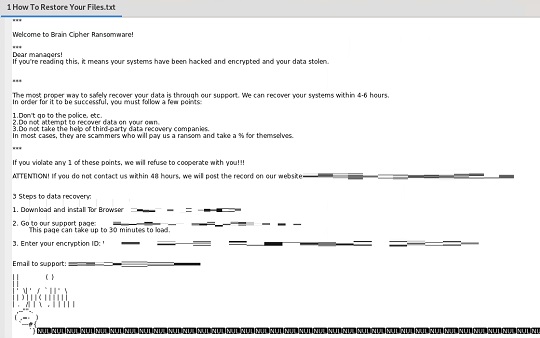

マルウェアが作成する以下のファイルは、脅迫状です。

- {Encrypted Path}/How To Restore Your Files.txt

以下のファイル拡張子を持つファイルについては暗号化しません:

- .encrptd

- .encrptd{Any String}

<補足>

インストール

マルウェアは、以下のファイルを作成します。

- パラメータ「-onvm {ID1, ID2, ID3, ...}」が使用された場合:

- /tmp/running_vms.txt → 感染コンピュータから取得されたアクティブな仮想マシンのIDを含む

マルウェアは、以下のプロセスを追加します。

- パラメータ「-onvm {ID1, ID2, ID3, ...}」が使用された場合:

- vim-cmd vmsvc/getallvms | grep '^[0-9]' | awk '{print $1}' > /tmp/running_vms.txt → ESXiホスト上のすべての仮想マシンに関する情報を取得し、IDをテキストファイル内に保存する

- vim-cmd vmsvc/power.getstate {仮想マシンのID} | grep 'Powered on' → パラメータ内で指定された仮想マシンのIDに基づいて、ESXiホスト上の仮想マシンの電源状態を確認する

- vim-cmd vmsvc/power.off {仮想マシンのID} → ESXiホスト上の仮想マシンが実行中の場合は、その仮想マシンの電源をオフにする

- rm /tmp/running_vms.txt → テキストファイルを完全に削除する

その他

マルウェアは、以下を実行します。

- ターミナル内に以下の出力を表示します。

マルウェアは、以下のパラメータを受け取ります。

- -onvm {ID1, ID2, ID3, ...} → 仮想マシンのIDに基づいてESXiホスト上の仮想マシンの電源をオフにするために使用される

- -time {秒数} → 暗号化を行うまでの遅延時間(秒数)

- {暗号化対象のパス} → サブディレクトリを含む暗号化対象のディレクトリ

ランサムウェアの不正活動

以下の拡張子を持つファイルを暗号化します:

- .log

- .vmdk

- .vmem

- .vswp

- .vmsn

- ブラックリストに登録された拡張子を除き、ファイル名に上記の文字列を含むファイル

対応方法

手順 1

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Linux.BRAINCIPHER.THHOIBD」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 2

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください