PHP_SIMPLESHELL.H

Backdoor:PHP/SimpleShell.A (Microsoft)

Windows,Linux

- マルウェアタイプ: バックドア型

- 破壊活動の有無: なし

- 暗号化: はい

- 感染報告の有無: はい

概要

マルウェアは、サーバへのアクセス権を獲得した後、Webサーバにアップロードおよびインストールされる可能性があります。

このPHPスクリプトがインストールされると、不正リモートユーザは、感染したコンピュータ上でバックドアを立ち上げます。

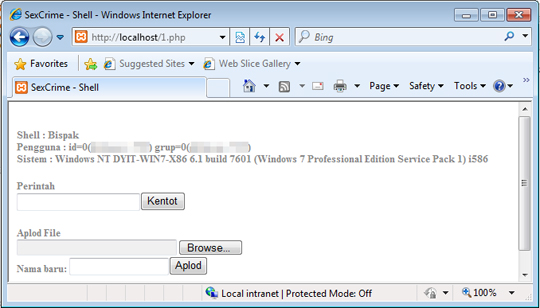

ページを開くと、不正リモートユーザには、ユーザインターフェイス(UI)が表示されます。

マルウェアは、ワーム活動の機能を備えていません。

マルウェアは、不正リモートユーザからのコマンドを実行し、感染コンピュータを改ざんします。

マルウェアは、ユーザインターフェイス(UI)を使用します。

詳細

侵入方法

マルウェアは、以下の方法でコンピュータに侵入します。

- May be uploaded and installed/hosted on a web server by a remote malicious user after gaining access to the server

- May arrive on a web server as a file dropped by other malware or as a file downloaded unknowingly by users when visiting malicious sites.

感染活動

マルウェアは、ワーム活動の機能を備えていません。

バックドア活動

マルウェアは、不正リモートユーザからの以下のコマンドを実行します。

- Perform arbitrary remote shell commands (Prints output to browser if applicable)

- Upload arbitrary files to the server

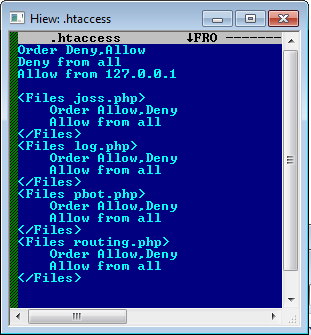

- Create or Modify .htacccess file to the following configuration:

- Rename itself to {web server root directory}\info.php

作成活動

マルウェアは、以下のファイルを作成します。

- {web server root directory}\wp-indeks.php <- detected as PHP_SIMPLESHELL.HA

(Note: Can be accessed separately on another browser tab or window)

情報漏えい

マルウェアは、以下の情報を収集します。

- web server safe_mode status

- web host URL

- web host server address

- remote user server address

情報収集

マルウェアは、SMTPを用いて、自身が収集した情報を以下のEメールアドレスに送信します。

- {BLOCKED}ina_1@yahoo.com

その他

マルウェアは、以下のUIを使用します。

マルウェアは、以下の方法でコンピュータに侵入します。

- サーバへのアクセス権を獲得した後、不正リモートユーザによりWebサーバにアップロードおよびインストール/ホストされる可能性があります。

- 他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入する可能性があります。

マルウェアは、不正リモートユーザからの以下のコマンドを実行します。

- 任意のリモートシェルコマンドの実行(可能であれば、出力をブラウザに表示)

- 任意のファイルをサーバにアップロード

- 以下の環境設定に“.htacccess”ファイルを作成または改変

- 自身を”{web server root directory}\info.php”に改称

マルウェアが作成する以下のファイルは、「PHP_SIMPLESHELL.HA」として検出されます。

- {web server root directory}\wp-indeks.php

(駐: 別のブラウザのタブまたはウィンドウ上で個別に接続されます。)

マルウェアは、以下の情報を収集します。

- Webサーバのセーフモードの状態

- WebホストのURL

- Web ホストのサーバアドレス

- リモートユーザのサーバアドレス

マルウェアは、ルートキット機能を備えていません。

マルウェアは、脆弱性を利用した感染活動を行いません。

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

「PHP_SIMPLESHELL.H」 が作成またはダウンロードした不正なファイルを削除します。(註:以下のマルウェアもしくはアドウェア等がすでに削除されている場合は、本手順は行う必要はありません。)

- PHP_SIMPLESHELL.HA

手順 4

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「PHP_SIMPLESHELL.H」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 5

以下のファイルをバックアップを用いて修復します。なお、マイクロソフト製品に関連したファイルのみ修復されます。このマルウェア/グレイウェア/スパイウェアが同社製品以外のプログラムをも削除した場合には、該当プログラムを再度インストールする必要があります。

- Modified .htaccess file

ご利用はいかがでしたか? アンケートにご協力ください