PHP_SIMPLESHELL.G

Backdoor:PHP/SimpleShell.A(Microsoft)

Windows,Linux

- マルウェアタイプ: バックドア型

- 破壊活動の有無: なし

- 暗号化: はい

- 感染報告の有無: はい

概要

マルウェアは、リモートユーザがサーバへのアクセス権を取得後、Webサーバ上にアップロードおよびインストールされてコンピュータに侵入します。

このPHPスクリプトがインストールされると、不正リモートユーザは、感染したコンピュータ上でバックドアを立ち上げます。ページを開くと、不正リモートユーザにユーザの画面が表示されます。

マルウェアは、ワーム活動の機能を備えていません。

詳細

侵入方法

マルウェアは、以下の方法でコンピュータに侵入します。

- May be uploaded and installed on a web server by a remote malicious user after gaining access to the server.

インストール

マルウェアは、異なるファイル名を用いて以下のフォルダ内に自身のコピーを作成します。

- {PHP server document root}/en.php

- {PHP server document root}/info.php

他のシステム変更

マルウェアは、以下のファイルを削除します。

- {malware parent directory}/revslider.zip

感染活動

マルウェアは、ワーム活動の機能を備えていません。

作成活動

マルウェアは、以下のファイルを作成します。

- {PHP server document root}/wp-includes/routing.php-also detected by TrendMicro as PHP_SIMPLESHELL.G

- {PHP server document root}/wp-indeks.php-also detected by TrendMicro as PHP_SIMPLESHELL.G

その他

マルウェアは、リモートユーザがサーバへのアクセス権を取得後、Webサーバ上にアップロードおよびインストールされてコンピュータに侵入します。

マルウェアが作成する以下のファイルは、「PHP_SIMPLESHELL.G」として検出されます。

- {PHP server document root}/wp-includes/routing.php

- {PHP server document root}/wp-indeks.php

マルウェアは、以下のファイルが存在する場合、それらを改変します。また存在しない場合は、作成します。

- {PHP server document root}/wp-content/plugins/revslider/temp/.htaccess

- {PHP server document root}/wp-content/themes/Avada/framework/plugins/revslider/temp/.htaccess

- {malware current directory}/.htaccess

- {malware current directory}/cgi-bin.pl

- {malware current directory}/cgi-bin/cgi-bin.pl

以下のファイルは、「PERL_SIMPLESHELL.A」として検出されます。

- {malware current directory}/cgi-bin.pl

- {malware current directory}/cgi-bin/cgi-bin.pl

マルウェアは、Eメールを以下のサーバ情報とともに不正リモートユーザへ送信します。

- ホストURI

- PHPのセーフモードの状態

- サーバ名

- リモートユーザのIPアドレス

マルウェアは以下のバックドア機能を備えています。

- リモートユーザからのシェルを利用してコマンドおよび機能を受信

- リモートユーザからファイルの受信

- すべてのファイルの列挙

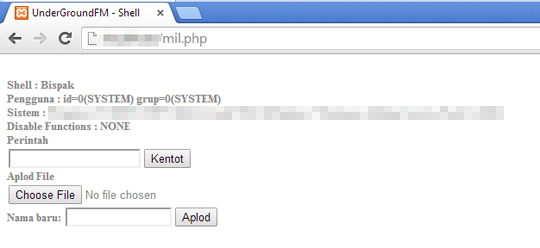

このPHPスクリプトがインストールされると、不正リモートユーザは、感染したコンピュータ上でバックドアを立ち上げます。ページを開くと、不正リモートユーザに以下の画面が表示されます。

マルウェアは、ルートキット機能を備えていません。

マルウェアは、脆弱性を利用した感染活動を行いません。

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「PHP_SIMPLESHELL.G」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 4

以下のファイルをバックアップを用いて修復します。なお、マイクロソフト製品に関連したファイルのみ修復されます。このマルウェア/グレイウェア/スパイウェアが同社製品以外のプログラムをも削除した場合には、該当プログラムを再度インストールする必要があります。

- {PHP server document root}/wp-content/plugins/revslider/temp/.htaccess

- {PHP server document root}/wp-content/themes/Avada/framework/plugins/revslider/temp/.htaccess

- {malware current directory}/.htaccess

- {malware parent directory}/revslider.zip

- {malware current directory}/cgi-bin.pl

- {malware current directory}/cgi-bin/cgi-bin

ご利用はいかがでしたか? アンケートにご協力ください