PE_MOFKSYS.A-O

PWS:Win32/VB.CU [Microsoft]; W32/Mofksys-B [Sophos]; W32.Gosys [Symantec];

Windows 2000, Windows XP, Windows Server 2003

- マルウェアタイプ: ファイル感染型

- 破壊活動の有無: なし

- 暗号化: なし

- 感染報告の有無: はい

概要

ウイルスは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

ウイルスは、Windowsのタスクスケジューラを用いて、「スケジュールされたタスク」を作成します。これにより、作成されたコピーが実行されます。

ウイルスは、レジストリ値を変更し、複数のシステムサービスを無効にします。これにより、システムに必要な機能が起動しません。

ウイルスは、標的とするファイルの先頭に自身のコードを追加して感染活動を行います。

ウイルスは、不正リモートユーザからのコマンドを実行し、感染コンピュータを改ざんします。

ウイルスは、感染コンピュータや感染ユーザから特定の情報を収集します。

詳細

侵入方法

ウイルスは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

ウイルスは、感染したコンピュータ内に以下のように自身のコピーを作成します。

- %Application Data%\mrsys.exe

- %Windows%\spoolsv.exe

- %Windows%\svchost.exe

- %System%\explorer.exe

- %System Root%\Documents and Settings\All Users\Application Data\stsys.exe

(註:%Application Data%フォルダは、Windows 2000、XP および Server 2003 の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\AppData\Roaming" です。.. %Windows%フォルダは、Windowsが利用するフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows" です。.. %System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.. %System Root%フォルダは、オペレーティングシステム(OS)が存在する場所で、いずれのOSでも通常、 "C:" です。.)

ウイルスは、以下の無害なファイルを作成します。

- %System%\cmsys.cmn

- %User Profile%\Application Data\icsys.icn

(註:%System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.. %User Profile% フォルダは、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザ名>"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>" です。.)

ウイルスは、Windowsのタスクスケジューラを用いて、「スケジュールされたタスク」を作成します。これにより、作成されたコピーが実行されます。

自動実行方法

ウイルスは、自身のコピーがWindows起動時に自動実行されるよう以下のレジストリ値を追加します。

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\RunOnce

Svchost = "%Windows%\svchost.exe RO"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Active Setup\Installed Components\{Random CLSID}

StubPath = "%Application Data%\mrsys.exe MR"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\RunOnce

Explorer = "%System%\explorer.exe RO"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

Explorer = "%System%\explorer.exe RU"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

Svchost = "%Windows%\svchost.exe RU"

ウイルスは、自身のコピーがWindows起動時に自動実行されるよう以下のレジストリ値を変更します。

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Winlogon

Shell = "%Windows%\explorer.exe, %System%\explorer.exe"

(註:変更前の上記レジストリ値は、「Explorer.exe」となります。)

この「スケジュールされたタスク」により、以下の時間になるとウイルスが実行されます。

- Everyday at malware's first execution time

他のシステム変更

ウイルスは、インストールの過程で、以下のレジストリ値を追加します。

HKEY_CURRENT_USER\Software\VB and VBA Program Settings\

Explorer\Process

LO = "1"

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\Schedule

AtTaskMaxHours = "48"

ウイルスは、インストールの過程で、以下のレジストリキーを追加します。

HKEY_CURRENT_USER\Software\VB and VBA Program Settings

HKEY_CURRENT_USER\Software\VB and VBA Program Settings\

Explorer

HKEY_CURRENT_USER\Software\VB and VBA Program Settings\

Explorer\Process

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Active Setup\Installed Components\{{Random CLSID}

ウイルスは、レジストリ値を変更し、以下のシステムサービスを無効化します。

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\SharedAccess

Start = "4"

(註:変更前の上記レジストリ値は、「2」となります。)

ウイルスは、以下のレジストリ値を変更し、隠しファイル属性のファイルを非表示にします。

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Explorer\

Advanced

ShowSuperHidden = "0"

(註:変更前の上記レジストリ値は、「1」となります。)

ファイル感染

ウイルスは、以下の形式のファイルに感染します。

- .EXE

ウイルスは、標的とするファイルの先頭に自身のコードを追加して感染活動を行います。

バックドア活動

ウイルスは、不正リモートユーザからの以下のコマンドを実行します。

- Update itself

- Download other files

- Capture screen

- Log Keystrokes

- Monitor mouse clicks

- Monitor window titles

ウイルスは、以下のWebサイトにアクセスし、不正リモートユーザからのコマンドを送受信します。

- {BLOCKED}.t35.com

- {BLOCKED}.atspace.com

- {BLOCKED}.zxq.net

情報漏えい

ウイルスは、以下の情報を収集します。

- Email configurations

- - User name

- - Password

- - Authenticate status

- - Use of SSL

- - SMTP server

- - SMTP port

- - recipients

- Instant messenger credentials

- Websites visited

- Clipboard contents

情報の送信先

ウイルスは、自身のSMTPエンジンを用いて収集したデータを送信します。その際、以下のドメインサーバが利用されます。

- {BLOCKED}1@gmail.com

- {BLOCKED}1@gmail.com

- {BLOCKED}2@gmail.com

- {BLOCKED}2@gmail.com

- {BLOCKED}6@gmail.com

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

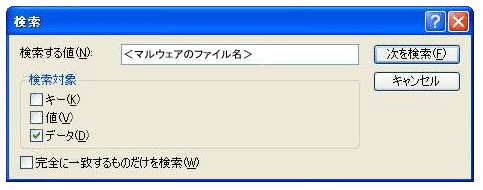

この「PE_MOFKSYS.A-O」が作成、あるいは、ダウンロードした以下のファイルを検索し、検索した場合は削除してください。(註:以下のマルウェアもしくはアドウェア等がすでに削除されている場合は、本手順は行う必要はありません。)

- PE_MOFKSYS.A

手順 3

回復コンソールを使用して、PE_MOFKSYS.A-O として検出されるファイルを確認し、削除します。

手順 4

このレジストリキーを削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_CURRENT_USER\Software

- VB and VBA Program Settings

- VB and VBA Program Settings

手順 5

追加されたランダムなCLSIDキーを削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

手順 6

このレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

- Explorer = "%System%\explorer.exe RO"

- Explorer = "%System%\explorer.exe RO"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

- Svchost = "%Windows%\svchost.exe RO"

- Svchost = "%Windows%\svchost.exe RO"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- Explorer = "%System%\explorer.exe RU"

- Explorer = "%System%\explorer.exe RU"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- Svchost = "%Windows%\svchost.exe RU"

- Svchost = "%Windows%\svchost.exe RU"

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Schedule

- AtTaskMaxHours = "48"

- AtTaskMaxHours = "48"

手順 7

変更されたレジストリ値を修正します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

事前に意図的に対象の設定を変更していた場合は、意図するオリジナルの設定に戻してください。変更する値が分からない場合は、システム管理者にお尋ねいただき、レジストリの編集はお客様の責任として行なって頂くようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

- From: Shell = "%Windows%\explorer.exe, %System%\explorer.exe"

To: Shell = Explorer.exe

- From: Shell = "%Windows%\explorer.exe, %System%\explorer.exe"

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess

- From: Start = "4"

To: Start = 2

- From: Start = "4"

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced

- From: ShowSuperHidden = "0"

To: ShowSuperHidden = 1

- From: ShowSuperHidden = "0"

手順 8

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「PE_MOFKSYS.A-O」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください