JS_DLOAD.SMHL

Troj/Iframe-HJ (Sophos)

Windows 2000, Windows XP, Windows Server 2003

- マルウェアタイプ: トロイの木馬型

- 破壊活動の有無: なし

- 暗号化: なし

- 感染報告の有無: はい

概要

マルウェアは、特定のページを表示し、ユーザが本文中にある2つのリンクをクリックするよう促します。

マルウェアは、大量送信されたスパムメールに添付されて、コンピュータに侵入します。

これは、トレンドマイクロの製品では、特定の不正活動を実行するファイルの検出名となります。

詳細

侵入方法

マルウェアは、大量送信されたスパムメールに添付されて、コンピュータに侵入します。

その他

これは、トレンドマイクロの製品では、以下の検出名となります。

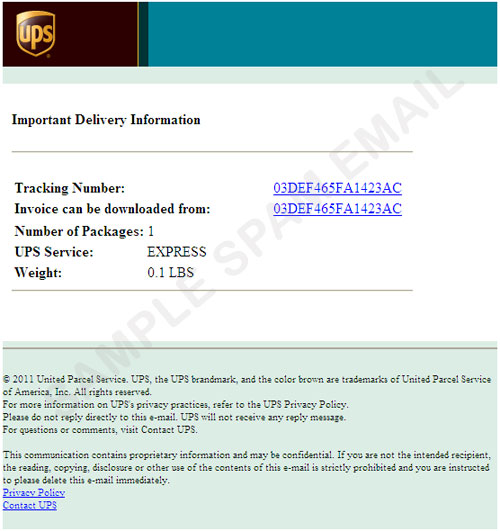

- malicious HTML files that disguises itself as a UPS invoice.

マルウェアは、以下のページを表示し、ユーザが本文中にある2つのリンクをクリックするよう促します。

本文中のリンクは以下のとおりです。

- http://<省略>p-ups.com/main.php?page=03def465fa1423ac - 攻撃ツール「Blackhole Exploit Kit」が組み込まれたサイトであり、ここから「TSPY_ZBOT.VVL」がダウンロードされる

- http://<省略>k.<省略>p-ups.com/invoiceA1423AC.JPG.exe - 「TSPY_ZBOT.VVL」として検出

また、マルウェアは、攻撃ツール「Blackhole Exploit Kit」が組み込まれた以下のサイトへと誘導する隠し "iframe" を含みます。

- http://<省略>-ups.com/main.php?page=03def465fa1423ac

これは、トレンドマイクロの製品では、米国の貨物運送会社ユナイテッド・パーセル・サービス(UPS)からの送り状として装う不正なHTMLファイルとして検出されます。

対応方法

手順 1

Windows XP および Windows Server 2003 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 3

起動中ブラウザのウインドウを全て閉じてください。

手順 4

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「JS_DLOAD.SMHL」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください